Duy Linh

Writer

Các chuyên gia bảo mật tại Cyata vừa công bố chín lỗ hổng zero-day nghiêm trọng trong HashiCorp Vault – nền tảng quản lý bí mật mã nguồn mở phổ biến. Những lỗ hổng này cho phép tin tặc bỏ qua xác thực, leo thang đặc quyền và thực thi mã từ xa (RCE).

Tất cả lỗ hổng đã được báo cáo theo quy trình tiết lộ có trách nhiệm và được HashiCorp phối hợp vá lỗi. Nguyên nhân xuất phát từ các lỗi logic tinh vi trong những thành phần cốt lõi như phần xác thực phụ trợ, xác thực đa yếu tố (MFA), chuẩn hóa chính sách và plugin.

Không chỉ ảnh hưởng đến phiên bản mã nguồn mở mà cả phiên bản doanh nghiệp, các lỗ hổng này cho thấy điểm yếu hệ thống trong mô hình tin cậy của Vault, nơi mà lỗi cấu hình có thể khuếch đại rủi ro, dẫn đến nguy cơ mất toàn bộ hệ thống.

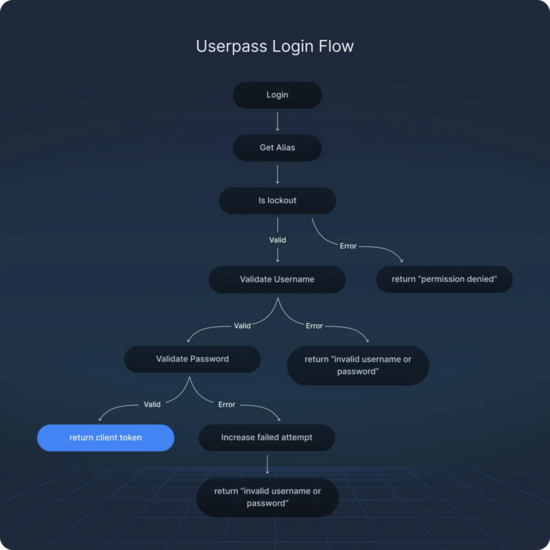

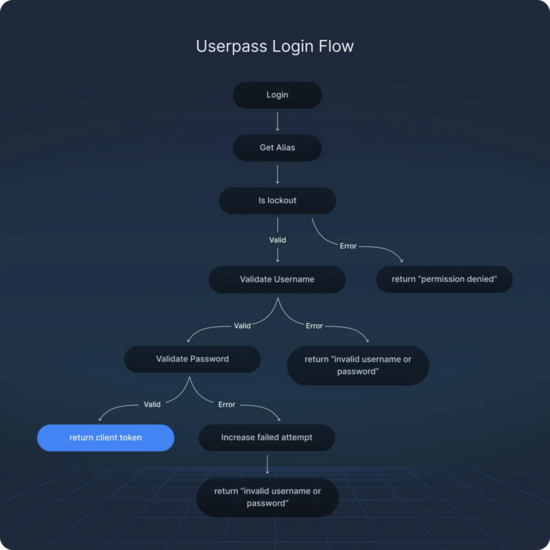

Luồng đăng nhập đầy đủ

CVE-2025-6011 cho phép liệt kê tên người dùng dựa trên thời gian xử lý, nhờ sự khác biệt trong hàm băm bcrypt – từ đó tiết lộ người dùng hợp lệ.

Tích hợp với LDAP cũng bị khai thác bởi CVE-2025-6004 khi Vault và máy chủ ngoài có sự không thống nhất trong chuẩn hóa đầu vào, từ đó tạo điều kiện cho hàng tỷ lần đoán mật khẩu bằng cách điều chỉnh chữ hoa và khoảng trắng, bỏ qua các biện pháp bảo vệ.

CVE-2025-6003 cho phép vượt qua MFA trong trường hợp cấu hình bật username_as_alias, do lỗi xác định ID thực thể, khiến thử thách xác thực không được kích hoạt.

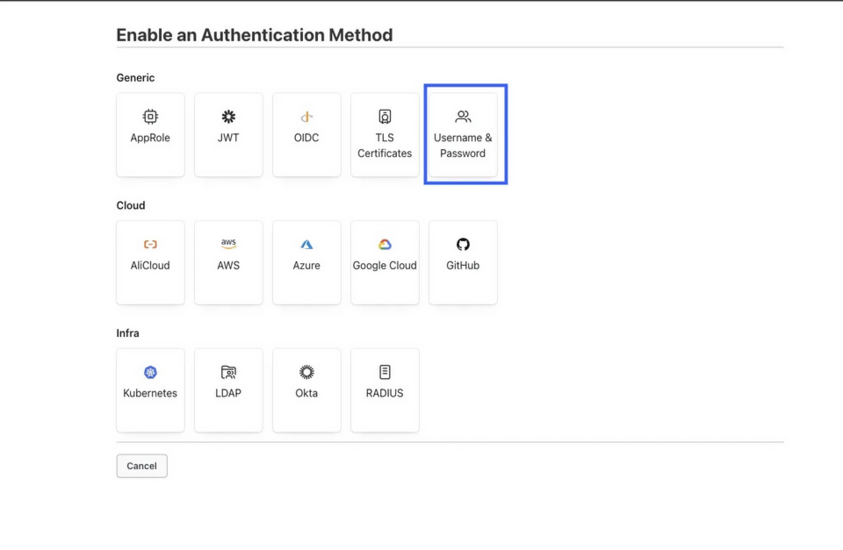

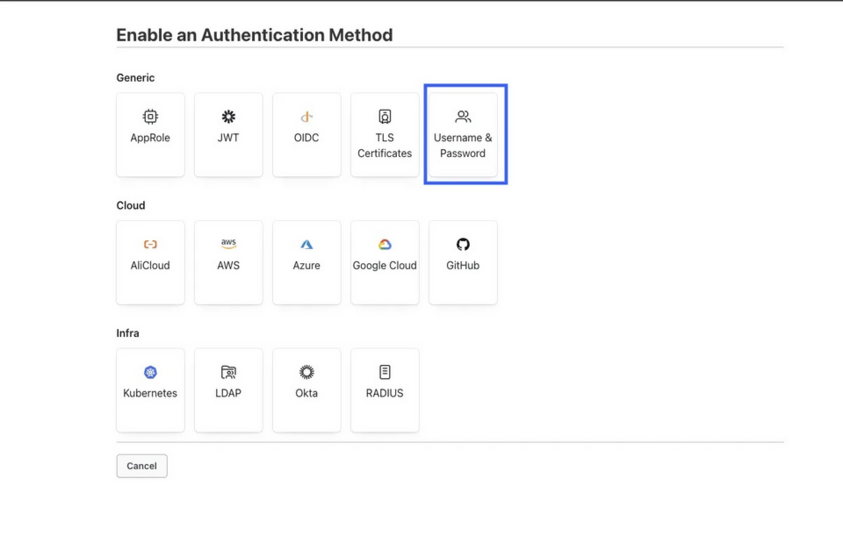

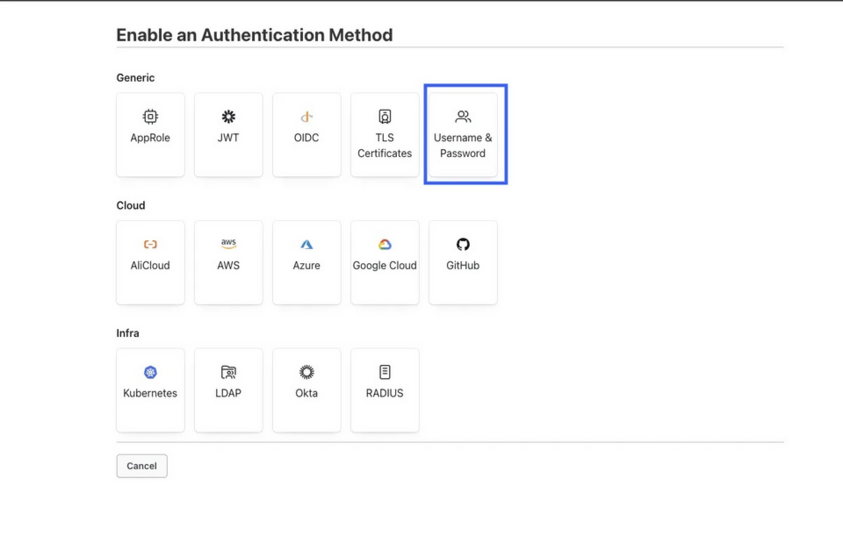

cho phép userpass

Tổ hợp lỗ hổng theo CVE-2025-6016 ảnh hưởng nghiêm trọng đến bảo vệ MFA bằng TOTP, như liệt kê mã đã dùng qua lỗi thông báo, bỏ qua một mã nhờ đệm không gian và tránh giới hạn tốc độ nhờ độ lệch thời gian hoặc chuyển đổi thực thể – giúp tin tặc thử nhiều mã MFA hợp lệ trong thời gian cho phép.

Chứng chỉ xác thực bị ảnh hưởng bởi CVE-2025-6037 khi chế độ không phải CA chỉ xác minh khóa công khai. Nếu tin tặc có khóa riêng, chúng có thể giả mạo tên CN và chiếm quyền truy cập các thực thể khác, kế thừa chính sách và di chuyển ngang qua hệ thống.

CVE-2025-5999 cho phép leo thang đặc quyền bằng cách lợi dụng sai khác trong việc chuẩn hóa chính sách – biến các phiên bản khác nhau của từ “root” thành quyền root thực sự, giúp người dùng có thể giành toàn quyền kiểm soát Vault.

Nghiêm trọng nhất là CVE-2025-6000 – lỗ hổng RCE đầu tiên được công bố trong Vault. Tin tặc có thể lợi dụng nhật ký kiểm tra để ghi mã độc vào thư mục plugin, đặt chế độ thực thi, nắm được hàm băm và tải chúng dưới dạng plugin để thực thi mã tùy ý – mà không cần khai thác bộ nhớ.

Một số lỗ hổng đã tồn tại suốt 8–9 năm, cho thấy một chuỗi tấn công có thể diễn ra từ bỏ qua xác thực ban đầu đến leo thang đặc quyền root và thực thi mã từ xa – đặc biệt trong các phương thức userpass, LDAP và chứng chỉ.

Hậu quả sau khi khai thác có thể rất lớn như mã hóa dữ liệu để tống tiền (ransomware), hoặc duy trì quyền truy cập lén lút bằng cách phá hoại nhóm kiểm soát.

Cyata cho biết họ đã dùng phương pháp kiểm tra mã thủ công tập trung vào logic xử lý yêu cầu và danh tính – qua đó phát hiện được những lỗi mà công cụ quét tự động thường bỏ qua.

Các tổ chức sử dụng Vault cần cập nhật ngay bản vá mới nhất, kiểm tra kỹ cấu hình để loại bỏ các thiết lập nguy hiểm như username_as_alias, các chính sách quá rộng và giám sát mọi hoạt động xác thực bất thường.

Cuộc tấn công này là lời cảnh báo rằng các lỗ hổng logic trong các điểm neo tin cậy như Vault có thể phá vỡ toàn bộ mô hình bảo mật nếu không có các chính sách và cơ chế kiểm soát danh tính nghiêm ngặt.

Đọc chi tiết tại đây: https://gbhackers.com/hashicorp-vault-0-day-flaws/

Tất cả lỗ hổng đã được báo cáo theo quy trình tiết lộ có trách nhiệm và được HashiCorp phối hợp vá lỗi. Nguyên nhân xuất phát từ các lỗi logic tinh vi trong những thành phần cốt lõi như phần xác thực phụ trợ, xác thực đa yếu tố (MFA), chuẩn hóa chính sách và plugin.

Không chỉ ảnh hưởng đến phiên bản mã nguồn mở mà cả phiên bản doanh nghiệp, các lỗ hổng này cho thấy điểm yếu hệ thống trong mô hình tin cậy của Vault, nơi mà lỗi cấu hình có thể khuếch đại rủi ro, dẫn đến nguy cơ mất toàn bộ hệ thống.

Cách thức khai thác và hậu quả tiềm ẩn

Lỗ hổng đầu tiên CVE-2025-6004 cho phép tin tặc vượt qua xác thực trong phần userpass thông qua việc thay đổi chữ hoa – chữ thường của tên người dùng, đặt lại bộ đếm lỗi, hỗ trợ cho tấn công brute-force.

Luồng đăng nhập đầy đủ

CVE-2025-6011 cho phép liệt kê tên người dùng dựa trên thời gian xử lý, nhờ sự khác biệt trong hàm băm bcrypt – từ đó tiết lộ người dùng hợp lệ.

Tích hợp với LDAP cũng bị khai thác bởi CVE-2025-6004 khi Vault và máy chủ ngoài có sự không thống nhất trong chuẩn hóa đầu vào, từ đó tạo điều kiện cho hàng tỷ lần đoán mật khẩu bằng cách điều chỉnh chữ hoa và khoảng trắng, bỏ qua các biện pháp bảo vệ.

CVE-2025-6003 cho phép vượt qua MFA trong trường hợp cấu hình bật username_as_alias, do lỗi xác định ID thực thể, khiến thử thách xác thực không được kích hoạt.

cho phép userpass

Tổ hợp lỗ hổng theo CVE-2025-6016 ảnh hưởng nghiêm trọng đến bảo vệ MFA bằng TOTP, như liệt kê mã đã dùng qua lỗi thông báo, bỏ qua một mã nhờ đệm không gian và tránh giới hạn tốc độ nhờ độ lệch thời gian hoặc chuyển đổi thực thể – giúp tin tặc thử nhiều mã MFA hợp lệ trong thời gian cho phép.

Chứng chỉ xác thực bị ảnh hưởng bởi CVE-2025-6037 khi chế độ không phải CA chỉ xác minh khóa công khai. Nếu tin tặc có khóa riêng, chúng có thể giả mạo tên CN và chiếm quyền truy cập các thực thể khác, kế thừa chính sách và di chuyển ngang qua hệ thống.

CVE-2025-5999 cho phép leo thang đặc quyền bằng cách lợi dụng sai khác trong việc chuẩn hóa chính sách – biến các phiên bản khác nhau của từ “root” thành quyền root thực sự, giúp người dùng có thể giành toàn quyền kiểm soát Vault.

Nghiêm trọng nhất là CVE-2025-6000 – lỗ hổng RCE đầu tiên được công bố trong Vault. Tin tặc có thể lợi dụng nhật ký kiểm tra để ghi mã độc vào thư mục plugin, đặt chế độ thực thi, nắm được hàm băm và tải chúng dưới dạng plugin để thực thi mã tùy ý – mà không cần khai thác bộ nhớ.

Một số lỗ hổng đã tồn tại suốt 8–9 năm, cho thấy một chuỗi tấn công có thể diễn ra từ bỏ qua xác thực ban đầu đến leo thang đặc quyền root và thực thi mã từ xa – đặc biệt trong các phương thức userpass, LDAP và chứng chỉ.

Hậu quả sau khi khai thác có thể rất lớn như mã hóa dữ liệu để tống tiền (ransomware), hoặc duy trì quyền truy cập lén lút bằng cách phá hoại nhóm kiểm soát.

Cyata cho biết họ đã dùng phương pháp kiểm tra mã thủ công tập trung vào logic xử lý yêu cầu và danh tính – qua đó phát hiện được những lỗi mà công cụ quét tự động thường bỏ qua.

Các tổ chức sử dụng Vault cần cập nhật ngay bản vá mới nhất, kiểm tra kỹ cấu hình để loại bỏ các thiết lập nguy hiểm như username_as_alias, các chính sách quá rộng và giám sát mọi hoạt động xác thực bất thường.

Cuộc tấn công này là lời cảnh báo rằng các lỗ hổng logic trong các điểm neo tin cậy như Vault có thể phá vỡ toàn bộ mô hình bảo mật nếu không có các chính sách và cơ chế kiểm soát danh tính nghiêm ngặt.

Đọc chi tiết tại đây: https://gbhackers.com/hashicorp-vault-0-day-flaws/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview