Duy Linh

Writer

CyberVolk, xuất hiện từ tháng 5/2024, nhanh chóng trở thành một trong những phần mềm tống tiền nguy hiểm khi tập trung vào các cơ quan chính phủ, cơ sở hạ tầng trọng yếu và tổ chức khoa học ở Nhật Bản, Pháp và Anh. Hoạt động mang xu hướng ủng hộ Nga, nhóm này nhắm vào các quốc gia bị coi là đối địch với lợi ích Nga.

Các vụ tấn công nổi bật gồm lưới điện Nhật Bản, phòng thí nghiệm tại Pháp và tập đoàn khoa học ở Anh. CyberVolk liên lạc qua Telegram, gửi lời đe dọa và yêu cầu tiền chuộc trực tiếp. Động cơ mang tính địa chính trị: gây tê liệt công nghệ và năng lực quốc gia đối thủ.

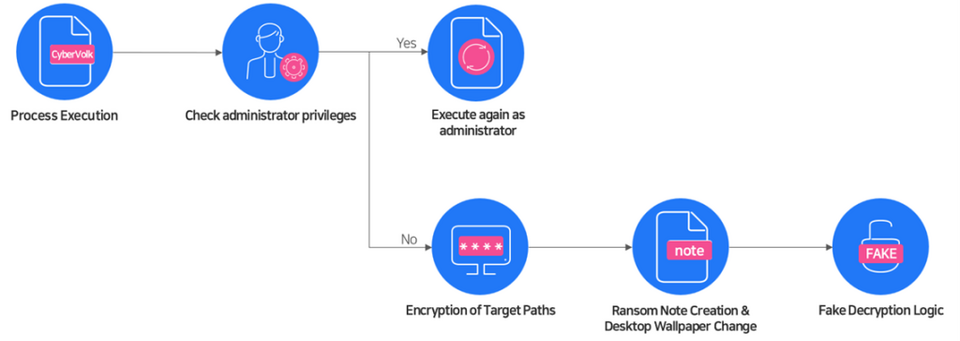

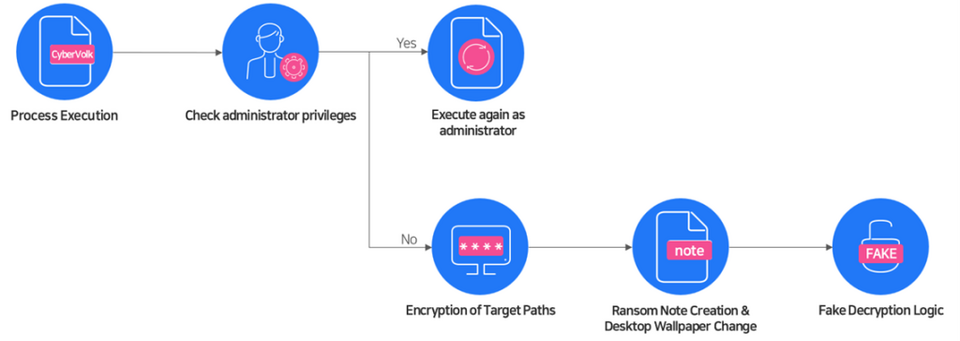

Khi được kích hoạt, ransomware chạy với quyền quản trị viên để chiếm toàn quyền hệ thống. Sau đó, nó loại trừ các thư mục hệ thống quan trọng như Windows, Program Files, ProgramData nhằm tránh làm sập hệ thống và đảm bảo khả năng tồn tại sau khởi động lại. Ngoài ra, CyberVolk bỏ qua tệp có phần mở rộng tùy chỉnh để tránh trùng lặp lây nhiễm.

Luồng thực thi CyberVolk .

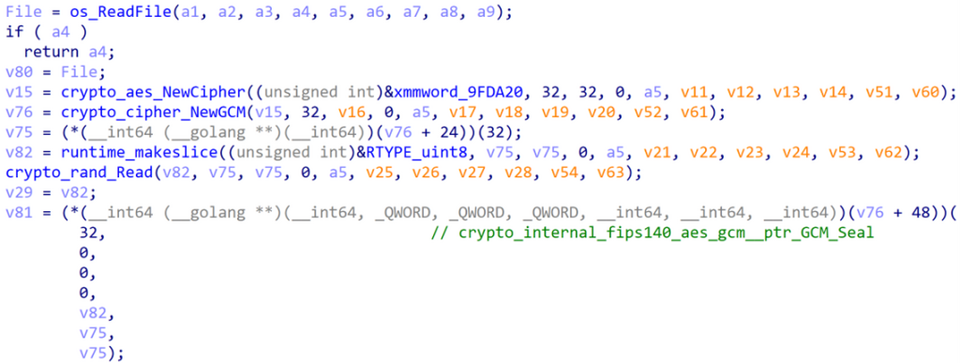

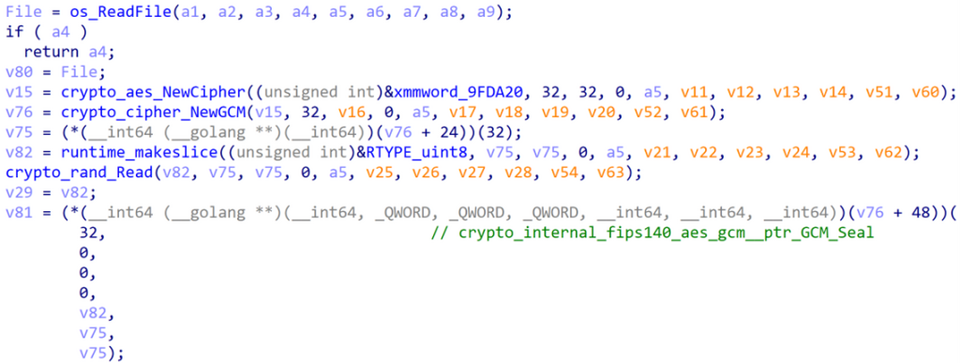

Mã hóa ở chế độ AES-256 GCM .

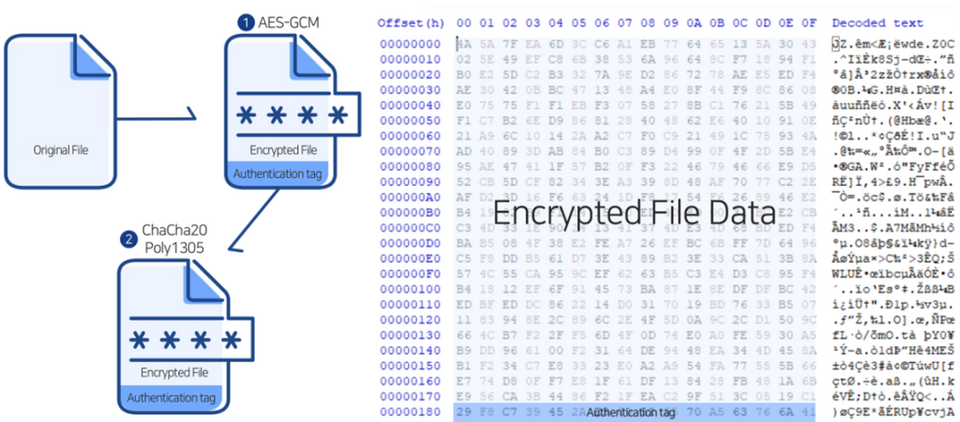

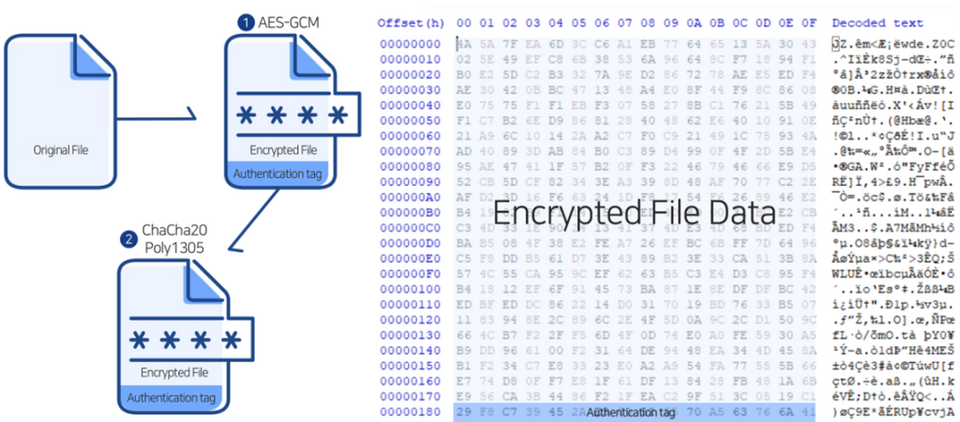

Quy trình mã hóa: nội dung tệp trước tiên qua AES-256 GCM, tạo ra bản mã và thẻ xác thực. Sau đó, dữ liệu được mã hóa kép bằng ChaCha20-Poly1305. Tuy nhiên, ransomware không lưu trữ nonce hay dữ liệu dẫn xuất khóa, khiến việc giải mã ngoại tuyến trở nên bất khả thi.

Sau khi hoàn tất, phần mềm tạo file ghi chú READMENOW.txt trong thư mục thực thi, đổi hình nền máy tính và yêu cầu nạn nhân nhập khóa giải mã trong 3 lần thử. Dù có logic giải mã, nhưng CyberVolk xử lý nonce sai, khiến quá trình giải mã thất bại.

Những thay đổi về cấu trúc giữa tệp gốc và tệp được mã hóa .

Điều này cho thấy CyberVolk được thiết kế để đảm bảo dữ liệu bị mã hóa vĩnh viễn nếu không có bản sao lưu. Do đó, các tổ chức cần triển khai chiến lược sao lưu nghiêm ngặt, duy trì bản sao ngoại tuyến có kiểm soát và thường xuyên diễn tập phục hồi dữ liệu để duy trì hoạt động liên tục.

Các báo cáo an ninh ghi nhận CyberVolk trong danh mục ransomware mới, ví dụ:

Các vụ tấn công nổi bật gồm lưới điện Nhật Bản, phòng thí nghiệm tại Pháp và tập đoàn khoa học ở Anh. CyberVolk liên lạc qua Telegram, gửi lời đe dọa và yêu cầu tiền chuộc trực tiếp. Động cơ mang tính địa chính trị: gây tê liệt công nghệ và năng lực quốc gia đối thủ.

Khi được kích hoạt, ransomware chạy với quyền quản trị viên để chiếm toàn quyền hệ thống. Sau đó, nó loại trừ các thư mục hệ thống quan trọng như Windows, Program Files, ProgramData nhằm tránh làm sập hệ thống và đảm bảo khả năng tồn tại sau khởi động lại. Ngoài ra, CyberVolk bỏ qua tệp có phần mở rộng tùy chỉnh để tránh trùng lặp lây nhiễm.

Luồng thực thi CyberVolk .

Kiến trúc mã hóa và khó khăn trong giải mã

CyberVolk dùng cơ chế mã hóa đối xứng hai tầng: AES-256 GCM và ChaCha20-Poly1305. Khi mã hóa, một khóa đối xứng duy nhất được tạo cho toàn bộ tiến trình. Mỗi tệp sẽ có một nonce 12 byte sinh ngẫu nhiên, đảm bảo mã hóa không lặp lại ngay cả khi dữ liệu giống nhau.

Mã hóa ở chế độ AES-256 GCM .

Quy trình mã hóa: nội dung tệp trước tiên qua AES-256 GCM, tạo ra bản mã và thẻ xác thực. Sau đó, dữ liệu được mã hóa kép bằng ChaCha20-Poly1305. Tuy nhiên, ransomware không lưu trữ nonce hay dữ liệu dẫn xuất khóa, khiến việc giải mã ngoại tuyến trở nên bất khả thi.

Sau khi hoàn tất, phần mềm tạo file ghi chú READMENOW.txt trong thư mục thực thi, đổi hình nền máy tính và yêu cầu nạn nhân nhập khóa giải mã trong 3 lần thử. Dù có logic giải mã, nhưng CyberVolk xử lý nonce sai, khiến quá trình giải mã thất bại.

Những thay đổi về cấu trúc giữa tệp gốc và tệp được mã hóa .

Điều này cho thấy CyberVolk được thiết kế để đảm bảo dữ liệu bị mã hóa vĩnh viễn nếu không có bản sao lưu. Do đó, các tổ chức cần triển khai chiến lược sao lưu nghiêm ngặt, duy trì bản sao ngoại tuyến có kiểm soát và thường xuyên diễn tập phục hồi dữ liệu để duy trì hoạt động liên tục.

Các báo cáo an ninh ghi nhận CyberVolk trong danh mục ransomware mới, ví dụ:

- Ransomware/Win.BlackLock.C5764855 (03/06/2025)

- Ransom/MDP.Behavior.M2649 (06/09/2022)

- Ransom/MDP.Decoy.M1171 (02/07/2016)

- EDR/Decoy.M2716 (07/08/2025)

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview