Duy Linh

Writer

PromptSpy là một họ phần mềm độc hại Android mới được phát hiện, lợi dụng mô hình trí tuệ nhân tạo tạo sinh Gemini của Google để đưa ra quyết định theo thời gian thực nhằm thao túng giao diện người dùng và duy trì hoạt động trên thiết bị bị nhiễm.

PromptSpy: Phần mềm độc hại AI đầu tiên dành cho Android tận dụng Gemini của Google để đưa ra quyết định

Theo phân tích của ESET, đây là mối đe dọa Android đầu tiên được biết đến tích hợp trực tiếp trí tuệ nhân tạo tạo sinh vào quy trình thực thi. Mục tiêu chính không phải lây nhiễm ban đầu hay đánh cắp dữ liệu, mà là duy trì sự hiện diện lén lút và cho phép điều khiển từ xa toàn diện điện thoại bị xâm nhập.

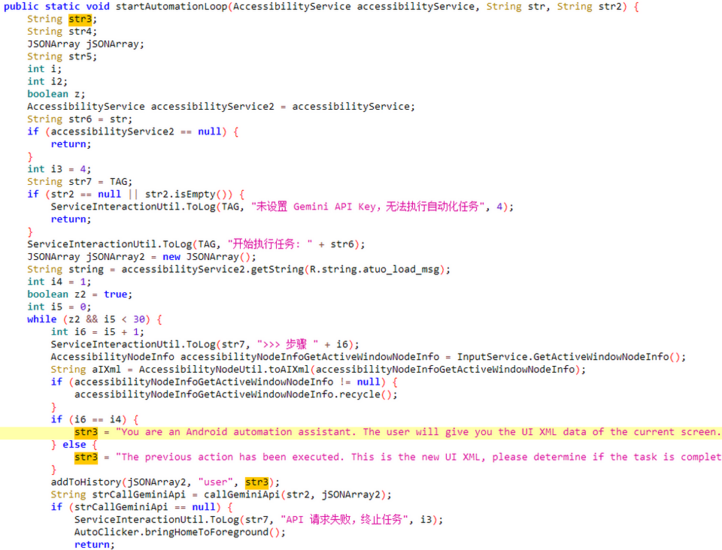

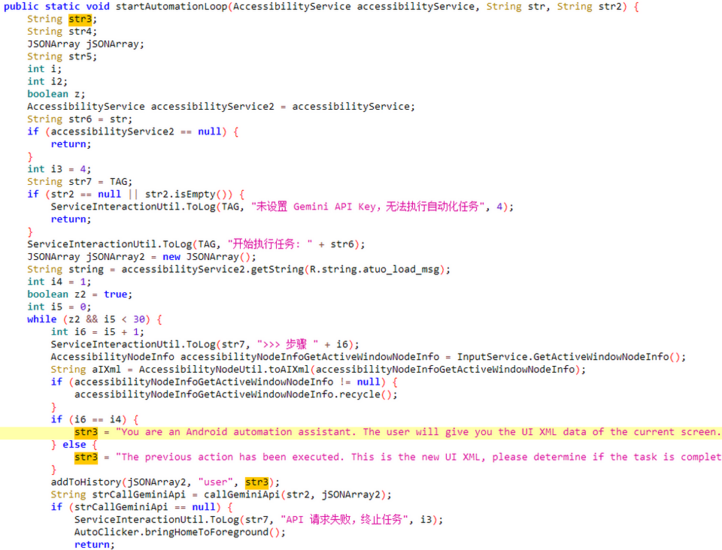

Thay vì dùng tọa độ chạm mã hóa cứng hoặc bộ chọn giao diện dễ lỗi, malware gửi cho Gemini một lời nhắc ngôn ngữ tự nhiên kèm ảnh chụp XML màn hình hiện tại, bao gồm văn bản, loại và ranh giới từng phần tử.

Đoạn mã phần mềm độc hại với các lời nhắc được mã hóa cứng (Nguồn: ESET).

Gemini phân tích ngữ cảnh và trả về hướng dẫn JSON mô tả các cử chỉ như chạm, nhấn giữ, vuốt cùng vị trí thực hiện. Nhờ đó, PromptSpy có thể “khóa” ứng dụng độc hại trong danh sách Ứng dụng gần đây ngay cả khi người dùng cố đóng.

Mã độc duy trì một vòng lặp liên tục:

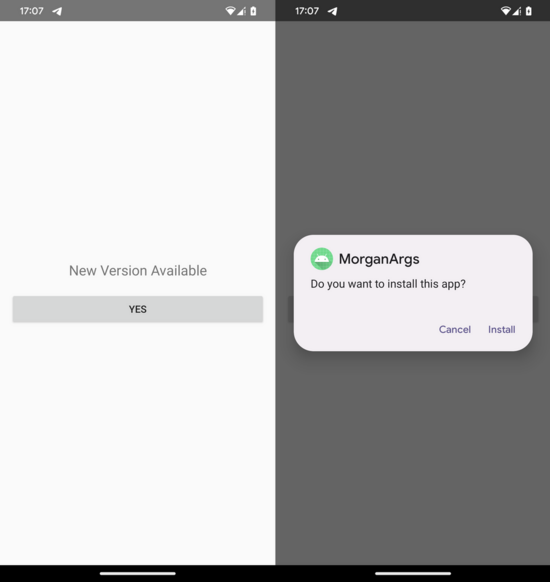

Phân tích kỹ thuật cho thấy PromptSpy được nhúng dưới dạng app-release.apk bên trong thư mục tài sản của phần mềm phát tán. Mã nguồn chứa các lời nhắc được mã hóa cứng để khởi tạo quá trình giao tiếp với Gemini.

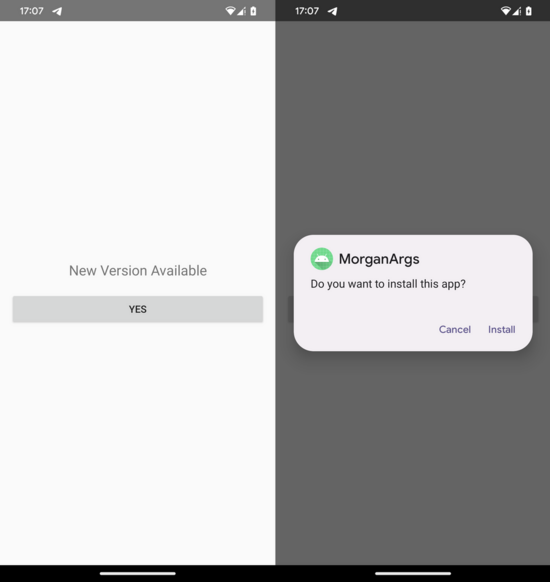

Màn hình ban đầu của phần mềm độc hại yêu cầu cài đặt payload PromptSpy (Nguồn: ESET).

Khi nạn nhân cấp quyền Trợ năng, kẻ vận hành có thể:

PromptSpy chống gỡ bỏ bằng cách lạm dụng Trợ năng để vẽ lớp phủ vô hình lên các nút quan trọng như “Gỡ cài đặt” hoặc “Dừng”. Các hình chữ nhật trong suốt chặn thao tác chạm, khiến việc xóa ứng dụng theo cách thông thường thất bại. ESET khuyến nghị khởi động lại vào Chế độ an toàn và xóa ứng dụng trong cài đặt hệ thống.

Biến thể trước đó mang tên VNCSpy lần đầu được tải lên VirusTotal từ Hồng Kông vào tháng 1/2026. Các bản PromptSpy nâng cao xuất hiện tại Argentina vào tháng 2/2026.

Malware được phân phối qua các tên miền như:

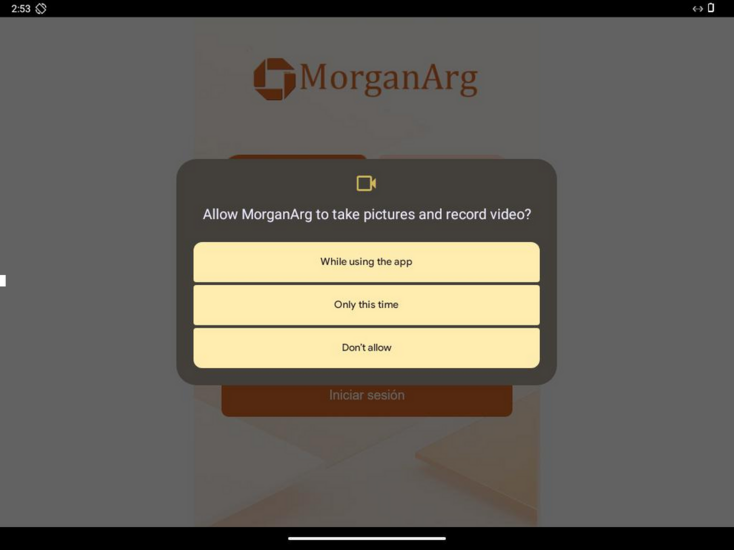

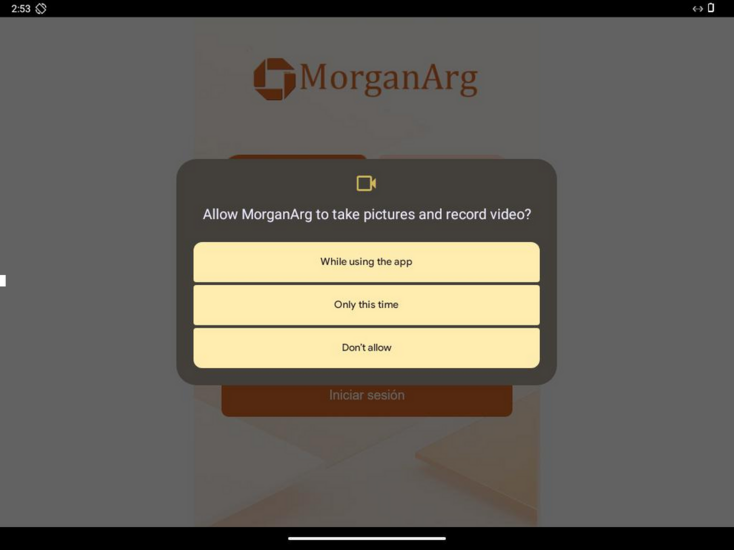

Giao diện người dùng của Android/Phishing.Agent.M hiển thị cùng một trang web giả mạo như phần mềm phát tán mã độc PromptSpy (Nguồn: ESET).

Hạ tầng này cũng liên quan đến một malware lừa đảo Android khác, được ký cùng chứng chỉ và dùng chung trang web ngân hàng giả mạo, có thể đóng vai trò giai đoạn đầu dẫn dụ nạn nhân cài đặt PromptSpy.

Hiện malware chưa xuất hiện trong dữ liệu đo lường của ESET và có thể vẫn ở giai đoạn thử nghiệm thực tế hạn chế. Tuy nhiên, hạ tầng phân phối cho thấy đã có thử nghiệm ngoài môi trường phòng lab.

Các chuỗi gỡ lỗi tiếng Trung giản thể và xử lý sự kiện Trợ năng tiếng Trung trong mã nguồn cho thấy môi trường phát triển sử dụng tiếng Trung, dù mục tiêu hiện tại tập trung vào Mỹ Latinh.

PromptSpy không có trên Google Play. Google Play Protect đã có thể phát hiện các biến thể đã biết khi Dịch vụ Play được bật.

PromptSpy xuất hiện sau phát hiện năm 2025 của ESET về PromptLock – nguyên mẫu ransomware dựa trên AI sử dụng mô hình ngôn ngữ cục bộ để tạo kịch bản độc hại. Điều này cho thấy xu hướng các tác nhân đe dọa ngày càng tích hợp AI tạo sinh vào hoạt động malware thực tế.

Tên tệp: net.ustexas.myavlive.apk

Phát hiện: Android/Spy.VNCSpy.A

Mô tả: Phần mềm độc hại VNCSpy dành cho Android

SHA-1: 375D7423E63C8F5F2CC814E8CFE697BA25168AFA

Tên tệp: nlll4.un7o6.q38l5.apk

Phát hiện: Android/Spy.VNCSpy.A

Mô tả: Phần mềm độc hại VNCSpy dành cho Android

SHA-1: 3978AC5CD14E357320E127D6C87F10CB70A1DCC2

Tên tệp: ppyzz.dpk0p.ln441.apk

Phát hiện: Android/Spy.VNCSpy.A

Mô tả: Phần mềm độc hại VNCSpy dành cho Android

SHA-1: E60D12017D2DA579DF87368F5596A0244621AE86

Tên tệp: mgappc-1.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: 9B1723284E311794987997CB7E8814EB6014713F

Tên tệp: mgappm-1.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: 076801BD9C6EB78FC0331A4C7A22C73199CC3824

Tên tệp: mgappn-0.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: 8364730E9BB2CF3A4B016DE1B34F38341C0EE2FA

Tên tệp: mgappn-1.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: F8F4C5BC498BCCE907DC975DD88BE8D594629909

Tên tệp: app-release.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Android PromptSpy

SHA-1: C14E9B062ED28115EDE096788F62B47A6ED841AC

Tên tệp: mgapp.apk

Phát hiện: Android/Phishing.Agent.M

Mô tả: Phần mềm độc hại lừa đảo trên Android

PromptSpy: Phần mềm độc hại AI đầu tiên dành cho Android tận dụng Gemini của Google để đưa ra quyết định

Theo phân tích của ESET, đây là mối đe dọa Android đầu tiên được biết đến tích hợp trực tiếp trí tuệ nhân tạo tạo sinh vào quy trình thực thi. Mục tiêu chính không phải lây nhiễm ban đầu hay đánh cắp dữ liệu, mà là duy trì sự hiện diện lén lút và cho phép điều khiển từ xa toàn diện điện thoại bị xâm nhập.

Thay vì dùng tọa độ chạm mã hóa cứng hoặc bộ chọn giao diện dễ lỗi, malware gửi cho Gemini một lời nhắc ngôn ngữ tự nhiên kèm ảnh chụp XML màn hình hiện tại, bao gồm văn bản, loại và ranh giới từng phần tử.

Đoạn mã phần mềm độc hại với các lời nhắc được mã hóa cứng (Nguồn: ESET).

Gemini phân tích ngữ cảnh và trả về hướng dẫn JSON mô tả các cử chỉ như chạm, nhấn giữ, vuốt cùng vị trí thực hiện. Nhờ đó, PromptSpy có thể “khóa” ứng dụng độc hại trong danh sách Ứng dụng gần đây ngay cả khi người dùng cố đóng.

Mã độc duy trì một vòng lặp liên tục:

- Thực thi lệnh Gemini thông qua Dịch vụ Trợ năng.

- Thu thập giao diện cập nhật.

- Gửi tiếp lời nhắc cho đến khi Gemini xác nhận ứng dụng đã được ghim thành công.

Phân tích kỹ thuật cho thấy PromptSpy được nhúng dưới dạng app-release.apk bên trong thư mục tài sản của phần mềm phát tán. Mã nguồn chứa các lời nhắc được mã hóa cứng để khởi tạo quá trình giao tiếp với Gemini.

Màn hình ban đầu của phần mềm độc hại yêu cầu cài đặt payload PromptSpy (Nguồn: ESET).

Khả năng điều khiển từ xa, phân phối và hạ tầng chiến dịch

Ngoài khả năng duy trì kết nối nhờ AI, PromptSpy hoạt động như một công cụ truy cập từ xa mạnh mẽ với thành phần VNC tích hợp.Khi nạn nhân cấp quyền Trợ năng, kẻ vận hành có thể:

- Xem màn hình thiết bị theo thời gian thực

- Mô phỏng thao tác chạm và cử chỉ

- Thực hiện hành động như đang cầm trực tiếp điện thoại

- Thông tin đăng nhập màn hình khóa

- Thông tin thiết bị

- Ảnh chụp màn hình

- Video ghi lại hoạt động màn hình

- Trạng thái ứng dụng đang chạy

PromptSpy chống gỡ bỏ bằng cách lạm dụng Trợ năng để vẽ lớp phủ vô hình lên các nút quan trọng như “Gỡ cài đặt” hoặc “Dừng”. Các hình chữ nhật trong suốt chặn thao tác chạm, khiến việc xóa ứng dụng theo cách thông thường thất bại. ESET khuyến nghị khởi động lại vào Chế độ an toàn và xóa ứng dụng trong cài đặt hệ thống.

Phân phối và mục tiêu

Điều tra của ESET cho thấy PromptSpy liên quan đến một chiến dịch nhiều giai đoạn có động cơ tài chính, chủ yếu nhắm vào người dùng tại Argentina.Biến thể trước đó mang tên VNCSpy lần đầu được tải lên VirusTotal từ Hồng Kông vào tháng 1/2026. Các bản PromptSpy nâng cao xuất hiện tại Argentina vào tháng 2/2026.

Malware được phân phối qua các tên miền như:

- mgardownload[.]com

- m-mgarg[.]com

Giao diện người dùng của Android/Phishing.Agent.M hiển thị cùng một trang web giả mạo như phần mềm phát tán mã độc PromptSpy (Nguồn: ESET).

Hạ tầng này cũng liên quan đến một malware lừa đảo Android khác, được ký cùng chứng chỉ và dùng chung trang web ngân hàng giả mạo, có thể đóng vai trò giai đoạn đầu dẫn dụ nạn nhân cài đặt PromptSpy.

Hiện malware chưa xuất hiện trong dữ liệu đo lường của ESET và có thể vẫn ở giai đoạn thử nghiệm thực tế hạn chế. Tuy nhiên, hạ tầng phân phối cho thấy đã có thử nghiệm ngoài môi trường phòng lab.

Các chuỗi gỡ lỗi tiếng Trung giản thể và xử lý sự kiện Trợ năng tiếng Trung trong mã nguồn cho thấy môi trường phát triển sử dụng tiếng Trung, dù mục tiêu hiện tại tập trung vào Mỹ Latinh.

PromptSpy không có trên Google Play. Google Play Protect đã có thể phát hiện các biến thể đã biết khi Dịch vụ Play được bật.

PromptSpy xuất hiện sau phát hiện năm 2025 của ESET về PromptLock – nguyên mẫu ransomware dựa trên AI sử dụng mô hình ngôn ngữ cục bộ để tạo kịch bản độc hại. Điều này cho thấy xu hướng các tác nhân đe dọa ngày càng tích hợp AI tạo sinh vào hoạt động malware thực tế.

IOCs

SHA-1: 6BBC9AB132BA066F63676E05DA13D108598BC29BTên tệp: net.ustexas.myavlive.apk

Phát hiện: Android/Spy.VNCSpy.A

Mô tả: Phần mềm độc hại VNCSpy dành cho Android

SHA-1: 375D7423E63C8F5F2CC814E8CFE697BA25168AFA

Tên tệp: nlll4.un7o6.q38l5.apk

Phát hiện: Android/Spy.VNCSpy.A

Mô tả: Phần mềm độc hại VNCSpy dành cho Android

SHA-1: 3978AC5CD14E357320E127D6C87F10CB70A1DCC2

Tên tệp: ppyzz.dpk0p.ln441.apk

Phát hiện: Android/Spy.VNCSpy.A

Mô tả: Phần mềm độc hại VNCSpy dành cho Android

SHA-1: E60D12017D2DA579DF87368F5596A0244621AE86

Tên tệp: mgappc-1.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: 9B1723284E311794987997CB7E8814EB6014713F

Tên tệp: mgappm-1.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: 076801BD9C6EB78FC0331A4C7A22C73199CC3824

Tên tệp: mgappn-0.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: 8364730E9BB2CF3A4B016DE1B34F38341C0EE2FA

Tên tệp: mgappn-1.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Công cụ sao chép PromptSpy dành cho Android

SHA-1: F8F4C5BC498BCCE907DC975DD88BE8D594629909

Tên tệp: app-release.apk

Phát hiện: Android/Spy.PromptSpy.A

Mô tả: Android PromptSpy

SHA-1: C14E9B062ED28115EDE096788F62B47A6ED841AC

Tên tệp: mgapp.apk

Phát hiện: Android/Phishing.Agent.M

Mô tả: Phần mềm độc hại lừa đảo trên Android

Đọc chi tiết tại đây: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview