MinhSec

Writer

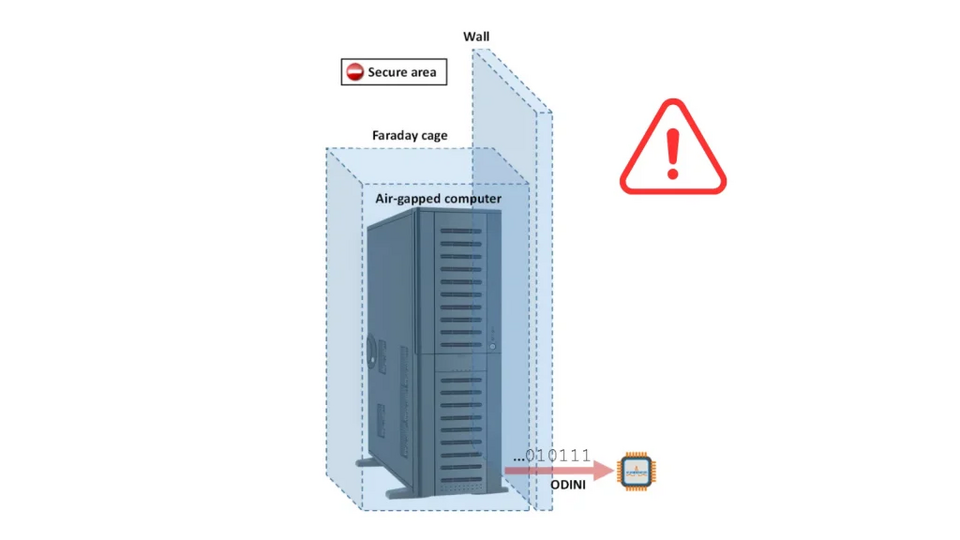

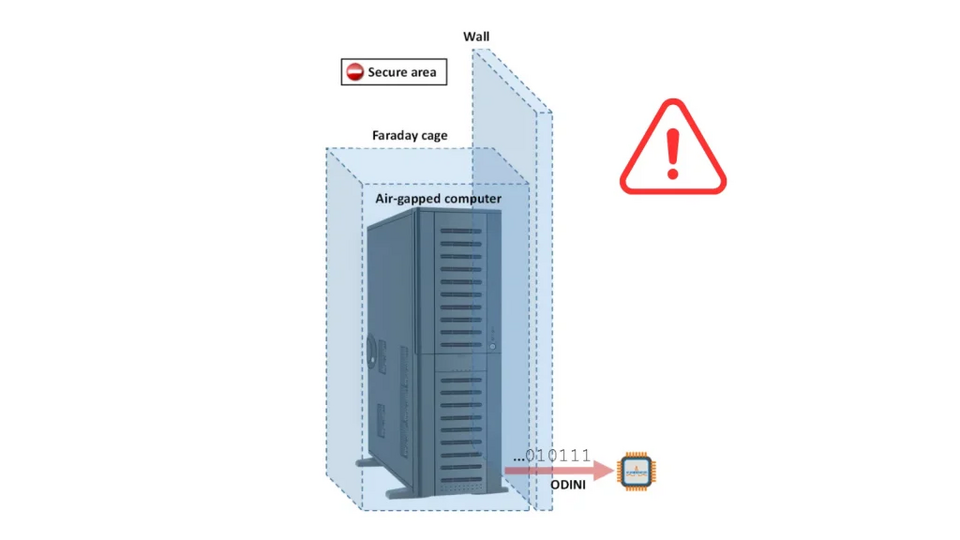

ODINI là một phần mềm độc hại thử nghiệm cực kỳ tinh vi, được thiết kế để đánh cắp dữ liệu từ những máy tính cách ly hoàn toàn với Internet, thậm chí còn được đặt bên trong lồng Faraday, loại thiết bị vốn dùng để ngăn chặn sóng điện từ và bảo vệ hệ thống trước các cuộc tấn công từ bên ngoài.

Thông thường, các máy tính “air-gap” kiểu này được xem là gần như bất khả xâm phạm vì chúng không kết nối mạng, không có Wi-Fi, Bluetooth hay tín hiệu vô tuyến nào lọt ra ngoài. Tuy nhiên, nhóm nghiên cứu an ninh mạng đã chứng minh rằng ODINI vẫn có thể bí mật truyền dữ liệu ra ngoài bằng cách lợi dụng chính hoạt động của bộ xử lý CPU.

Thay vì dùng sóng radio truyền thống, phần mềm này điều khiển khối lượng công việc của CPU theo các nhịp chính xác để tạo ra trường từ tần số thấp. Những dao động từ trường đó sau đó được thiết bị nhận gần đó ghi lại và giải mã thành dữ liệu.

Điều đáng chú ý là tín hiệu này có thể xuyên qua cả lớp chắn của lồng Faraday thứ vốn được tạo ra để chặn hầu hết tín hiệu điện từ thông thường. Các nhà nghiên cứu cho biết việc truyền dữ liệu bằng trường từ tần số thấp giúp ODINI vượt qua nhiều biện pháp bảo vệ vốn được xem là rất an toàn trong quân sự, chính phủ và các cơ sở hạ tầng quan trọng.

Một cảm biến từ trường hoặc thiết bị chuyên dụng đặt ở gần hệ thống mục tiêu sẽ đóng vai trò thu nhận. Sau đó, dữ liệu được giải mã trở lại dưới dạng thông tin ban đầu.

Tốc độ truyền của phương pháp này không cao, nhưng vẫn đủ để đánh cắp các dữ liệu cực kỳ quan trọng như khóa bảo mật hay thông tin xác thực. Trong môi trường gián điệp mạng, chỉ cần rò rỉ một lượng nhỏ dữ liệu cũng có thể gây hậu quả nghiêm trọng.

Các nhà nghiên cứu nhấn mạnh rằng cuộc tấn công này không thể thực hiện từ xa hoàn toàn. Kẻ tấn công trước tiên vẫn phải tìm cách cài mã độc vào hệ thống air-gap, ví dụ thông qua USB nhiễm mã độc, nội gián hoặc chuỗi cung ứng phần cứng/phần mềm bị xâm nhập.

ODINI tiếp tục mở rộng danh sách đó bằng cách khai thác trường từ do CPU tạo ra. Điều này đặc biệt đáng lo ngại với các hệ thống quân sự, trung tâm nghiên cứu hạt nhân, cơ sở tài chính hoặc mạng lưới điều khiển hạ tầng trọng yếu, nơi thường sử dụng máy tính air-gap để bảo vệ dữ liệu mật.

Để giảm nguy cơ bị tấn công, các chuyên gia khuyến nghị cần tăng cường kiểm soát thiết bị vật lý quanh hệ thống cách ly, hạn chế hoàn toàn các cảm biến không rõ nguồn gốc ở gần máy tính nhạy cảm và giám sát bất thường trong hoạt động CPU.

Nghiên cứu cũng cho thấy an ninh mạng hiện đại không chỉ là câu chuyện của Internet hay phần mềm, mà đã mở rộng sang cả những hiện tượng vật lý rất khó ngờ tới.

Thông thường, các máy tính “air-gap” kiểu này được xem là gần như bất khả xâm phạm vì chúng không kết nối mạng, không có Wi-Fi, Bluetooth hay tín hiệu vô tuyến nào lọt ra ngoài. Tuy nhiên, nhóm nghiên cứu an ninh mạng đã chứng minh rằng ODINI vẫn có thể bí mật truyền dữ liệu ra ngoài bằng cách lợi dụng chính hoạt động của bộ xử lý CPU.

Thay vì dùng sóng radio truyền thống, phần mềm này điều khiển khối lượng công việc của CPU theo các nhịp chính xác để tạo ra trường từ tần số thấp. Những dao động từ trường đó sau đó được thiết bị nhận gần đó ghi lại và giải mã thành dữ liệu.

Điều đáng chú ý là tín hiệu này có thể xuyên qua cả lớp chắn của lồng Faraday thứ vốn được tạo ra để chặn hầu hết tín hiệu điện từ thông thường. Các nhà nghiên cứu cho biết việc truyền dữ liệu bằng trường từ tần số thấp giúp ODINI vượt qua nhiều biện pháp bảo vệ vốn được xem là rất an toàn trong quân sự, chính phủ và các cơ sở hạ tầng quan trọng.

Cách ODINI hoạt động

Về cơ bản, ODINI biến CPU thành một “máy phát tín hiệu” bí mật. Phần mềm độc hại liên tục thay đổi mức tải xử lý của các lõi CPU để tạo ra biến thiên từ trường có kiểm soát. Dữ liệu nhạy cảm như mật khẩu, khóa mã hóa hoặc tài liệu bí mật sẽ được mã hóa thành các chuỗi tín hiệu từ tính này.

Một cảm biến từ trường hoặc thiết bị chuyên dụng đặt ở gần hệ thống mục tiêu sẽ đóng vai trò thu nhận. Sau đó, dữ liệu được giải mã trở lại dưới dạng thông tin ban đầu.

Tốc độ truyền của phương pháp này không cao, nhưng vẫn đủ để đánh cắp các dữ liệu cực kỳ quan trọng như khóa bảo mật hay thông tin xác thực. Trong môi trường gián điệp mạng, chỉ cần rò rỉ một lượng nhỏ dữ liệu cũng có thể gây hậu quả nghiêm trọng.

Các nhà nghiên cứu nhấn mạnh rằng cuộc tấn công này không thể thực hiện từ xa hoàn toàn. Kẻ tấn công trước tiên vẫn phải tìm cách cài mã độc vào hệ thống air-gap, ví dụ thông qua USB nhiễm mã độc, nội gián hoặc chuỗi cung ứng phần cứng/phần mềm bị xâm nhập.

Mối đe dọa với các hệ thống siêu bảo mật

Nghiên cứu về ODINI cho thấy việc cô lập mạng hay sử dụng lồng Faraday không còn là “lá chắn tuyệt đối” trước các cuộc tấn công hiện đại. Trong nhiều năm qua, giới an ninh mạng đã liên tục chứng kiến các kỹ thuật rò rỉ dữ liệu kỳ lạ như dùng âm thanh, nhiệt, ánh sáng LED hay dao động điện năng để truyền thông tin bí mật.ODINI tiếp tục mở rộng danh sách đó bằng cách khai thác trường từ do CPU tạo ra. Điều này đặc biệt đáng lo ngại với các hệ thống quân sự, trung tâm nghiên cứu hạt nhân, cơ sở tài chính hoặc mạng lưới điều khiển hạ tầng trọng yếu, nơi thường sử dụng máy tính air-gap để bảo vệ dữ liệu mật.

Để giảm nguy cơ bị tấn công, các chuyên gia khuyến nghị cần tăng cường kiểm soát thiết bị vật lý quanh hệ thống cách ly, hạn chế hoàn toàn các cảm biến không rõ nguồn gốc ở gần máy tính nhạy cảm và giám sát bất thường trong hoạt động CPU.

Nghiên cứu cũng cho thấy an ninh mạng hiện đại không chỉ là câu chuyện của Internet hay phần mềm, mà đã mở rộng sang cả những hiện tượng vật lý rất khó ngờ tới.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview