Duy Linh

Writer

Một liên kết hoạt động trực tiếp giữa nhóm tình báo MuddyWater của Iran và nền tảng phần mềm độc hại dạng dịch vụ (MaaS) TAG-150 CastleRAT của Nga cho thấy ranh giới giữa hoạt động nhà nước và tội phạm mạng đang ngày càng mờ nhạt.

Các nhà điều tra đã thu thập 15 mẫu mã độc, gồm ít nhất hai bản dựng CastleRAT và một script PowerShell (reset.ps1) triển khai một tác nhân JavaScript/Node.js mới mang tên ChainShell. Đáng chú ý, hai payload PE (“Build 120” và “Build 13”) được giấu trong các tệp JPEG bằng kỹ thuật steganography.

Phân tích từ JUMPSEC cho thấy mối liên kết này xuất phát từ một máy chủ C2 bị cấu hình sai, nơi lưu trữ công cụ có nhãn tiếng Ba Tư, dữ liệu nhắm mục tiêu Israel và nhiều payload TAG-150. Các mẫu này chia sẻ mã định danh CastleRAT được mã hóa cứng, cho thấy cùng nguồn gốc MaaS.

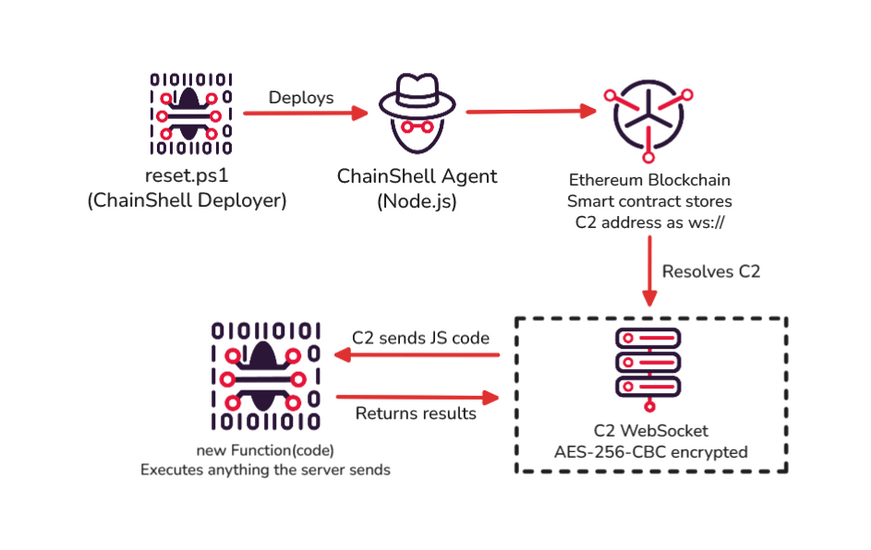

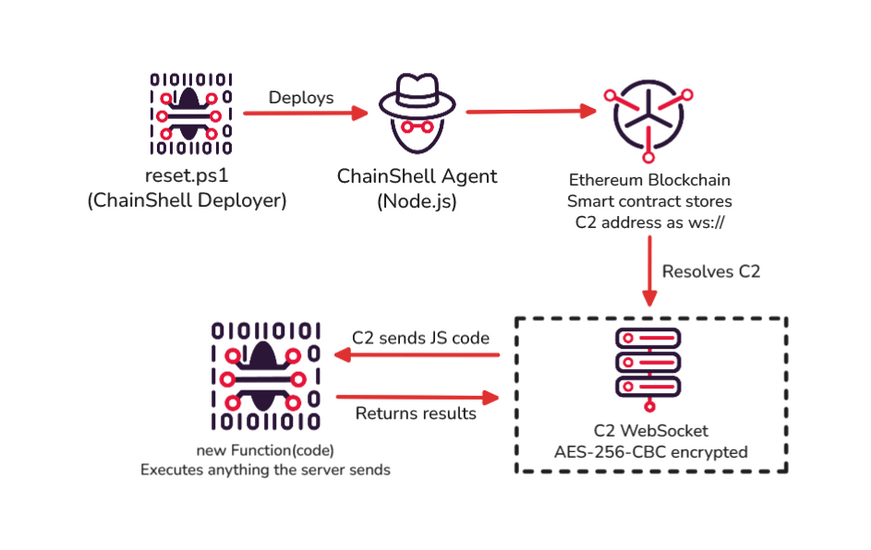

Quy trình vận hành của ChainShell (Nguồn: JUMPSEC).

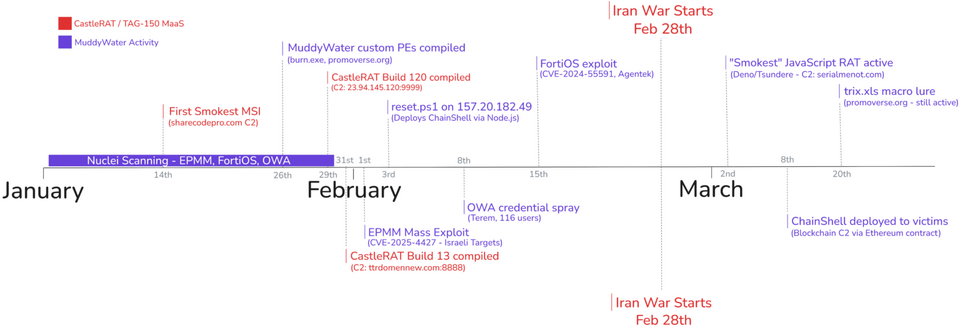

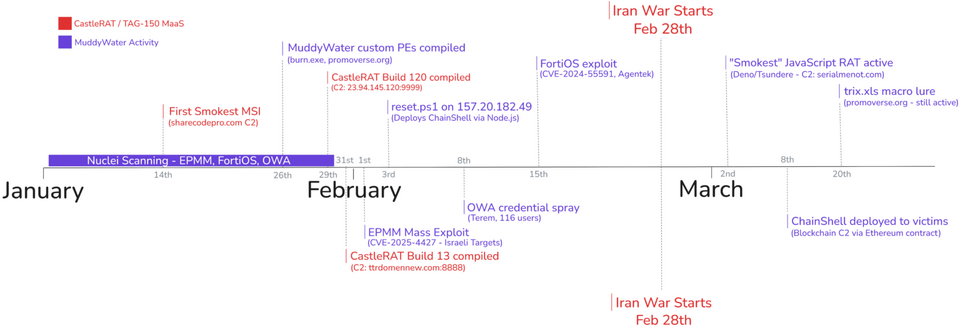

Cả hai mẫu đều được biên dịch ngay trước các cuộc tấn công của Mỹ và Israel vào Iran ngày 28/2, cho thấy công cụ đã được chuẩn bị trước khi căng thẳng leo thang.

Ngày 4/3/2026, nhóm Ctrl-Alt-Intel phát hiện một máy chủ có thư mục mở, được đánh giá có liên quan đến MuddyWater. Mã độc chứa chuỗi tiếng Nga và cơ chế kiểm tra ngôn ngữ nhằm tránh thực thi trên các hệ thống thuộc khối CIS, phù hợp với đặc điểm của tội phạm mạng Nga.

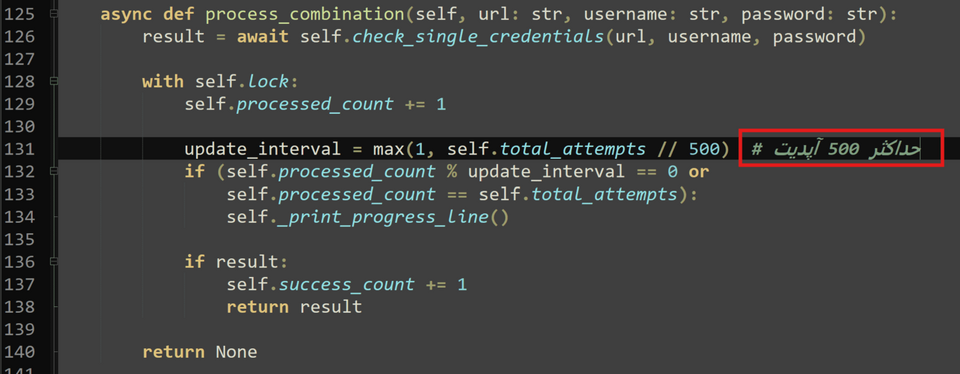

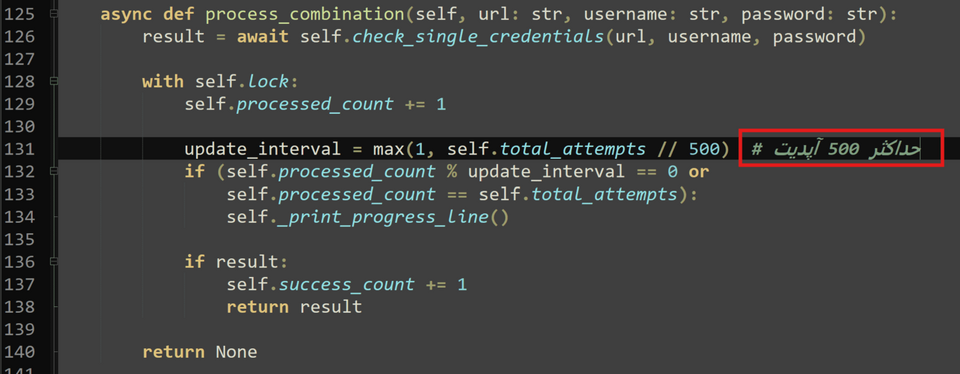

Công cụ tấn công vét cạn Outlook Web Access bao gồm cả các chú thích mã tiếng Ba Tư (Nguồn: JUMPSEC).

ChainShell được triển khai qua reset.ps1, bao gồm:

Ngược lại, hạ tầng bị lộ chứa bình luận tiếng Farsi, danh sách IP Israel và công cụ phù hợp với hoạt động trước đây của MOIS, bao gồm script tấn công brute-force Outlook Web Access.

CastleRAT là nền tảng đa người dùng. Các nhóm khác như LeakNet cũng sử dụng cùng mã nguồn JavaScript/Deno nhưng với thông tin xác thực JWT và domain C2 khác nhau. Vì vậy, việc truy vết không thể chỉ dựa vào họ mã độc mà phải phân tích hạ tầng, chứng chỉ và cấu hình.

Lịch trình hoạt động của MuddyWater — Tháng 1 đến tháng 3 năm 2026 (Nguồn: JUMPSEC).

Các file nhị phân được ký bằng chứng chỉ “Amy Cherne” và “Donald Gay” từ SSL.com cùng loại từng dùng cho StageComp, công cụ được xác định thuộc MuddyWater.

Phân tích MSI liên quan đến dòng DinDoor cho thấy kết nối tới C2 serialmenot.com với:

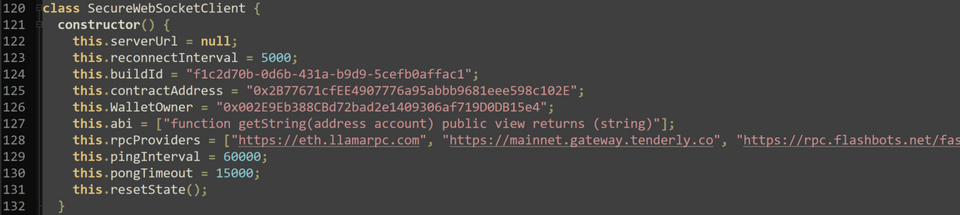

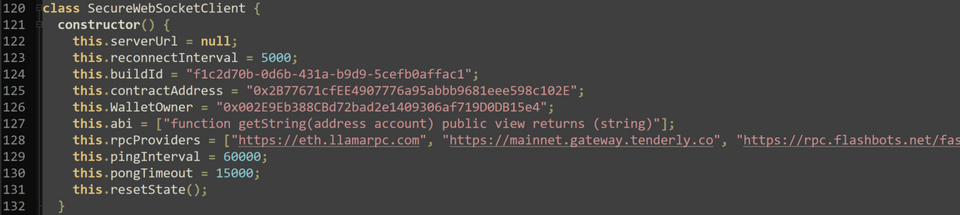

ChainShell hoạt động như lớp thực thi Node.js, lấy endpoint C2 từ hợp đồng thông minh Ethereum qua nhiều RPC, sau đó giao tiếp bằng WebSocket mã hóa AES-256-CBC.

Các biến C2 trên chuỗi khối và địa chỉ hợp đồng thông minh (Nguồn: JUMPSEC).

Chuỗi liên kết “Amy Cherne → Smokest JWT → VirtualSmokestGuy” đã kết nối các công cụ MuddyWater với hạ tầng CastleRAT, lấp khoảng trống khi CastleLoader và DinDoor trước đây chưa được quy kết rõ ràng.

Hạ tầng này tập trung vào:

Hoạt động tiếp diễn đến tháng 3/2026 với:

Chiến dịch hiện tích hợp nhiều kỹ thuật như Hidden VNC, giải mã cookie Chrome và C2 dựa trên blockchain, nâng cao đáng kể độ phức tạp trong phòng thủ.

Các nhà điều tra đã thu thập 15 mẫu mã độc, gồm ít nhất hai bản dựng CastleRAT và một script PowerShell (reset.ps1) triển khai một tác nhân JavaScript/Node.js mới mang tên ChainShell. Đáng chú ý, hai payload PE (“Build 120” và “Build 13”) được giấu trong các tệp JPEG bằng kỹ thuật steganography.

Phân tích từ JUMPSEC cho thấy mối liên kết này xuất phát từ một máy chủ C2 bị cấu hình sai, nơi lưu trữ công cụ có nhãn tiếng Ba Tư, dữ liệu nhắm mục tiêu Israel và nhiều payload TAG-150. Các mẫu này chia sẻ mã định danh CastleRAT được mã hóa cứng, cho thấy cùng nguồn gốc MaaS.

Quy trình vận hành của ChainShell (Nguồn: JUMPSEC).

Cả hai mẫu đều được biên dịch ngay trước các cuộc tấn công của Mỹ và Israel vào Iran ngày 28/2, cho thấy công cụ đã được chuẩn bị trước khi căng thẳng leo thang.

Cơ chế hoạt động của ChainShell và hạ tầng C2

ChainShell hoạt động bằng cách nhận mã JavaScript từ máy chủ thông qua new Function() và thực thi trực tiếp trên máy nạn nhân, sau đó trả kết quả qua hàm gửi tùy chỉnh, thay vì tích hợp sẵn chức năng như keylogger hay đánh cắp dữ liệu.Ngày 4/3/2026, nhóm Ctrl-Alt-Intel phát hiện một máy chủ có thư mục mở, được đánh giá có liên quan đến MuddyWater. Mã độc chứa chuỗi tiếng Nga và cơ chế kiểm tra ngôn ngữ nhằm tránh thực thi trên các hệ thống thuộc khối CIS, phù hợp với đặc điểm của tội phạm mạng Nga.

Công cụ tấn công vét cạn Outlook Web Access bao gồm cả các chú thích mã tiếng Ba Tư (Nguồn: JUMPSEC).

ChainShell được triển khai qua reset.ps1, bao gồm:

- Cài đặt Node.js

- Giải mã payload nhúng

- Thả các thành phần ChainShell và biến thể RAT JavaScript

Ngược lại, hạ tầng bị lộ chứa bình luận tiếng Farsi, danh sách IP Israel và công cụ phù hợp với hoạt động trước đây của MOIS, bao gồm script tấn công brute-force Outlook Web Access.

CastleRAT là nền tảng đa người dùng. Các nhóm khác như LeakNet cũng sử dụng cùng mã nguồn JavaScript/Deno nhưng với thông tin xác thực JWT và domain C2 khác nhau. Vì vậy, việc truy vết không thể chỉ dựa vào họ mã độc mà phải phân tích hạ tầng, chứng chỉ và cấu hình.

Chuỗi bằng chứng và chiến dịch “Smokest”

Chuỗi bằng chứng mạnh nhất đến từ việc trùng lặp chứng chỉ ký mã và định danh chiến dịch.

Lịch trình hoạt động của MuddyWater — Tháng 1 đến tháng 3 năm 2026 (Nguồn: JUMPSEC).

Các file nhị phân được ký bằng chứng chỉ “Amy Cherne” và “Donald Gay” từ SSL.com cùng loại từng dùng cho StageComp, công cụ được xác định thuộc MuddyWater.

Phân tích MSI liên quan đến dòng DinDoor cho thấy kết nối tới C2 serialmenot.com với:

- campaignId: 75cbe18653d52372

- campaignName: “Smokest”

- userID: bb47c0615477a877

ChainShell hoạt động như lớp thực thi Node.js, lấy endpoint C2 từ hợp đồng thông minh Ethereum qua nhiều RPC, sau đó giao tiếp bằng WebSocket mã hóa AES-256-CBC.

Các biến C2 trên chuỗi khối và địa chỉ hợp đồng thông minh (Nguồn: JUMPSEC).

Chuỗi liên kết “Amy Cherne → Smokest JWT → VirtualSmokestGuy” đã kết nối các công cụ MuddyWater với hạ tầng CastleRAT, lấp khoảng trống khi CastleLoader và DinDoor trước đây chưa được quy kết rõ ràng.

Hạ tầng này tập trung vào:

- Dải IP Israel

- Ứng dụng web Laravel

- Thiết bị FortiOS

Hoạt động tiếp diễn đến tháng 3/2026 với:

- Trình cài đặt mới (11/3)

- RAT JavaScript cập nhật (16/3)

- Tài liệu macro độc hại (20/3)

Chiến dịch hiện tích hợp nhiều kỹ thuật như Hidden VNC, giải mã cookie Chrome và C2 dựa trên blockchain, nâng cao đáng kể độ phức tạp trong phòng thủ.

Đọc chi tiết tại đây: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview