Duy Linh

Writer

Các quảng cáo độc hại trên Google đang bị lợi dụng để đánh cắp tiền điện tử bằng cách rút sạch ví và thu thập cụm từ hạt giống từ những người dùng đang tìm kiếm ứng dụng DeFi và dịch vụ ví hợp pháp.

Các chiến dịch gần đây do SEAL theo dõi cho thấy hoạt động này diễn ra liên tục, có kỹ thuật cao, chủ động né tránh hệ thống kiểm duyệt tự động của Google và nhắm trực tiếp vào cả người dùng cá nhân lẫn tổ chức tiền điện tử.

Chỉ trong vài tuần, SEAL đã chặn hơn 356 URL quảng cáo độc hại, cho thấy kẻ tấn công liên tục thay mới quảng cáo và trang đích ngay khi các phiên bản cũ bị gỡ bỏ. Dù Google đã đình chỉ các tài khoản quảng cáo liên quan, các báo cáo sự cố vẫn tiếp tục xuất hiện, chứng tỏ việc lạm dụng hệ sinh thái vẫn chưa được kiểm soát triệt để.

Hoạt động này tăng mạnh từ tháng 3/2026 và duy trì ổn định hơn một năm, với nhiều nhóm tội phạm tận dụng Google Ads để quảng bá các phiên bản giả mạo của ứng dụng DeFi, ví điện tử và dịch vụ tiền điện tử.

Một kẻ đe dọa trên diễn đàn tội phạm (Nguồn: SEAL).

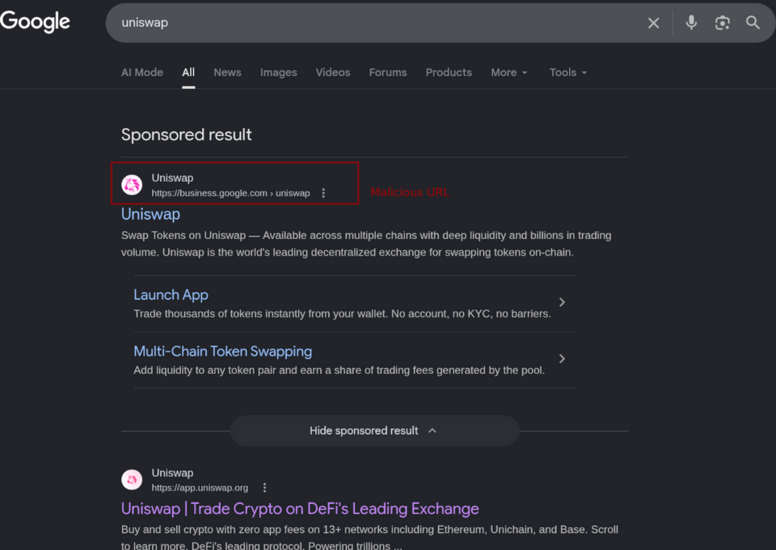

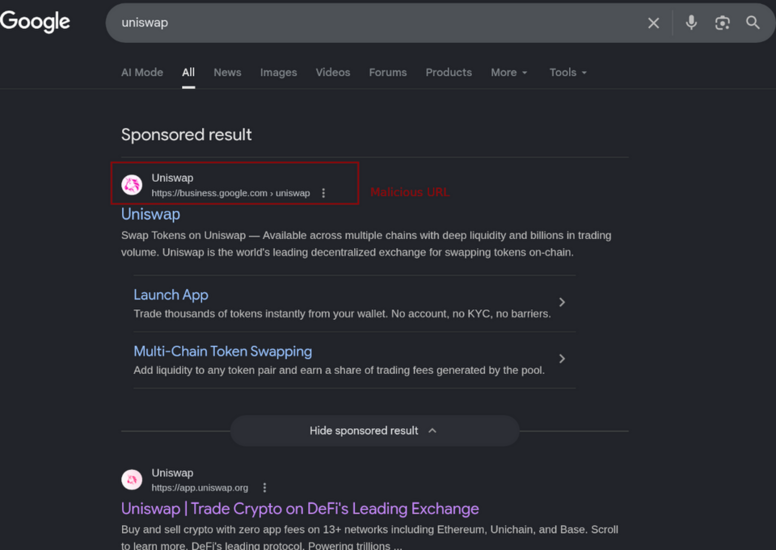

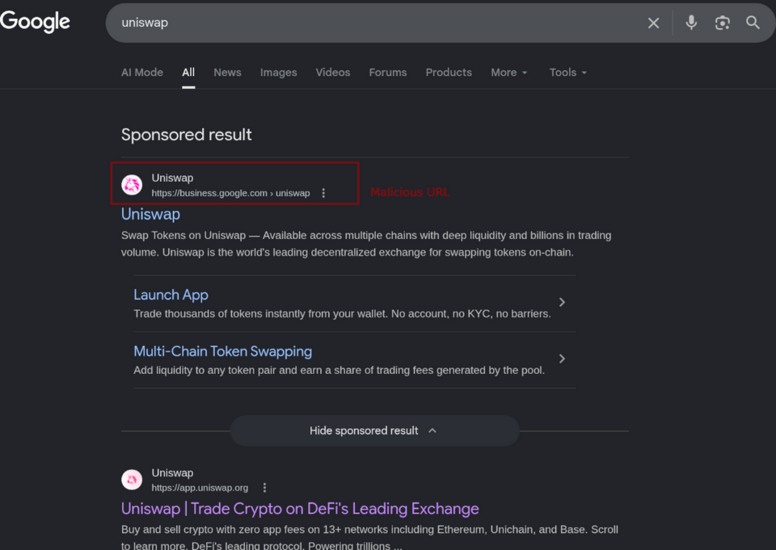

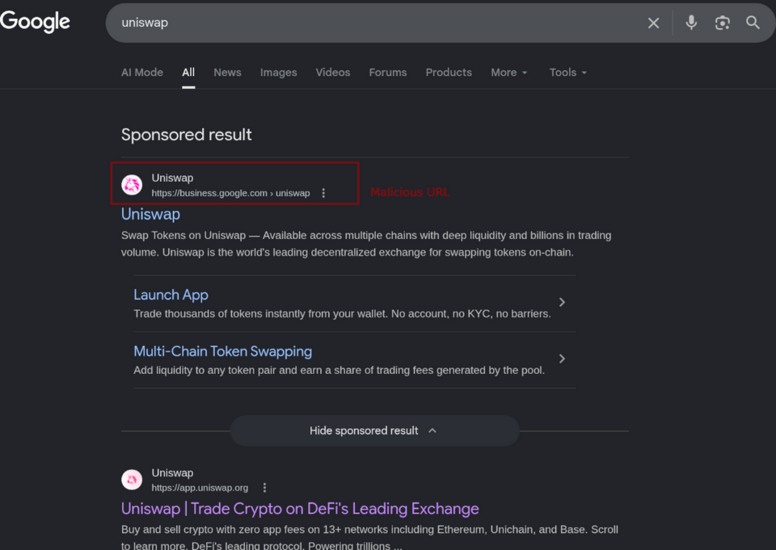

Kẻ tấn công còn lợi dụng các nền tảng uy tín của Google như sites.google.com, docs.google.com và business.google.com để làm “vỏ bọc”, khiến quảng cáo trông hợp pháp với URL, tiêu đề và logo giống dự án thật. Phần mã độc thực tế được nhúng trong iframe và hạ tầng bên ngoài, nên hệ thống kiểm tra chỉ thấy lớp ngoài an toàn.

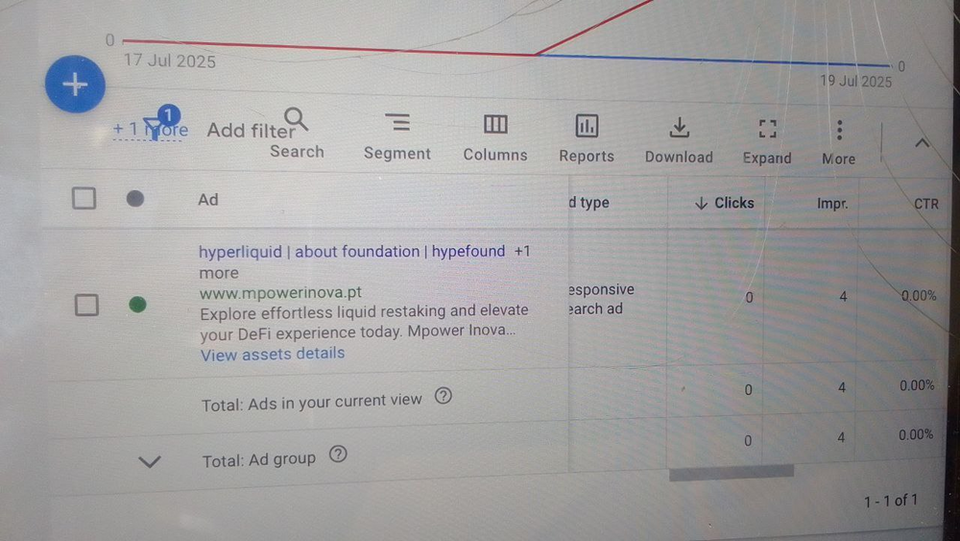

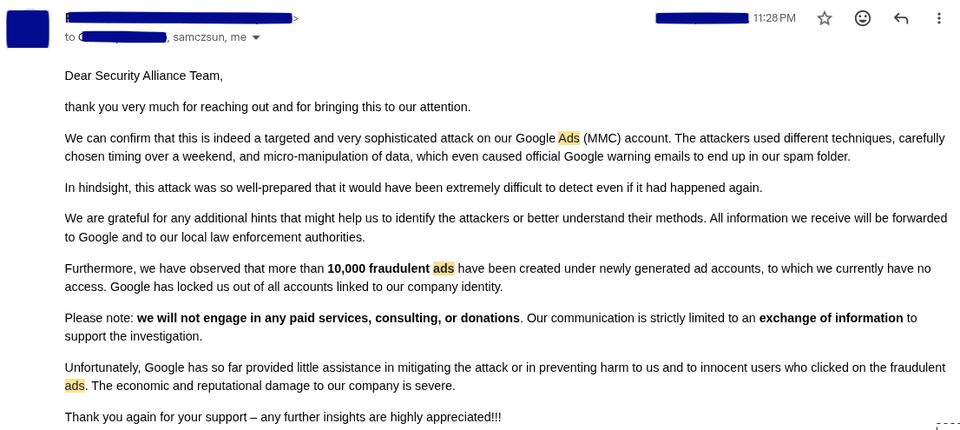

Phản hồi đối với thông báo của SEAL từ một trong những nhà quảng cáo hợp pháp bị ảnh hưởng (Nguồn: SEAL).

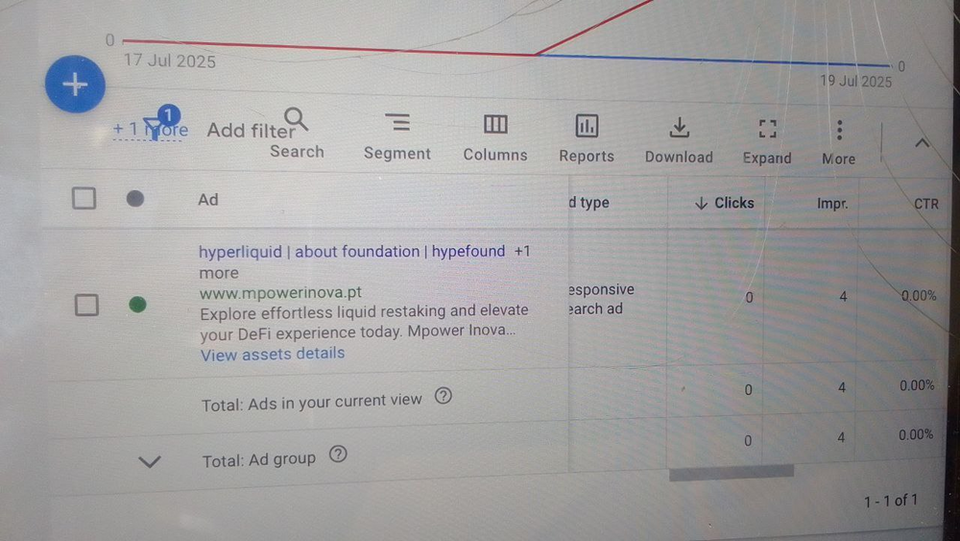

Các đối tượng này sử dụng tài khoản quảng cáo bị hack hoặc mua lại từ chợ đen, thậm chí lạm dụng tài khoản của các thương hiệu lớn như Apple để phát tán quảng cáo độc hại.

SEAL xác định nhiều nhóm “drainer-as-a-service” hoạt động tích cực, trong đó phổ biến nhất là Inferno Drainer và Vanilla Drainer. Các công cụ này sử dụng JavaScript để lừa người dùng ký giao dịch blockchain độc hại ngay trên trình duyệt, từ đó chuyển quyền kiểm soát tài sản cho kẻ tấn công mà giao diện vẫn hiển thị bình thường.

Ngoài ra, một số chiến dịch còn sao chép giao diện ví phần cứng như Ledger để đánh cắp cụm từ khôi phục, hoặc phát tán tiện ích mở rộng độc hại trên Chrome Web Store nhằm thu thập dữ liệu ví.

Giao diện giả mạo có thể đạt kích thước vài MB, sao chép gần như hoàn hảo các nền tảng như Uniswap, thậm chí tải dữ liệu token từ CoinGecko và Trust Wallet để tăng độ tin cậy.

Mô tả (Nguồn: SEAL).

Phần mã độc được mã hóa và tải động, trong khi lớp proxy trung gian chuyển hướng toàn bộ lưu lượng API, GraphQL và Ethereum RPC qua các máy chủ do kẻ tấn công kiểm soát. Điều này cho phép chúng theo dõi số dư ví, thao túng giao dịch và triển khai mã độc phù hợp với từng nạn nhân.

Nhiều chiến dịch được tự động hóa hoàn toàn: khi một URL bị chặn, hệ thống lập tức tạo quảng cáo và trang đích mới, đôi khi ẩn nội dung qua nhiều lớp iframe, giống cơ chế phân phối lưu lượng thương mại.

Sự thay đổi liên tục khiến các nhà cung cấp bảo mật như SEAL chỉ có thể giảm thiểu thiệt hại chứ chưa thể chấm dứt hoàn toàn tình trạng lạm dụng.

SEAL khuyến nghị người dùng và tổ chức không nên truy cập ví hoặc ứng dụng DeFi qua Google Search, mà nên dùng bookmark hoặc URL đã xác minh. Đồng thời, cần kiểm tra chéo thông tin qua các công cụ như DefiLlama và tuyệt đối không nhập cụm từ hạt giống, khóa riêng tư hay dữ liệu khôi phục vào các biểu mẫu, đặc biệt là từ quảng cáo. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/google-ads-hit-crypto-users/

Các chiến dịch gần đây do SEAL theo dõi cho thấy hoạt động này diễn ra liên tục, có kỹ thuật cao, chủ động né tránh hệ thống kiểm duyệt tự động của Google và nhắm trực tiếp vào cả người dùng cá nhân lẫn tổ chức tiền điện tử.

Chỉ trong vài tuần, SEAL đã chặn hơn 356 URL quảng cáo độc hại, cho thấy kẻ tấn công liên tục thay mới quảng cáo và trang đích ngay khi các phiên bản cũ bị gỡ bỏ. Dù Google đã đình chỉ các tài khoản quảng cáo liên quan, các báo cáo sự cố vẫn tiếp tục xuất hiện, chứng tỏ việc lạm dụng hệ sinh thái vẫn chưa được kiểm soát triệt để.

Hoạt động này tăng mạnh từ tháng 3/2026 và duy trì ổn định hơn một năm, với nhiều nhóm tội phạm tận dụng Google Ads để quảng bá các phiên bản giả mạo của ứng dụng DeFi, ví điện tử và dịch vụ tiền điện tử.

Một kẻ đe dọa trên diễn đàn tội phạm (Nguồn: SEAL).

Cách quảng cáo độc hại vượt qua kiểm duyệt

Các chiến dịch này dựa vào kỹ thuật che giấu và nhận dạng dấu vân tay để né hệ thống kiểm duyệt của Google. Nội dung độc hại chỉ hiển thị với nạn nhân được chọn, trong khi người khác bị chuyển hướng đến các trang hợp pháp như tài liệu hoặc Wikipedia.Kẻ tấn công còn lợi dụng các nền tảng uy tín của Google như sites.google.com, docs.google.com và business.google.com để làm “vỏ bọc”, khiến quảng cáo trông hợp pháp với URL, tiêu đề và logo giống dự án thật. Phần mã độc thực tế được nhúng trong iframe và hạ tầng bên ngoài, nên hệ thống kiểm tra chỉ thấy lớp ngoài an toàn.

Phản hồi đối với thông báo của SEAL từ một trong những nhà quảng cáo hợp pháp bị ảnh hưởng (Nguồn: SEAL).

Các đối tượng này sử dụng tài khoản quảng cáo bị hack hoặc mua lại từ chợ đen, thậm chí lạm dụng tài khoản của các thương hiệu lớn như Apple để phát tán quảng cáo độc hại.

SEAL xác định nhiều nhóm “drainer-as-a-service” hoạt động tích cực, trong đó phổ biến nhất là Inferno Drainer và Vanilla Drainer. Các công cụ này sử dụng JavaScript để lừa người dùng ký giao dịch blockchain độc hại ngay trên trình duyệt, từ đó chuyển quyền kiểm soát tài sản cho kẻ tấn công mà giao diện vẫn hiển thị bình thường.

Ngoài ra, một số chiến dịch còn sao chép giao diện ví phần cứng như Ledger để đánh cắp cụm từ khôi phục, hoặc phát tán tiện ích mở rộng độc hại trên Chrome Web Store nhằm thu thập dữ liệu ví.

Hạ tầng tấn công tinh vi và tự động hóa

Các chiến dịch nâng cao sử dụng kiến trúc web ba lớp để tránh phát hiện. Một tài liệu nhỏ được lưu trên các tên miền như arweave.mainnet.irys.xyz giả mạo siêu dữ liệu của giao thức mục tiêu, sau đó kết nối tới Cloudflare Workers qua cấu hình mã hóa.Giao diện giả mạo có thể đạt kích thước vài MB, sao chép gần như hoàn hảo các nền tảng như Uniswap, thậm chí tải dữ liệu token từ CoinGecko và Trust Wallet để tăng độ tin cậy.

Mô tả (Nguồn: SEAL).

Phần mã độc được mã hóa và tải động, trong khi lớp proxy trung gian chuyển hướng toàn bộ lưu lượng API, GraphQL và Ethereum RPC qua các máy chủ do kẻ tấn công kiểm soát. Điều này cho phép chúng theo dõi số dư ví, thao túng giao dịch và triển khai mã độc phù hợp với từng nạn nhân.

Nhiều chiến dịch được tự động hóa hoàn toàn: khi một URL bị chặn, hệ thống lập tức tạo quảng cáo và trang đích mới, đôi khi ẩn nội dung qua nhiều lớp iframe, giống cơ chế phân phối lưu lượng thương mại.

Sự thay đổi liên tục khiến các nhà cung cấp bảo mật như SEAL chỉ có thể giảm thiểu thiệt hại chứ chưa thể chấm dứt hoàn toàn tình trạng lạm dụng.

SEAL khuyến nghị người dùng và tổ chức không nên truy cập ví hoặc ứng dụng DeFi qua Google Search, mà nên dùng bookmark hoặc URL đã xác minh. Đồng thời, cần kiểm tra chéo thông tin qua các công cụ như DefiLlama và tuyệt đối không nhập cụm từ hạt giống, khóa riêng tư hay dữ liệu khôi phục vào các biểu mẫu, đặc biệt là từ quảng cáo. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/google-ads-hit-crypto-users/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview