CyberThao

Writer

Lỗ hổng bảo mật nghiêm trọng trong tiện ích quản lý mật khẩu

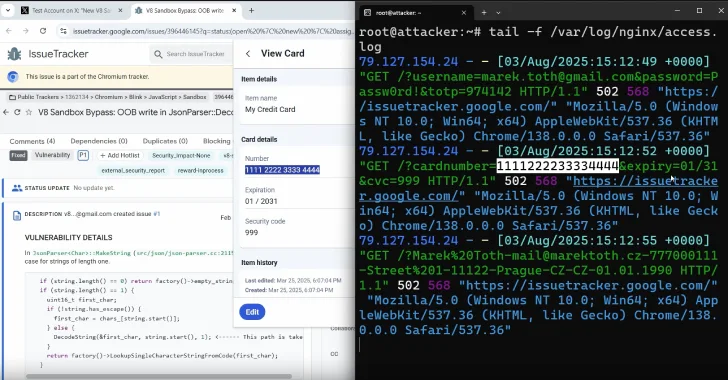

Một loạt tiện ích mở rộng của các trình quản lý mật khẩu phổ biến vừa bị phát hiện tồn tại lỗ hổng bảo mật nghiêm trọng. Vấn đề này có thể khiến thông tin đăng nhập, mã xác thực hai yếu tố (2FA) và cả dữ liệu thẻ tín dụng bị đánh cắp trong một số tình huống cụ thể.Lỗ hổng được nhà nghiên cứu bảo mật độc lập Marek Tóth phát hiện và trình bày tại hội nghị DEF CON 33 đầu tháng 8/2025. Ông gọi kỹ thuật này là clickjacking dựa trên DOM (Document Object Model). Theo Tóth, chỉ cần một cú nhấp chuột bất kỳ trên một trang web do kẻ tấn công kiểm soát, dữ liệu của người dùng có thể bị lấy đi một cách lặng lẽ.

Clickjacking vốn được biết đến như một dạng tấn công UI redressing, khi người dùng tưởng rằng mình đang thao tác trên một trang hợp pháp nhưng thực chất đang thực hiện hành động theo lệnh kẻ tấn công. Với biến thể mới này, hacker có thể lợi dụng script độc hại để thao túng giao diện mà tiện ích quản lý mật khẩu chèn vào DOM, ví dụ như cửa sổ tự động điền. Chúng có thể bị ẩn đi (opacity = 0), khiến người dùng không hề hay biết.

Nghiên cứu tập trung vào 11 tiện ích quản lý mật khẩu, trong đó có 1Password, iCloud Passwords, Bitwarden, Enpass, LastPass và LogMeOnce. Tất cả đều được chứng minh dễ bị khai thác bằng kỹ thuật clickjacking mới. Tổng cộng, số người dùng bị ảnh hưởng lên tới hàng triệu.

Cách tấn công tương đối đơn giản: kẻ xấu tạo một trang web giả với cửa sổ bật lên gây khó chịu như màn hình đăng nhập hoặc banner cookie. Khi người dùng nhấp để tắt popup này, tiện ích quản lý mật khẩu có thể tự động điền dữ liệu vào một form ẩn, và thông tin sẽ bị gửi tới máy chủ của kẻ tấn công.

Ông Tóth cho biết thêm, hầu hết các trình quản lý mật khẩu không chỉ ghi nhớ thông tin cho tên miền chính mà còn cho tất cả các tên miền phụ. Điều này đồng nghĩa kẻ tấn công có thể khai thác qua các lỗ hổng XSS hoặc trang giả mạo để đánh cắp dữ liệu đã lưu, bao gồm:

- Thông tin đăng nhập (10/11 tiện ích bị ảnh hưởng)

- Mã TOTP (9/11)

- Xác thực bằng mật khẩu (8/11)

Trạng thái vá lỗi và khuyến nghị cho người dùng

Sau khi lỗ hổng được báo cáo có trách nhiệm, nhiều nhà cung cấp vẫn chưa phát hành bản vá. Cụ thể:- Chưa có bản vá: 1Password 8.11.4.27, iCloud Passwords 3.1.25, Bitwarden 2025.7.0, Enpass 6.11.6, LastPass 4.146.3, LogMeOnce 7.12.4.

- Đang khắc phục: Bitwarden, Enpass, iCloud Passwords.

- Đang đánh giá: 1Password, LastPass.

Trong thời gian chờ bản vá, người dùng được khuyến nghị:

- Tắt tính năng tự động điền trong tiện ích quản lý mật khẩu.

- Chỉ sử dụng thao tác copy/dán khi nhập dữ liệu nhạy cảm.

- Với trình duyệt Chromium (Chrome, Edge, Brave...), hãy cấu hình quyền của tiện ích thành “chỉ khi nhấp”, để tự kiểm soát khi nào dữ liệu được điền.

Đọc chi tiết tại đây: https://thehackernews.com/2025/08/dom-based-extension-clickjacking.html

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview