Duy Linh

Writer

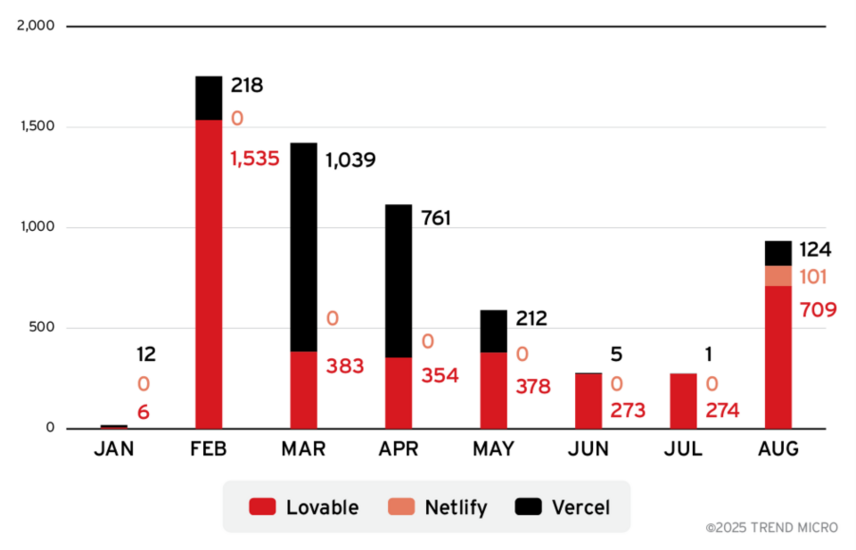

Từ tháng 1, Trend Micro ghi nhận sự gia tăng các chiến dịch lừa đảo khai thác các nền tảng phát triển và lưu trữ web dựa trên AI — như Lovable, Netlify và Vercel — để đặt các trang captcha giả mạo, sau đó chuyển hướng nạn nhân đến trang lừa đảo thực sự. Thủ đoạn này dễ gây hiểu lầm cho người dùng và có khả năng qua mặt nhiều công cụ bảo mật tự động.

Tấn công lừa đảo bằng AI: Chiến thuật lừa đảo để vượt qua hệ thống bảo mật

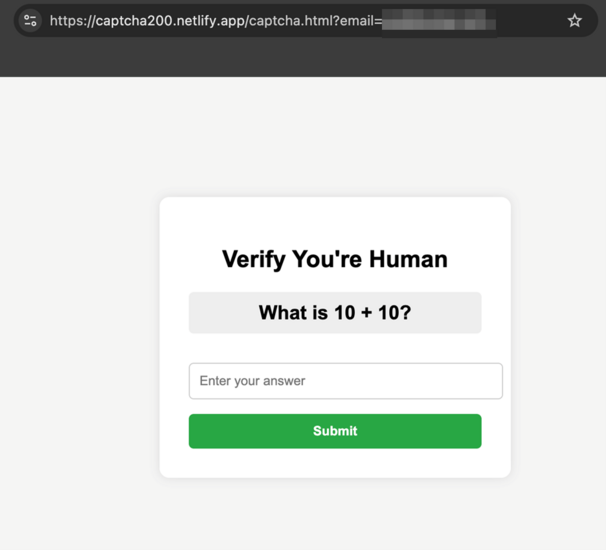

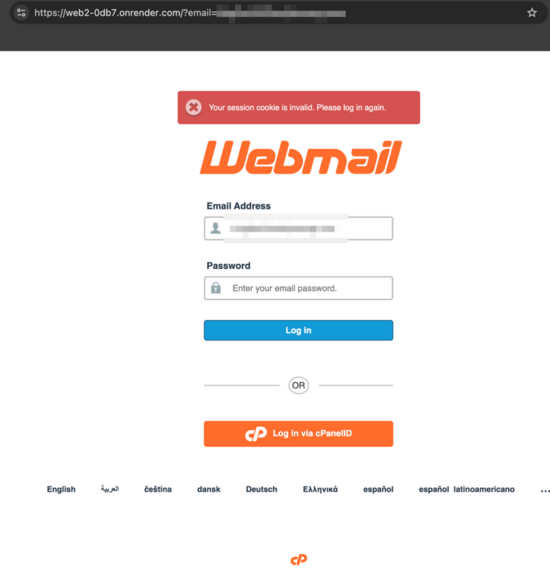

Nguyên lý hoạt động rất đơn giản nhưng hiệu quả. Nạn nhân nhấp vào một liên kết trong email rác — thường mồi bằng nội dung khẩn cấp như “yêu cầu đặt lại mật khẩu” hoặc “thông báo thay đổi địa chỉ” — rồi được đưa tới một trang xác minh hiển thị captcha. Việc có captcha khiến người dùng bớt nghi ngờ, trong khi các máy quét tự động chỉ gặp biểu mẫu captcha và không phát hiện cơ chế thu thập thông tin ẩn bên dưới. Sau khi nạn nhân giải captcha thành công, họ bị chuyển hướng đến trang lừa đảo nơi thông tin đăng nhập và dữ liệu nhạy cảm bị thu thập.

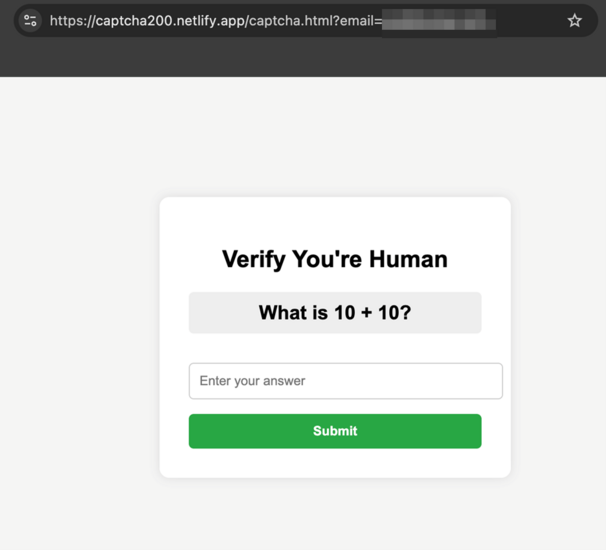

Trang captcha giả mạo.

Tại sao kẻ tấn công chọn các nền tảng này? Những điểm yếu bị lợi dụng gồm:

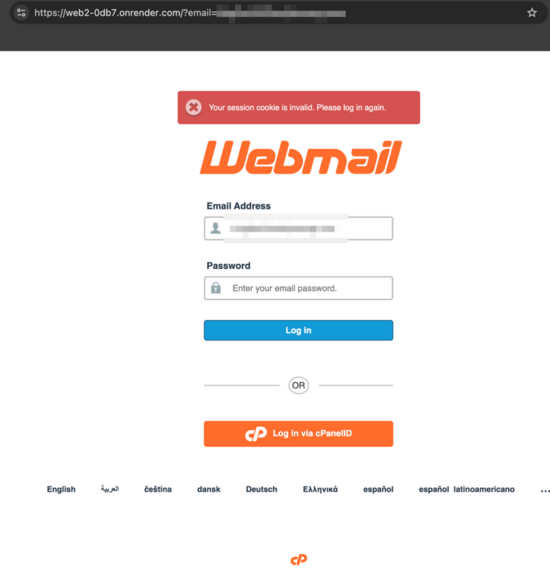

Trang lừa đảo sau khi giải mã captcha.

Chiêu trò kỹ thuật xã hội

Chiến dịch thường bắt đầu bằng email rác dùng mẫu thông điệp quen thuộc để đánh lừa nạn nhân. Khi người dùng nhấp liên kết, họ gặp trang captcha giả mạo. Mánh khóe hai giai đoạn này vừa làm người dùng mất cảnh giác, vừa khiến các công cụ quét chỉ nhìn thấy biểu mẫu captcha, nên không báo cáo trang là độc hại. Sau khi vượt qua captcha, nạn nhân được chuyển hướng đến trang lừa đảo thực sự, nơi trang web giả yêu cầu nhập thông tin đăng nhập hoặc dữ liệu nhạy cảm khác.

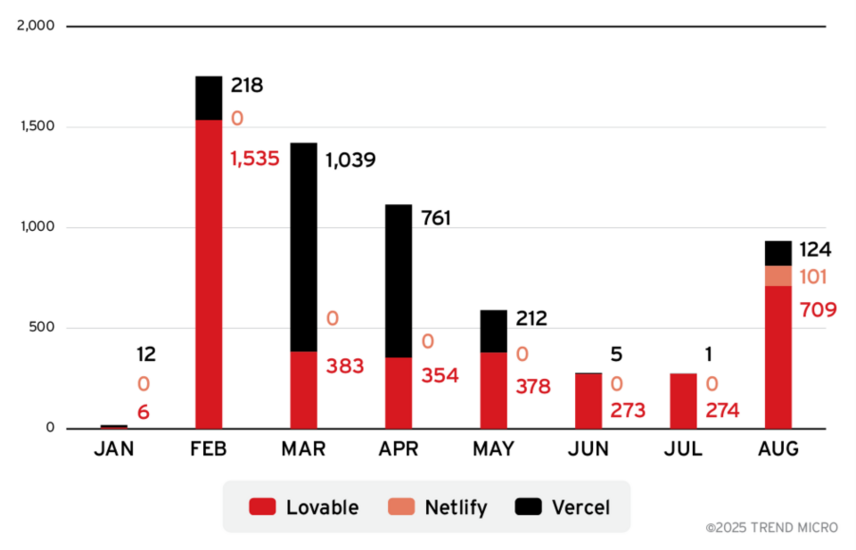

Số lượng email độc hại mà Trend phát hiện có chứa liên kết đến nền tảng AI.

Giảm thiểu mối đe dọa

Để giảm nguy cơ, các tổ chức nên kết hợp đào tạo, công nghệ và giám sát:

Đọc chi tiết tại đây: https://gbhackers.com/ai-driven-phishing-attacks/

Tấn công lừa đảo bằng AI: Chiến thuật lừa đảo để vượt qua hệ thống bảo mật

Nguyên lý hoạt động rất đơn giản nhưng hiệu quả. Nạn nhân nhấp vào một liên kết trong email rác — thường mồi bằng nội dung khẩn cấp như “yêu cầu đặt lại mật khẩu” hoặc “thông báo thay đổi địa chỉ” — rồi được đưa tới một trang xác minh hiển thị captcha. Việc có captcha khiến người dùng bớt nghi ngờ, trong khi các máy quét tự động chỉ gặp biểu mẫu captcha và không phát hiện cơ chế thu thập thông tin ẩn bên dưới. Sau khi nạn nhân giải captcha thành công, họ bị chuyển hướng đến trang lừa đảo nơi thông tin đăng nhập và dữ liệu nhạy cảm bị thu thập.

Trang captcha giả mạo.

Tại sao kẻ tấn công chọn các nền tảng này? Những điểm yếu bị lợi dụng gồm:

- Dễ triển khai: Chỉ cần kỹ năng tối thiểu để dựng các trang captcha giả mạo trông thuyết phục. Trên Lovable, kẻ xấu có thể tận dụng khả năng tạo mã do AI hỗ trợ để xây dựng captcha hoặc trang lừa đảo; Netlify và Vercel cho phép tích hợp công cụ hỗ trợ mã hóa AI vào quy trình CI/CD nên việc triển khai nhanh và tự động hóa dễ dàng.

- Lưu trữ miễn phí: Các gói miễn phí giúp kẻ lừa đảo mở rộng quy mô mà không tốn chi phí.

- Thương hiệu hợp pháp: Tên miền dạng *.vercel.app, *.netlify.app, *.lovable.app mang tính “đáng tin” vì thuộc các nền tảng nổi tiếng, khiến liên kết độc hại khó bị người dùng nghi ngờ.

Trang lừa đảo sau khi giải mã captcha.

Chiêu trò kỹ thuật xã hội

Chiến dịch thường bắt đầu bằng email rác dùng mẫu thông điệp quen thuộc để đánh lừa nạn nhân. Khi người dùng nhấp liên kết, họ gặp trang captcha giả mạo. Mánh khóe hai giai đoạn này vừa làm người dùng mất cảnh giác, vừa khiến các công cụ quét chỉ nhìn thấy biểu mẫu captcha, nên không báo cáo trang là độc hại. Sau khi vượt qua captcha, nạn nhân được chuyển hướng đến trang lừa đảo thực sự, nơi trang web giả yêu cầu nhập thông tin đăng nhập hoặc dữ liệu nhạy cảm khác.

Số lượng email độc hại mà Trend phát hiện có chứa liên kết đến nền tảng AI.

Giảm thiểu mối đe dọa

Để giảm nguy cơ, các tổ chức nên kết hợp đào tạo, công nghệ và giám sát:

- Đào tạo nhận biết: Nhân viên cần được huấn luyện phát hiện lừa đảo dựa trên captcha và luôn kiểm tra URL trước khi tương tác. Khuyến nghị sử dụng trình quản lý mật khẩu — vì các trình quản lý sẽ không tự động điền thông tin trên trang lừa đảo trái phép.

- Phòng thủ nhiều lớp: Áp dụng giải pháp phân tích chuỗi chuyển hướng và đánh giá các kết nối đi; các hệ thống bảo vệ hành vi dựa trên AI có thể phát hiện và chặn tên miền có hành vi lạm dụng, ngay cả khi tên miền trông hợp pháp.

- Giám sát và phản ứng: Thiết lập cảnh báo khi có đột biến lưu lượng trên tên miền phụ, đối chiếu log web với nguồn tình báo về mối đe dọa và báo cáo các trường hợp độc hại cho nhà cung cấp dịch vụ lưu trữ để yêu cầu gỡ bỏ.

- Bảo mật email: Triển khai bộ lọc email chủ động quét và chặn thư đáng ngờ nhằm ngăn các liên kết lừa đảo tiếp cận hộp thư nhân viên.

Các chỉ số của sự thỏa hiệp (IOC)

- captcha200[.]netlify.app

- adobepdfonlinereadercaptcharobot[.]netlify.app

- captchaweb3[.]netlify.app

- basvursana2025hemen[.]vercel.app

- web-orpin-xi[.]vercel.app

- web-pnrf[.]vercel.app

- captcha-link-gateway[.]lovable.app

- captcha-math-linker[.]lovable.app

- captcha-office-redirect[.]lovable.app

- get-new-pass[.]lovable.app

Đọc chi tiết tại đây: https://gbhackers.com/ai-driven-phishing-attacks/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview