Duy Linh

Writer

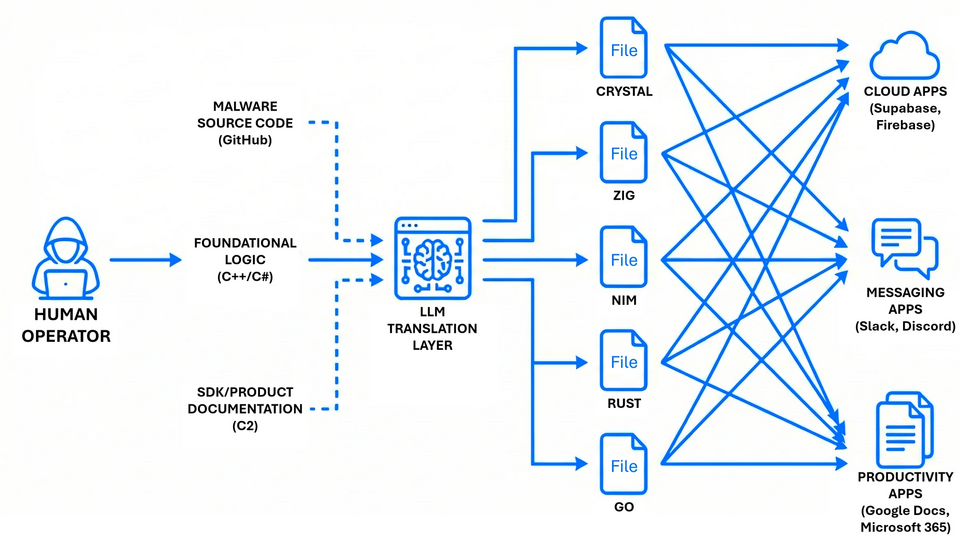

Nhóm tin tặc Transparent Tribe (APT36) đang chuyển từ việc sử dụng các công cụ tấn công truyền thống sang phát triển phần mềm độc hại hỗ trợ trí tuệ nhân tạo (AI), được các nhà nghiên cứu gọi là “vibeware”. Xu hướng này cho thấy các mô hình ngôn ngữ lớn (LLM) đang bắt đầu công nghiệp hóa những cuộc tấn công mạng quy mô lớn, dù không quá tinh vi nhưng có tính dai dẳng.

Động thái "Vibeware" của Transparent Tribe cho thấy phần mềm độc hại do AI tạo ra đang được sản xuất trên quy mô lớn.

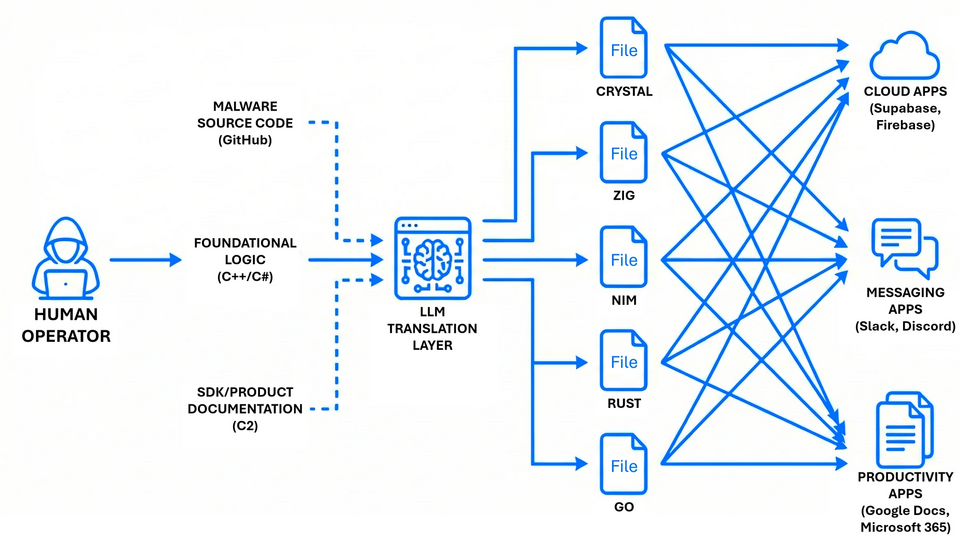

Trong các chiến dịch mới nhằm vào cơ quan chính phủ Ấn Độ, đại sứ quán và nhiều mục tiêu trong khu vực, nhóm này đã áp dụng quy trình phát triển phần mềm độc hại dựa trên AI, liên tục tạo ra các implant dùng một lần bằng nhiều ngôn ngữ lập trình khác nhau.

Thay vì tập trung vào độ phức tạp kỹ thuật, chiến lược của họ là tăng số lượng, tạo ra nhịp độ gần như “mỗi ngày một phần mềm độc hại” nhằm làm quá tải hệ thống phòng thủ mạng.

Các nhà nghiên cứu mô tả vibeware là mã nguồn đúng cú pháp nhưng yếu về logic, thường chứa nhiều lỗi như thiếu địa chỉ C2 (Command and Control) hoặc logic trạng thái bị hỏng, khiến một số thành phần không thể hoạt động hoàn chỉnh.

APT36, được cho là có trụ sở tại Pakistan, trước đây chủ yếu dựa vào các framework tấn công phổ biến như Cobalt Strike, Havoc và Gate Sentinel để khai thác lỗ hổng và điều khiển từ xa. Cách hoạt động này rất phù hợp với mã được tạo bởi LLM, vốn có khả năng nhanh chóng tái tổ hợp các mẫu mã sẵn có nhưng gặp khó khăn với các thiết kế phức tạp từ đầu đến cuối.

Một số công cụ tiêu biểu gồm:

Chiến lược đa ngôn ngữ cũng giúp nhóm tin tặc vượt qua nhiều hệ thống phát hiện, bởi nhiều giải pháp EDR (Endpoint Detection and Response) vẫn có khả năng nhận diện yếu đối với các môi trường thực thi ít phổ biến.

Song song với vibeware, nhóm này vẫn tích hợp beacon của Cobalt Strike và Havoc vào các trình tải mới. Khi các implant thử nghiệm thất bại, những thành phần ổn định do con người kiểm định vẫn đảm bảo quá trình xâm nhập tiếp tục diễn ra.

Thay vì xây dựng hạ tầng riêng, APT36 còn khai thác chiến thuật “Living Off Trusted Services” (LOTS), tức tận dụng các dịch vụ hợp pháp để che giấu hoạt động điều khiển từ xa và đánh cắp dữ liệu.

Các nền tảng bị lạm dụng gồm:

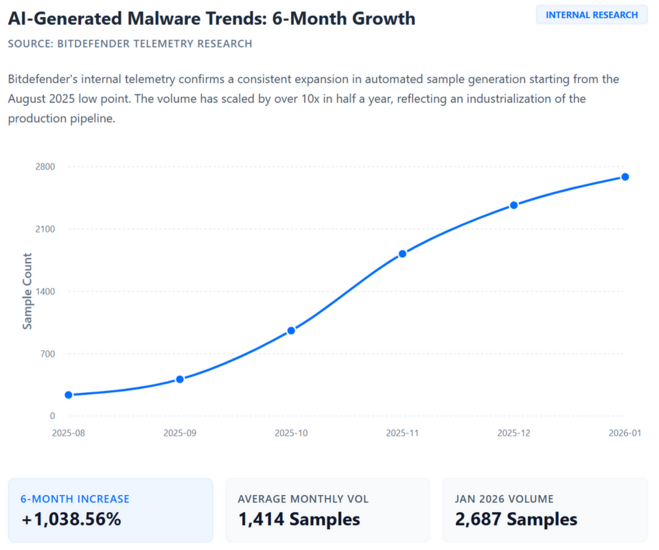

Tấn công từ chối phát hiện phân tán (DDoD) (Nguồn: Bitdefender).

Phần mềm độc hại do AI tạo ra (Nguồn: Bitdefender).

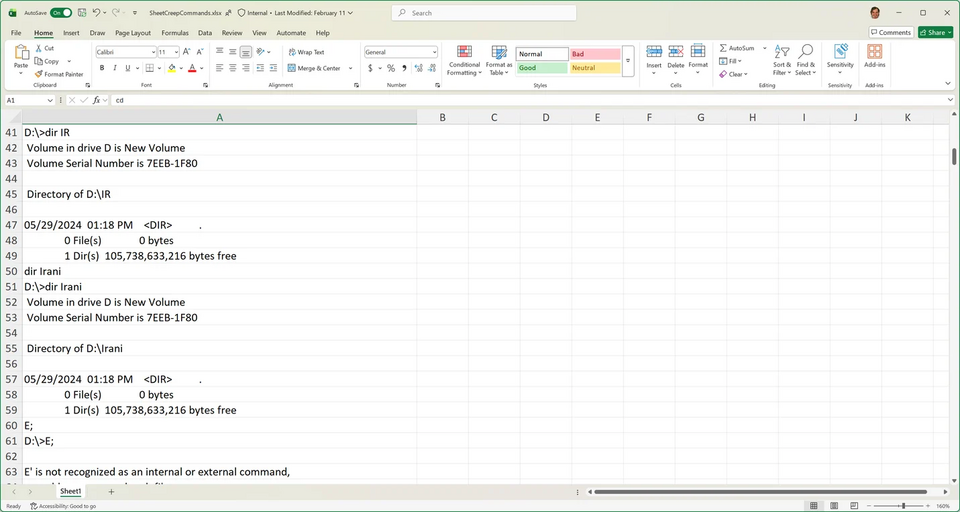

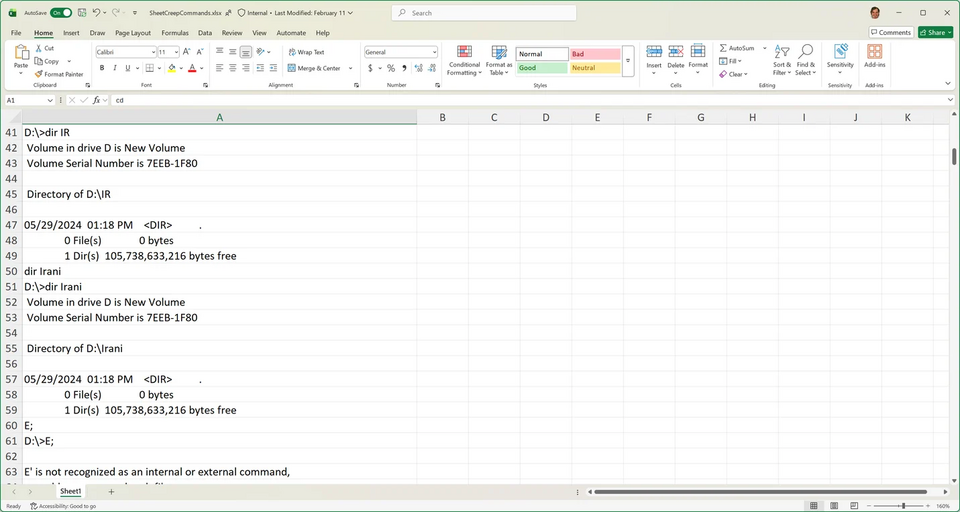

Một công cụ đáng chú ý là SheetCreep, biến Google Sheets thành trung tâm điều khiển C2 hai chiều. Phần mềm liên tục kiểm tra các ô trong bảng tính để tìm lệnh được mã hóa Base64 và DES, sau đó gửi kết quả thông qua API của Google Drive.

Chuỗi lệnh đã được giải mã bên trong bảng tính C2 độc hại (Nguồn: Bitdefender).

Khi nạn nhân mở tệp lối tắt, PowerShell loader không cần tệp sẽ tải và thực thi phần mềm độc hại trực tiếp trong bộ nhớ. Sau đó, tin tặc chuyển sang giai đoạn hậu khai thác thủ công.

Bộ công cụ của APT36 có khả năng:

Ngoài ra, BackupSpy âm thầm lập danh mục và sao lưu các tài liệu nhạy cảm từ ổ cứng cục bộ và thiết bị lưu trữ di động vào các thư mục tập trung, chuẩn bị cho việc đánh cắp sau này.

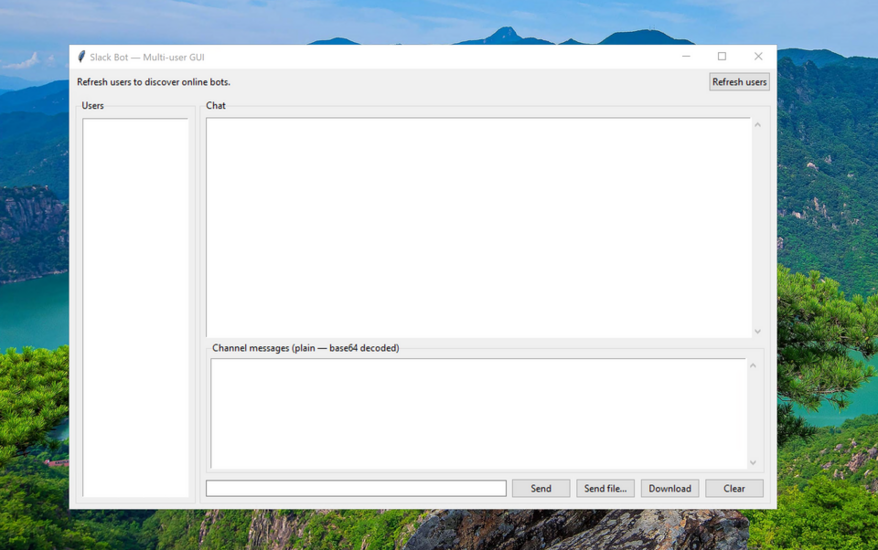

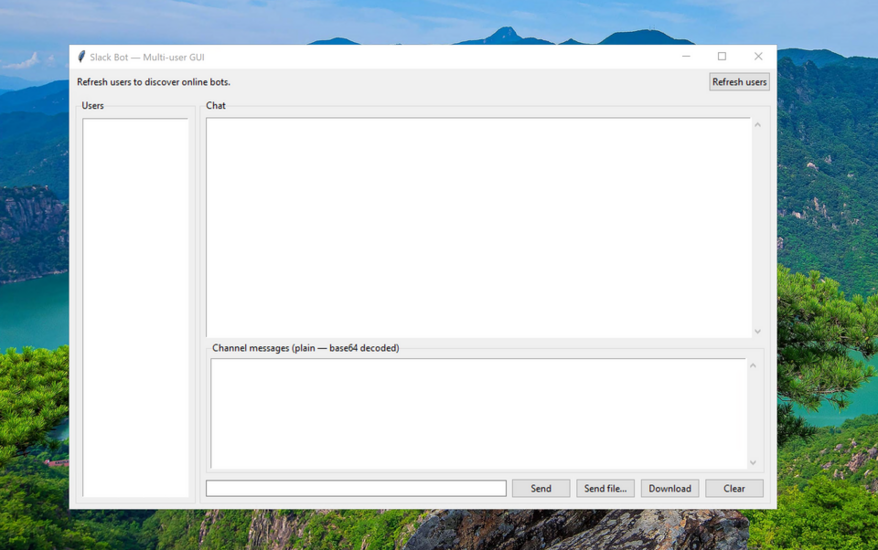

ZigShell có chức năng tương tự CrystalShell nhưng sử dụng Slack làm hạ tầng C2 chính và được viết bằng ngôn ngữ Zig.

Để tự động hóa quá trình mã hóa và giải mã Base64, kẻ tấn công đã sử dụng một trình bao bọc giao diện người dùng tùy chỉnh (Nguồn: Bitdefender).

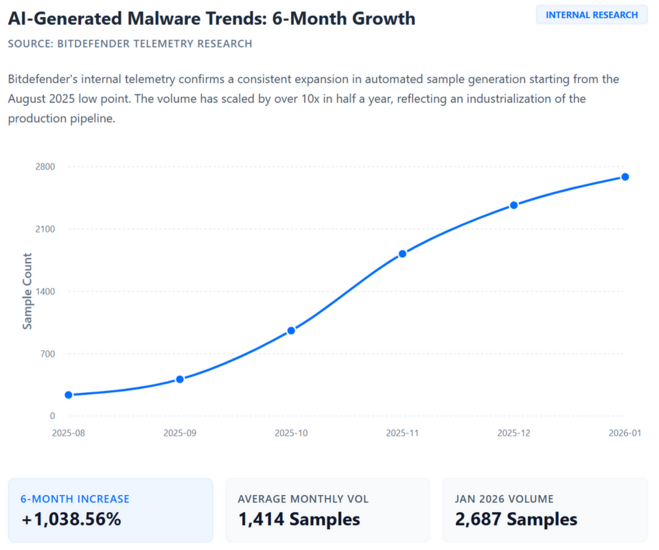

Mặc dù AI đang được quảng bá mạnh mẽ, các nhà nghiên cứu cho biết chưa thấy bước nhảy vọt rõ rệt về năng lực tấn công. Phần lớn implant do AI tạo ra vẫn mang tính chung chung, thiếu nhất quán và đôi khi không hoạt động.

Tuy nhiên, thay đổi quan trọng nằm ở quy mô công nghiệp của các cuộc tấn công. AI giúp giảm đáng kể chuyên môn cần thiết để tạo ra số lượng lớn phần mềm độc hại đa ngôn ngữ và tích hợp chúng với các API đám mây phổ biến.

Nhờ vậy, các nhóm tin tặc có thể tung ra hàng loạt phần mềm độc hại hoạt động song song với nhiều kênh C2 khác nhau, tạo ra chiến thuật mà các nhà phân tích gọi là “Distributed Denial of Detection” – tấn công từ chối phát hiện phân tán. Mục tiêu không phải đánh lừa hệ thống phòng thủ mà áp đảo chúng bằng số lượng.

Đối với các chuyên gia bảo mật, điều này đồng nghĩa với việc cần chuyển trọng tâm từ phát hiện chữ ký sang giám sát hành vi, đặc biệt là:

Động thái "Vibeware" của Transparent Tribe cho thấy phần mềm độc hại do AI tạo ra đang được sản xuất trên quy mô lớn.

Trong các chiến dịch mới nhằm vào cơ quan chính phủ Ấn Độ, đại sứ quán và nhiều mục tiêu trong khu vực, nhóm này đã áp dụng quy trình phát triển phần mềm độc hại dựa trên AI, liên tục tạo ra các implant dùng một lần bằng nhiều ngôn ngữ lập trình khác nhau.

Thay vì tập trung vào độ phức tạp kỹ thuật, chiến lược của họ là tăng số lượng, tạo ra nhịp độ gần như “mỗi ngày một phần mềm độc hại” nhằm làm quá tải hệ thống phòng thủ mạng.

Các nhà nghiên cứu mô tả vibeware là mã nguồn đúng cú pháp nhưng yếu về logic, thường chứa nhiều lỗi như thiếu địa chỉ C2 (Command and Control) hoặc logic trạng thái bị hỏng, khiến một số thành phần không thể hoạt động hoàn chỉnh.

APT36, được cho là có trụ sở tại Pakistan, trước đây chủ yếu dựa vào các framework tấn công phổ biến như Cobalt Strike, Havoc và Gate Sentinel để khai thác lỗ hổng và điều khiển từ xa. Cách hoạt động này rất phù hợp với mã được tạo bởi LLM, vốn có khả năng nhanh chóng tái tổ hợp các mẫu mã sẵn có nhưng gặp khó khăn với các thiết kế phức tạp từ đầu đến cuối.

Chiến lược đa ngôn ngữ và vibeware

Kho công cụ của APT36 hiện mở rộng sang nhiều ngôn ngữ ít phổ biến như Nim, Zig, Crystal, bên cạnh Rust, Go, .NET và các thành phần C truyền thống.Một số công cụ tiêu biểu gồm:

- Warcode – trình tải shellcode viết bằng Crystal

- NimShellcodeLoader

- CrystalShell

- ZigShell

Chiến lược đa ngôn ngữ cũng giúp nhóm tin tặc vượt qua nhiều hệ thống phát hiện, bởi nhiều giải pháp EDR (Endpoint Detection and Response) vẫn có khả năng nhận diện yếu đối với các môi trường thực thi ít phổ biến.

Song song với vibeware, nhóm này vẫn tích hợp beacon của Cobalt Strike và Havoc vào các trình tải mới. Khi các implant thử nghiệm thất bại, những thành phần ổn định do con người kiểm định vẫn đảm bảo quá trình xâm nhập tiếp tục diễn ra.

Thay vì xây dựng hạ tầng riêng, APT36 còn khai thác chiến thuật “Living Off Trusted Services” (LOTS), tức tận dụng các dịch vụ hợp pháp để che giấu hoạt động điều khiển từ xa và đánh cắp dữ liệu.

Các nền tảng bị lạm dụng gồm:

- Google Sheets

- Supabase

- Firebase

- Discord

- Slack

Tấn công từ chối phát hiện phân tán (DDoD) (Nguồn: Bitdefender).

Cách thức tấn công và đánh cắp dữ liệu

Phương thức xâm nhập ban đầu của APT36 vẫn dựa vào email lừa đảo. Nạn nhân nhận được các tệp lưu trữ chứa shortcut (.LNK) hoặc PDF độc hại, thường giả mạo hồ sơ xin việc và dẫn người dùng tới các trang tải xuống do tin tặc kiểm soát.

Phần mềm độc hại do AI tạo ra (Nguồn: Bitdefender).

Một công cụ đáng chú ý là SheetCreep, biến Google Sheets thành trung tâm điều khiển C2 hai chiều. Phần mềm liên tục kiểm tra các ô trong bảng tính để tìm lệnh được mã hóa Base64 và DES, sau đó gửi kết quả thông qua API của Google Drive.

Chuỗi lệnh đã được giải mã bên trong bảng tính C2 độc hại (Nguồn: Bitdefender).

Khi nạn nhân mở tệp lối tắt, PowerShell loader không cần tệp sẽ tải và thực thi phần mềm độc hại trực tiếp trong bộ nhớ. Sau đó, tin tặc chuyển sang giai đoạn hậu khai thác thủ công.

Bộ công cụ của APT36 có khả năng:

- đánh cắp thông tin đăng nhập

- di chuyển ngang trong mạng nội bộ

- thu thập dữ liệu quy mô lớn

Ngoài ra, BackupSpy âm thầm lập danh mục và sao lưu các tài liệu nhạy cảm từ ổ cứng cục bộ và thiết bị lưu trữ di động vào các thư mục tập trung, chuẩn bị cho việc đánh cắp sau này.

ZigShell có chức năng tương tự CrystalShell nhưng sử dụng Slack làm hạ tầng C2 chính và được viết bằng ngôn ngữ Zig.

Để tự động hóa quá trình mã hóa và giải mã Base64, kẻ tấn công đã sử dụng một trình bao bọc giao diện người dùng tùy chỉnh (Nguồn: Bitdefender).

Mặc dù AI đang được quảng bá mạnh mẽ, các nhà nghiên cứu cho biết chưa thấy bước nhảy vọt rõ rệt về năng lực tấn công. Phần lớn implant do AI tạo ra vẫn mang tính chung chung, thiếu nhất quán và đôi khi không hoạt động.

Tuy nhiên, thay đổi quan trọng nằm ở quy mô công nghiệp của các cuộc tấn công. AI giúp giảm đáng kể chuyên môn cần thiết để tạo ra số lượng lớn phần mềm độc hại đa ngôn ngữ và tích hợp chúng với các API đám mây phổ biến.

Nhờ vậy, các nhóm tin tặc có thể tung ra hàng loạt phần mềm độc hại hoạt động song song với nhiều kênh C2 khác nhau, tạo ra chiến thuật mà các nhà phân tích gọi là “Distributed Denial of Detection” – tấn công từ chối phát hiện phân tán. Mục tiêu không phải đánh lừa hệ thống phòng thủ mà áp đảo chúng bằng số lượng.

Đối với các chuyên gia bảo mật, điều này đồng nghĩa với việc cần chuyển trọng tâm từ phát hiện chữ ký sang giám sát hành vi, đặc biệt là:

- các tệp nhị phân không đáng tin cậy trong thư mục người dùng

- hoạt động PowerShell bất thường

- lưu lượng mạng liên tục đến các nền tảng cộng tác đám mây từ tiến trình không xác định

Đọc chi tiết tại đây: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview