Duy Linh

Writer

Các tác nhân đe dọa đang nhanh chóng vũ khí hóa trí tuệ nhân tạo để rút ngắn toàn bộ chuỗi tấn công. Từ truy cập ban đầu đến chiếm quyền kiểm soát toàn bộ tên miền, quá trình này có thể diễn ra trong chưa đầy 30 phút, khiến đội ngũ phòng thủ gần như không có chỗ cho sai sót.

Các tác nhân đe dọa lợi dụng trí tuệ nhân tạo được vũ khí hóa để chiếm quyền truy cập toàn bộ tên miền chỉ trong vòng chưa đầy 30 phút.

Khi doanh nghiệp ứng dụng AI vào phát triển phần mềm, nhận dạng và điện toán đám mây, đối thủ cũng tận dụng chính công nghệ này để tự động hóa trinh sát, lập trình di chuyển ngang và mở rộng sau khai thác với tốc độ máy tính.

Theo báo cáo tình báo mối đe dọa mới nhất của CrowdStrike, thời gian đột nhập trung bình năm 2025 đã giảm xuống còn 29 phút. Thời gian nhanh nhất được ghi nhận chỉ 27 giây. Điều này đồng nghĩa một kẻ xâm nhập được chuẩn bị kỹ, sử dụng AI, có thể leo thang đặc quyền, xác định bộ điều khiển miền và chiếm toàn bộ tên miền trước khi đội SOC xử lý xong cảnh báo.

Phần mềm độc hại LAMEHUG là ví dụ điển hình. Nó sử dụng LLM thông qua API của Hugging Face để tạo lệnh liệt kê phần cứng, tiến trình, dịch vụ, cấu hình mạng và thông tin Active Directory dựa trên các lời nhắc được mã hóa sẵn. Logic trinh sát được chuyển giao cho hệ thống AI phía sau, giúp một người vận hành duy nhất di chuyển nhanh và thích ứng theo thời gian thực.

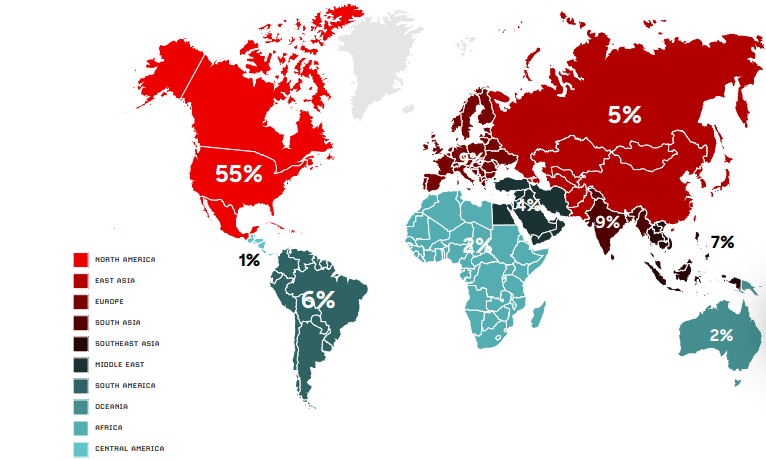

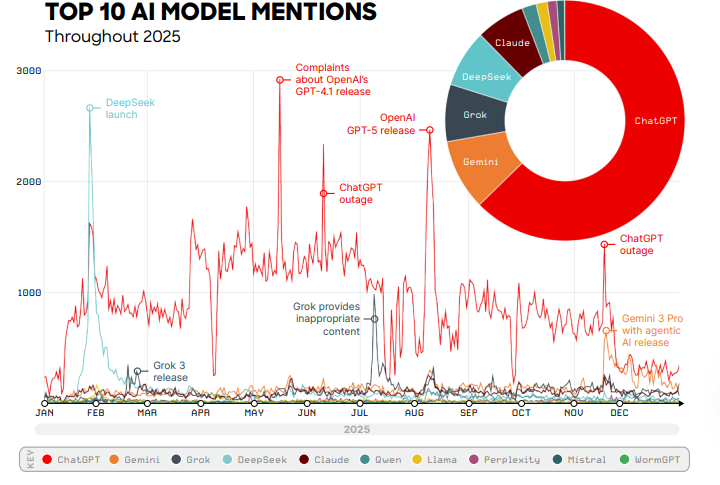

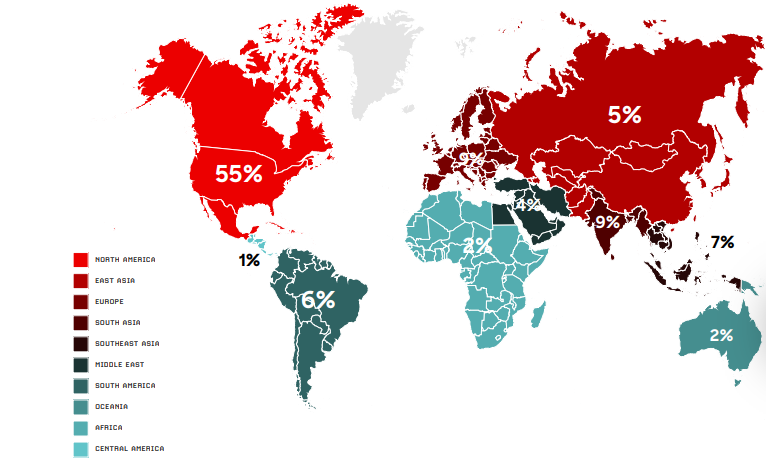

Các vụ xâm nhập tương tác theo khu vực, tháng 1-tháng 12 năm 2025 (Nguồn: CrowdStrike).

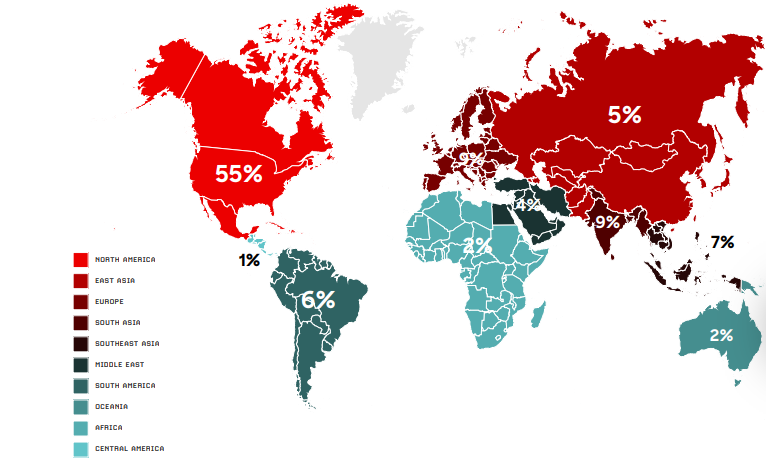

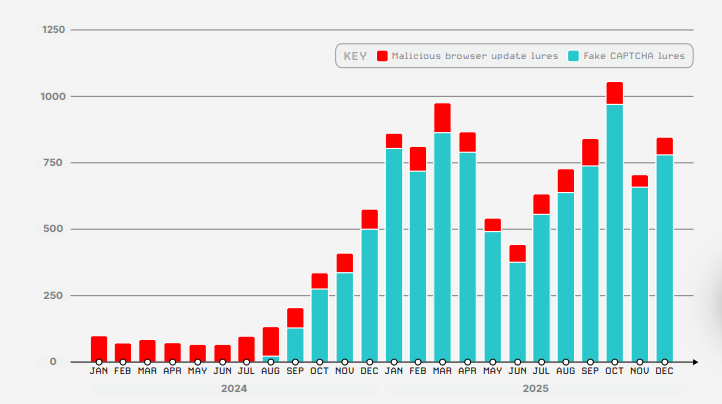

So với năm 2024, CrowdStrike ghi nhận mức tăng 563% các vụ lạm dụng CAPTCHA giả mạo trong năm 2025. Công nghệ bị lạm dụng xuyên suốt vòng đời xâm nhập, từ truy cập ban đầu đến thu thập dữ liệu.

Việc sử dụng trái phép các chiêu trò cập nhật trình duyệt độc hại và mã CAPTCHA giả mạo, từ tháng 1 năm 2024 đến tháng 12 năm 2025 (Nguồn: CrowdStrike).

Nhóm tội phạm mạng PUNK SPIDER đã sử dụng Gemini và DeepSeek để tạo kịch bản hậu khai thác, trích xuất thông tin đăng nhập từ cơ sở dữ liệu sao lưu và xóa dấu vết pháp y bằng cách chấm dứt dịch vụ, xóa log.

Trong một chiến dịch khác, kẻ tấn công lợi dụng công cụ AI dòng lệnh cục bộ như Claude và Gemini thông qua các gói npm độc hại, buộc hệ thống AI tạo lệnh đánh cắp thông tin xác thực và tiền điện tử.

Các chuyên gia của CrowdStrike đã phát hiện hơn 90 môi trường thực thi quy trình AI do đối thủ triển khai bên trong mạng nạn nhân.

Tác nhân liên kết với nhà nước như FANCY BEAR đã triển khai LAMEHUG chống lại thực thể chính phủ Ukraine, yêu cầu mô hình liệt kê lệnh sao chép đệ quy tài liệu Office và PDF, thu thập thông tin miền và ghi dữ liệu hệ thống để đánh cắp.

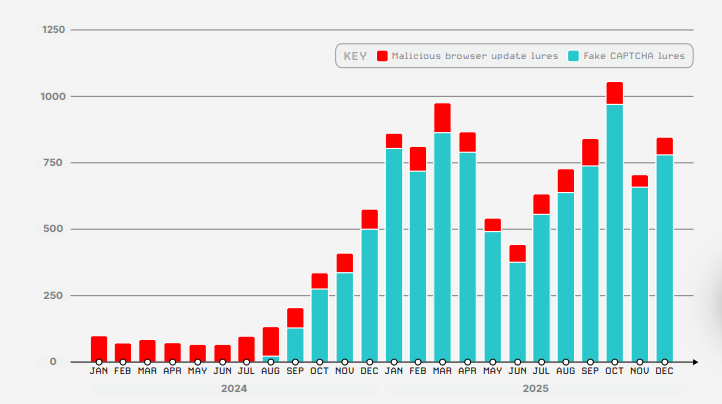

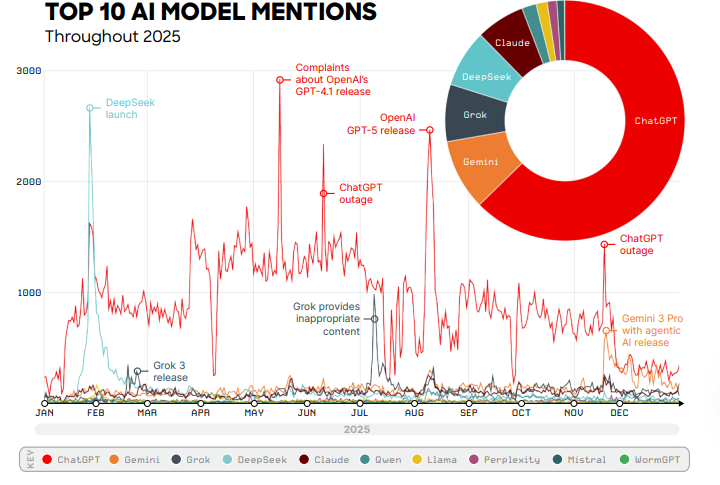

Trên các diễn đàn ngầm, số lượt nhắc đến ChatGPT cao hơn 550% so với các mô hình khác, phản ánh mức độ phổ biến của mô hình này trong cộng đồng.

Các đề cập về mô hình AI trên các diễn đàn vào năm 2025 (Nguồn: CrowdStrike).

Dù thế hệ malware tích hợp LLM đầu tiên chưa vượt trội hoàn toàn công cụ truyền thống, chúng đã chứng minh khả năng tự động hóa trinh sát, nhắm mục tiêu và dàn dựng ở tốc độ cao khi được tích hợp vào chuỗi công cụ xâm nhập.

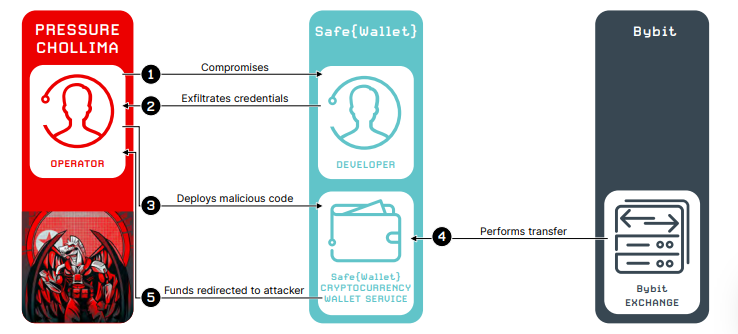

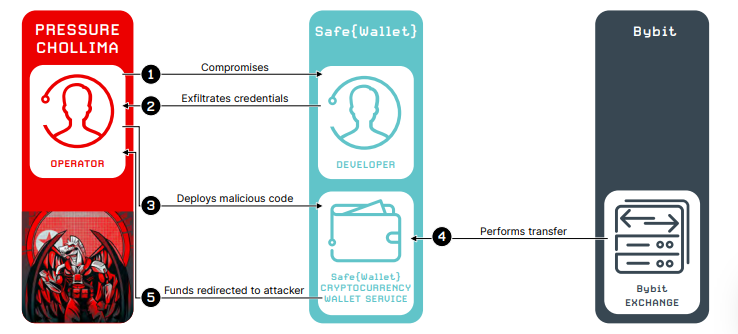

Cuối tháng 2/2025, nhóm PRESSURE CHOLLIMA thực hiện vụ trộm tiền điện tử lớn nhất lịch sử bằng cách xâm nhập nền tảng Safe{Wallet}, nhắm vào tài sản do sàn giao dịch tập trung Bybit nắm giữ.

Cuộc tấn công chuỗi cung ứng PRESSURE CHOLLIMA nhắm vào Bybit (Nguồn: CrowdStrike).

Theo CrowdStrike, lạm dụng tài khoản hợp lệ chiếm 35% sự cố đám mây năm 2025. Đồng thời, 82% phát hiện không chứa malware. Số cuộc tấn công có sử dụng AI tăng 89% so với năm trước.

AI không nhất thiết tạo ra kỹ thuật mới, mà rút ngắn thời gian và giảm yêu cầu chuyên môn để kết hợp các kỹ thuật sẵn có thành chuỗi tấn công liền mạch. Kết quả là một tài khoản bị xâm phạm có thể biến thành quyền truy cập toàn bộ miền chỉ trong thời gian kết thúc một cuộc họp.

Trong kỷ nguyên “đối thủ thông minh”, phát hiện – điều tra – phản hồi cũng phải vận hành với tốc độ AI. Nếu thiếu thu thập dữ liệu xuyên miền, bảo mật danh tính mạnh và khả năng ngăn chặn tự động trong vài phút, tổ chức có nguy cơ mất toàn bộ quyền kiểm soát trước khi SOC kịp phản ứng. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/weaponized-ai/

Các tác nhân đe dọa lợi dụng trí tuệ nhân tạo được vũ khí hóa để chiếm quyền truy cập toàn bộ tên miền chỉ trong vòng chưa đầy 30 phút.

Khi doanh nghiệp ứng dụng AI vào phát triển phần mềm, nhận dạng và điện toán đám mây, đối thủ cũng tận dụng chính công nghệ này để tự động hóa trinh sát, lập trình di chuyển ngang và mở rộng sau khai thác với tốc độ máy tính.

Theo báo cáo tình báo mối đe dọa mới nhất của CrowdStrike, thời gian đột nhập trung bình năm 2025 đã giảm xuống còn 29 phút. Thời gian nhanh nhất được ghi nhận chỉ 27 giây. Điều này đồng nghĩa một kẻ xâm nhập được chuẩn bị kỹ, sử dụng AI, có thể leo thang đặc quyền, xác định bộ điều khiển miền và chiếm toàn bộ tên miền trước khi đội SOC xử lý xong cảnh báo.

Trí tuệ nhân tạo bị vũ khí hóa trong toàn bộ chuỗi tấn công

Các đối thủ đang sử dụng mô hình AI để tạo lệnh một dòng phục vụ trinh sát, thu thập thông tin xác thực và sao chép dữ liệu trực tiếp trên hệ thống bị xâm nhập.Phần mềm độc hại LAMEHUG là ví dụ điển hình. Nó sử dụng LLM thông qua API của Hugging Face để tạo lệnh liệt kê phần cứng, tiến trình, dịch vụ, cấu hình mạng và thông tin Active Directory dựa trên các lời nhắc được mã hóa sẵn. Logic trinh sát được chuyển giao cho hệ thống AI phía sau, giúp một người vận hành duy nhất di chuyển nhanh và thích ứng theo thời gian thực.

Các vụ xâm nhập tương tác theo khu vực, tháng 1-tháng 12 năm 2025 (Nguồn: CrowdStrike).

So với năm 2024, CrowdStrike ghi nhận mức tăng 563% các vụ lạm dụng CAPTCHA giả mạo trong năm 2025. Công nghệ bị lạm dụng xuyên suốt vòng đời xâm nhập, từ truy cập ban đầu đến thu thập dữ liệu.

Việc sử dụng trái phép các chiêu trò cập nhật trình duyệt độc hại và mã CAPTCHA giả mạo, từ tháng 1 năm 2024 đến tháng 12 năm 2025 (Nguồn: CrowdStrike).

Nhóm tội phạm mạng PUNK SPIDER đã sử dụng Gemini và DeepSeek để tạo kịch bản hậu khai thác, trích xuất thông tin đăng nhập từ cơ sở dữ liệu sao lưu và xóa dấu vết pháp y bằng cách chấm dứt dịch vụ, xóa log.

Trong một chiến dịch khác, kẻ tấn công lợi dụng công cụ AI dòng lệnh cục bộ như Claude và Gemini thông qua các gói npm độc hại, buộc hệ thống AI tạo lệnh đánh cắp thông tin xác thực và tiền điện tử.

Các chuyên gia của CrowdStrike đã phát hiện hơn 90 môi trường thực thi quy trình AI do đối thủ triển khai bên trong mạng nạn nhân.

Tác nhân liên kết với nhà nước như FANCY BEAR đã triển khai LAMEHUG chống lại thực thể chính phủ Ukraine, yêu cầu mô hình liệt kê lệnh sao chép đệ quy tài liệu Office và PDF, thu thập thông tin miền và ghi dữ liệu hệ thống để đánh cắp.

Trên các diễn đàn ngầm, số lượt nhắc đến ChatGPT cao hơn 550% so với các mô hình khác, phản ánh mức độ phổ biến của mô hình này trong cộng đồng.

Các đề cập về mô hình AI trên các diễn đàn vào năm 2025 (Nguồn: CrowdStrike).

Dù thế hệ malware tích hợp LLM đầu tiên chưa vượt trội hoàn toàn công cụ truyền thống, chúng đã chứng minh khả năng tự động hóa trinh sát, nhắm mục tiêu và dàn dựng ở tốc độ cao khi được tích hợp vào chuỗi công cụ xâm nhập.

Từ trinh sát AI đến chiếm quyền kiểm soát tên miền

Khi có được thông tin xác thực hợp lệ, các kịch bản do AI tạo có thể tăng tốc con đường cổ điển đến kiểm soát tên miền: liệt kê quan hệ tin cậy, xác định tài khoản và máy chủ giá trị cao, trích xuất LSASS, khai thác cấu hình sai trong nhận dạng lai.Cuối tháng 2/2025, nhóm PRESSURE CHOLLIMA thực hiện vụ trộm tiền điện tử lớn nhất lịch sử bằng cách xâm nhập nền tảng Safe{Wallet}, nhắm vào tài sản do sàn giao dịch tập trung Bybit nắm giữ.

Cuộc tấn công chuỗi cung ứng PRESSURE CHOLLIMA nhắm vào Bybit (Nguồn: CrowdStrike).

Theo CrowdStrike, lạm dụng tài khoản hợp lệ chiếm 35% sự cố đám mây năm 2025. Đồng thời, 82% phát hiện không chứa malware. Số cuộc tấn công có sử dụng AI tăng 89% so với năm trước.

AI không nhất thiết tạo ra kỹ thuật mới, mà rút ngắn thời gian và giảm yêu cầu chuyên môn để kết hợp các kỹ thuật sẵn có thành chuỗi tấn công liền mạch. Kết quả là một tài khoản bị xâm phạm có thể biến thành quyền truy cập toàn bộ miền chỉ trong thời gian kết thúc một cuộc họp.

Trong kỷ nguyên “đối thủ thông minh”, phát hiện – điều tra – phản hồi cũng phải vận hành với tốc độ AI. Nếu thiếu thu thập dữ liệu xuyên miền, bảo mật danh tính mạnh và khả năng ngăn chặn tự động trong vài phút, tổ chức có nguy cơ mất toàn bộ quyền kiểm soát trước khi SOC kịp phản ứng. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/weaponized-ai/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview