Duy Linh

Writer

Một cuộc điều tra gần đây từ Nisos đã phơi bày một trường hợp đáng chú ý: một nhân viên CNTT bị nghi có liên hệ với Triều Tiên đã sử dụng danh tính giả, hồ sơ do AI tạo và câu trả lời phỏng vấn soạn sẵn để ứng tuyển vị trí làm việc từ xa cấp cao tại Mỹ.

Vụ việc cho thấy chiến lược tuyển dụng gian lận của các cá nhân này đang phát triển, kết hợp giữa thủ đoạn truyền thống và công nghệ hiện đại như trí tuệ nhân tạo và truy cập từ xa.

Phân tích kỹ thuật cho thấy ứng viên có liên hệ với các địa chỉ IP thuộc Astrill VPN, dịch vụ từng bị nghi liên quan đến hoạt động của lao động CNTT từ xa Triều Tiên.

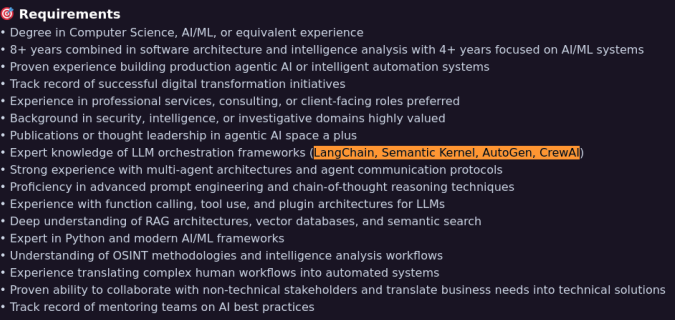

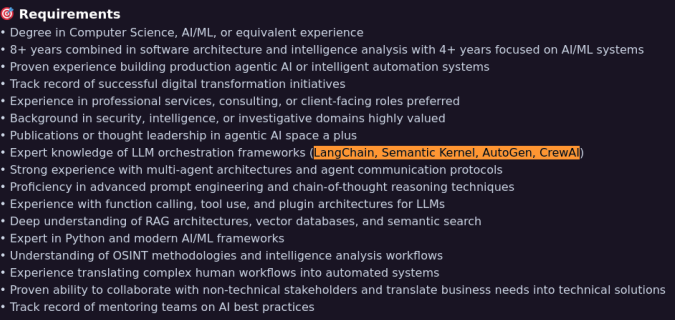

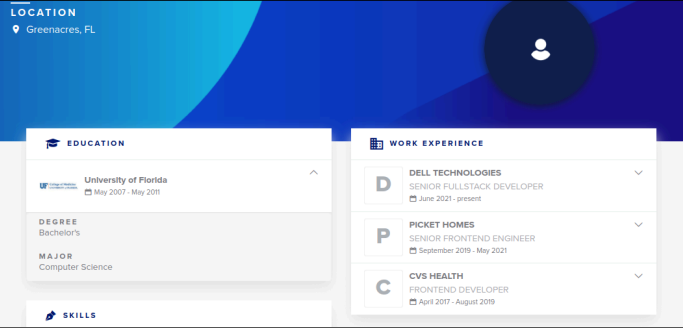

Bản sơ yếu lý lịch bị phát hiện có dấu hiệu được tạo bởi chatbot AI. Nội dung sao chép gần như nguyên vẹn mô tả công việc từ nhà tuyển dụng, liệt kê hàng loạt kỹ năng như lập trình, nền tảng đám mây, công cụ AI và OSINT mà không có dấu hiệu trải nghiệm thực tế.

Danh sách các kỹ năng cần thiết cho vị trí Kiến trúc sư AI cấp cao (Nguồn: Nisos).

Trong phỏng vấn trực tuyến, ứng viên thường xuyên tránh nhìn camera, mở đầu câu trả lời bằng cụm từ “Tôi có thể nói thế nào?” và có dấu hiệu chờ nội dung soạn sẵn. Khi được hỏi về một cơn bão không có thật tại Florida, người này vẫn trả lời, làm dấy lên nghi ngờ đang đọc nội dung do AI tạo.

Một số thông tin cá nhân có thể xuất hiện trong sơ yếu lý lịch của một điệp viên Triều Tiên (Nguồn: Nisos).

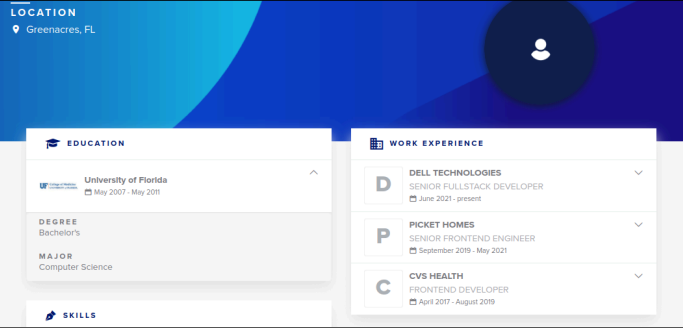

Điều tra OSINT cũng phát hiện ba hồ sơ khác nhau trên các nền tảng tuyển dụng, cùng tên nhưng thông tin không nhất quán. Tất cả đều liên kết đến địa chỉ thật của một cư dân Florida, cho thấy khả năng cao danh tính đã bị đánh cắp.

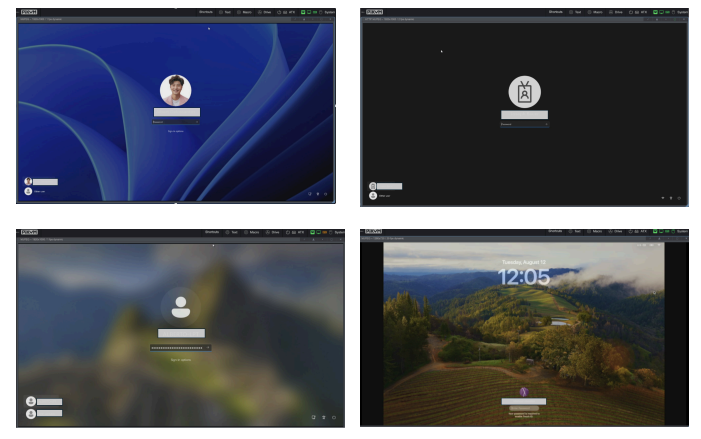

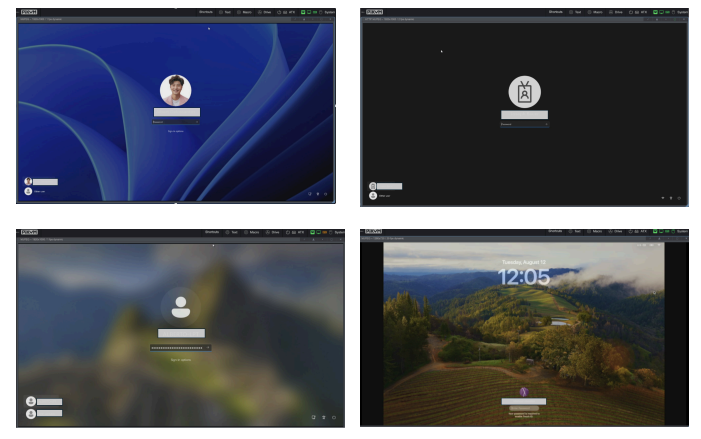

Dữ liệu theo dõi cho thấy thiết bị được đặt trong một “trang trại laptop” - không gian chứa nhiều máy tính xách tay hoạt động đồng thời. Hệ thống này sử dụng phần cứng PiKVM dựa trên Raspberry Pi để điều khiển từ xa (bàn phím, video, chuột), giúp người vận hành quản lý nhiều thiết bị như đang có mặt trực tiếp, đồng thời né tránh các cơ chế phát hiện điểm cuối.

Ảnh chụp màn hình bốn hồ sơ nhân viên trên các máy tính xách tay khác nhau được quản lý bởi các máy ảo PiKVM tại

trung tâm máy tính xách tay (Nguồn: Nisos).

Mạng lưới còn sử dụng Tailscale để tạo kết nối VPN dạng lưới, thiết lập mạng riêng mã hóa giữa các thiết bị, hỗ trợ thực thi lệnh và đánh cắp dữ liệu qua kết nối ngang hàng.

Các nhà nghiên cứu xác định khoảng 40 thiết bị trong hệ thống, trong đó khoảng 20 thiết bị thuộc “trang trại laptop”, mỗi máy gắn với một danh tính nhân viên khác nhau tại nhiều công ty.

Mô hình này cho phép các cá nhân liên quan Triều Tiên kiếm ngoại tệ và tiếp cận dữ liệu nhạy cảm từ các doanh nghiệp toàn cầu.

Nisos cảnh báo rằng doanh nghiệp cần tăng cường kiểm soát tuyển dụng từ xa: sàng lọc OSINT trước tuyển dụng, xác minh danh tính, kiểm tra năng lực kỹ thuật và phát hiện dấu hiệu sử dụng AI trong phỏng vấn.

Nếu không, tổ chức có thể vô tình tuyển dụng các đối tượng rủi ro, dẫn đến đánh cắp tài sản trí tuệ, rò rỉ dữ liệu và vi phạm pháp luật.

Vụ việc cho thấy chiến lược tuyển dụng gian lận của các cá nhân này đang phát triển, kết hợp giữa thủ đoạn truyền thống và công nghệ hiện đại như trí tuệ nhân tạo và truy cập từ xa.

Hồ sơ AI và danh tính đánh cắp ngày càng tinh vi

Ứng viên đã sử dụng thông tin nhận dạng cá nhân (PII) bị đánh cắp, email mới tạo và số điện thoại VoIP để giả mạo đang sinh sống tại Mỹ. Người này nộp đơn vào tháng 6/2025 cho vị trí Kiến trúc sư AI cấp cao, tự nhận là chuyên gia AI và lập trình viên full stack tại Florida.Phân tích kỹ thuật cho thấy ứng viên có liên hệ với các địa chỉ IP thuộc Astrill VPN, dịch vụ từng bị nghi liên quan đến hoạt động của lao động CNTT từ xa Triều Tiên.

Bản sơ yếu lý lịch bị phát hiện có dấu hiệu được tạo bởi chatbot AI. Nội dung sao chép gần như nguyên vẹn mô tả công việc từ nhà tuyển dụng, liệt kê hàng loạt kỹ năng như lập trình, nền tảng đám mây, công cụ AI và OSINT mà không có dấu hiệu trải nghiệm thực tế.

Danh sách các kỹ năng cần thiết cho vị trí Kiến trúc sư AI cấp cao (Nguồn: Nisos).

Trong phỏng vấn trực tuyến, ứng viên thường xuyên tránh nhìn camera, mở đầu câu trả lời bằng cụm từ “Tôi có thể nói thế nào?” và có dấu hiệu chờ nội dung soạn sẵn. Khi được hỏi về một cơn bão không có thật tại Florida, người này vẫn trả lời, làm dấy lên nghi ngờ đang đọc nội dung do AI tạo.

Một số thông tin cá nhân có thể xuất hiện trong sơ yếu lý lịch của một điệp viên Triều Tiên (Nguồn: Nisos).

Điều tra OSINT cũng phát hiện ba hồ sơ khác nhau trên các nền tảng tuyển dụng, cùng tên nhưng thông tin không nhất quán. Tất cả đều liên kết đến địa chỉ thật của một cư dân Florida, cho thấy khả năng cao danh tính đã bị đánh cắp.

“Trang trại laptop” và mạng lưới truy cập từ xa quy mô lớn

Trong quá trình kiểm tra, Nisos đã gửi một máy tính xách tay công ty đến địa chỉ do ứng viên cung cấp (khác với địa chỉ trong CV), một thủ đoạn phổ biến.Dữ liệu theo dõi cho thấy thiết bị được đặt trong một “trang trại laptop” - không gian chứa nhiều máy tính xách tay hoạt động đồng thời. Hệ thống này sử dụng phần cứng PiKVM dựa trên Raspberry Pi để điều khiển từ xa (bàn phím, video, chuột), giúp người vận hành quản lý nhiều thiết bị như đang có mặt trực tiếp, đồng thời né tránh các cơ chế phát hiện điểm cuối.

Ảnh chụp màn hình bốn hồ sơ nhân viên trên các máy tính xách tay khác nhau được quản lý bởi các máy ảo PiKVM tại

trung tâm máy tính xách tay (Nguồn: Nisos).

Mạng lưới còn sử dụng Tailscale để tạo kết nối VPN dạng lưới, thiết lập mạng riêng mã hóa giữa các thiết bị, hỗ trợ thực thi lệnh và đánh cắp dữ liệu qua kết nối ngang hàng.

Các nhà nghiên cứu xác định khoảng 40 thiết bị trong hệ thống, trong đó khoảng 20 thiết bị thuộc “trang trại laptop”, mỗi máy gắn với một danh tính nhân viên khác nhau tại nhiều công ty.

Mô hình này cho phép các cá nhân liên quan Triều Tiên kiếm ngoại tệ và tiếp cận dữ liệu nhạy cảm từ các doanh nghiệp toàn cầu.

Nisos cảnh báo rằng doanh nghiệp cần tăng cường kiểm soát tuyển dụng từ xa: sàng lọc OSINT trước tuyển dụng, xác minh danh tính, kiểm tra năng lực kỹ thuật và phát hiện dấu hiệu sử dụng AI trong phỏng vấn.

Nếu không, tổ chức có thể vô tình tuyển dụng các đối tượng rủi ro, dẫn đến đánh cắp tài sản trí tuệ, rò rỉ dữ liệu và vi phạm pháp luật.

Đọc chi tiết tại đây: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview