Nguyễn Tiến Đạt

Intern Writer

Các chuyên gia an ninh mạng vừa phát hiện ba chiến dịch ClickFix đang được sử dụng để phát tán phần mềm đánh cắp thông tin MacSync trên hệ điều hành macOS.

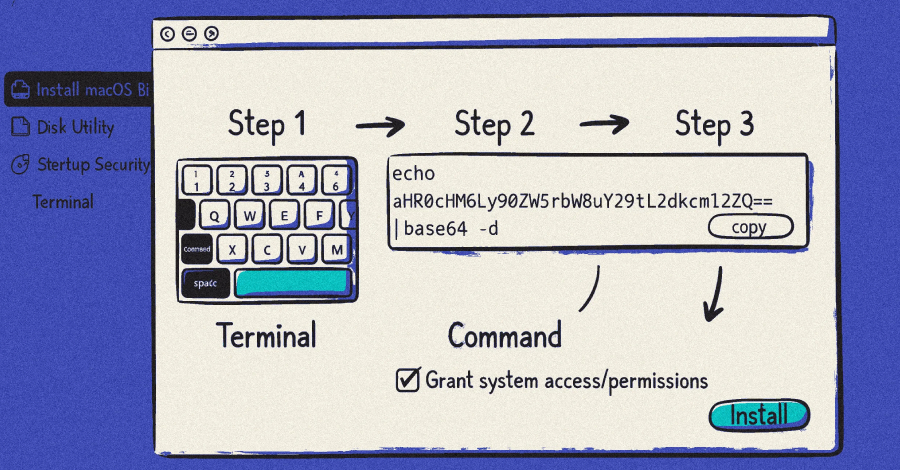

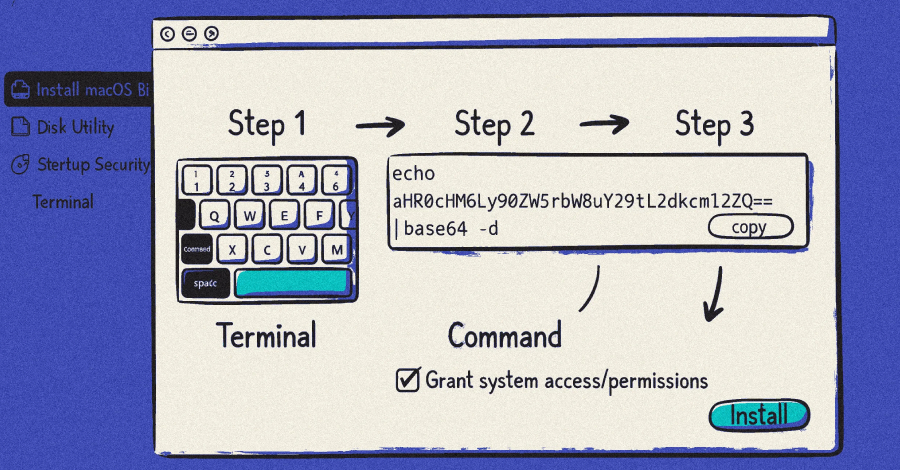

Theo Sophos, khác với các cuộc tấn công khai thác lỗ hổng truyền thống, ClickFix phụ thuộc hoàn toàn vào hành vi người dùng, chủ yếu là việc sao chép và chạy các lệnh trên Terminal. Điều này khiến phương thức trở nên đặc biệt nguy hiểm với những người không nhận thức rõ rủi ro khi thực thi lệnh lạ.

Các chiến dịch lừa đảo tinh vi lợi dụng công cụ AI

Ba chiến dịch chính được ghi nhận gồm:

Đáng chú ý, kỹ thuật này còn được gọi là InstallFix hoặc GoogleFix, bởi lý do lừa đảo rất đơn giản: người dùng chủ động cài phần mềm hợp pháp, nhưng vô tình thực thi mã độc.

Các lệnh dạng “curl | sh” vốn phổ biến trong cài đặt phần mềm hợp pháp như Homebrew hay Rust, khiến người dùng dễ mất cảnh giác khi bị chèn mã độc.

Theo Sophos, khác với các cuộc tấn công khai thác lỗ hổng truyền thống, ClickFix phụ thuộc hoàn toàn vào hành vi người dùng, chủ yếu là việc sao chép và chạy các lệnh trên Terminal. Điều này khiến phương thức trở nên đặc biệt nguy hiểm với những người không nhận thức rõ rủi ro khi thực thi lệnh lạ.

Các chiến dịch lừa đảo tinh vi lợi dụng công cụ AI

Ba chiến dịch chính được ghi nhận gồm:

- Tháng 11/2025: Tin tặc sử dụng trình duyệt giả mạo “OpenAI Atlas”, phân phối qua quảng cáo Google để dẫn người dùng tới trang giả trên Google Sites. Tại đây, nạn nhân được hướng dẫn mở Terminal và dán lệnh, từ đó tải về script và chạy MacSync.

- Tháng 12/2025: Chiến dịch quảng cáo độc hại lợi dụng kết quả tìm kiếm như “cách dọn dẹp máy Mac”, dẫn tới các cuộc hội thoại trên ChatGPT nhằm tạo độ tin cậy. Sau đó, người dùng bị chuyển hướng đến trang giả mạo kiểu GitHub và bị dụ chạy lệnh độc hại.

- Tháng 2/2026: Biến thể mới nhắm tới nhiều khu vực như Bỉ, Ấn Độ và châu Mỹ. Phiên bản này sử dụng tải trọng AppleScript động, thực thi trong bộ nhớ để né tránh phát hiện và phân tích.

Đánh cắp dữ liệu nhạy cảm và ví tiền điện tử

MacSync có khả năng thu thập nhiều loại dữ liệu quan trọng, bao gồm:- Thông tin đăng nhập

- Tệp tin hệ thống

- Cơ sở dữ liệu Keychain

- Cụm từ khôi phục (seed phrase) từ ví tiền điện tử

ClickFix mở rộng với nhiều biến thể nguy hiểm

Ngoài MacSync, các chiến dịch ClickFix còn được sử dụng để phát tán nhiều malware khác như:- Atomic Stealer và Alien Stealer

- Amatera Stealer

- Remcos RAT

- ModeloRAT

Đáng chú ý, kỹ thuật này còn được gọi là InstallFix hoặc GoogleFix, bởi lý do lừa đảo rất đơn giản: người dùng chủ động cài phần mềm hợp pháp, nhưng vô tình thực thi mã độc.

Xu hướng tấn công nhắm vào người dùng AI và macOS

Theo Pillar Security, từ tháng 2 đến tháng 3/2026 đã ghi nhận ít nhất 20 chiến dịch malware nhắm vào các công cụ AI và lập trình. Trong đó:- 9 chiến dịch nhắm cả Windows và macOS

- 7 chiến dịch tập trung riêng vào macOS

Các lệnh dạng “curl | sh” vốn phổ biến trong cài đặt phần mềm hợp pháp như Homebrew hay Rust, khiến người dùng dễ mất cảnh giác khi bị chèn mã độc.

Khuyến nghị bảo mật

Để giảm thiểu rủi ro từ ClickFix, chuyên gia khuyến nghị:- Không chạy lệnh Terminal từ nguồn không rõ

- Cảnh giác với quảng cáo và kết quả tìm kiếm được tài trợ

- Sử dụng phần mềm bảo mật uy tín

- Luôn cập nhật kiến thức về các hình thức lừa đảo mới

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview