Nguyễn Tiến Đạt

Intern Writer

Một chiến dịch tấn công mạng mới đang thu hút sự chú ý của giới an ninh khi sử dụng kỹ thuật lừa đảo ClickFix để phát tán mã độc chưa từng được ghi nhận trước đây, mang tên DeepLoad, với khả năng đánh cắp thông tin đăng nhập trình duyệt và duy trì truy cập dai dẳng trên hệ thống.

Theo báo cáo từ các nhà nghiên cứu của ReliaQuest, DeepLoad được thiết kế để né tránh các cơ chế bảo mật truyền thống bằng cách kết hợp nhiều kỹ thuật tinh vi, bao gồm làm mờ mã nguồn có hỗ trợ trí tuệ nhân tạo và tiêm mã trực tiếp vào tiến trình hợp pháp của Windows.

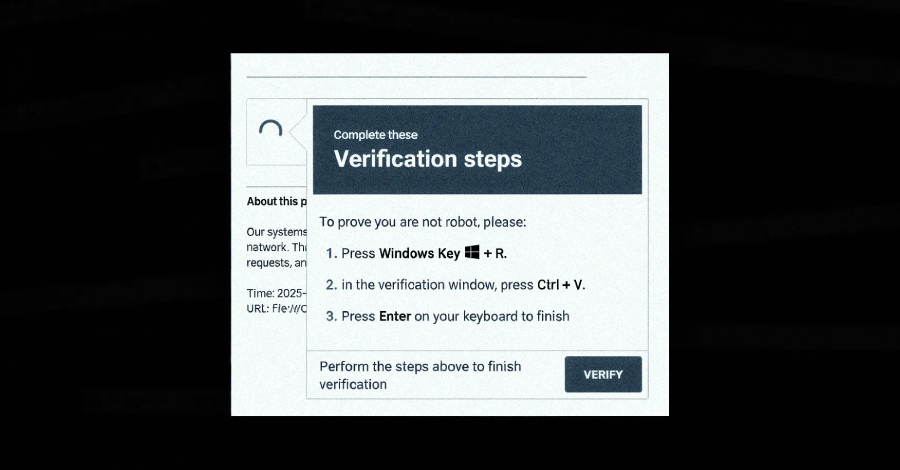

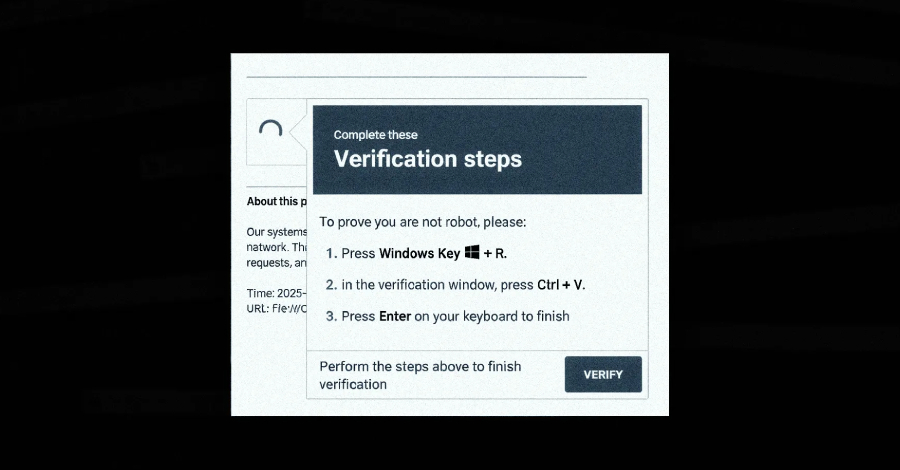

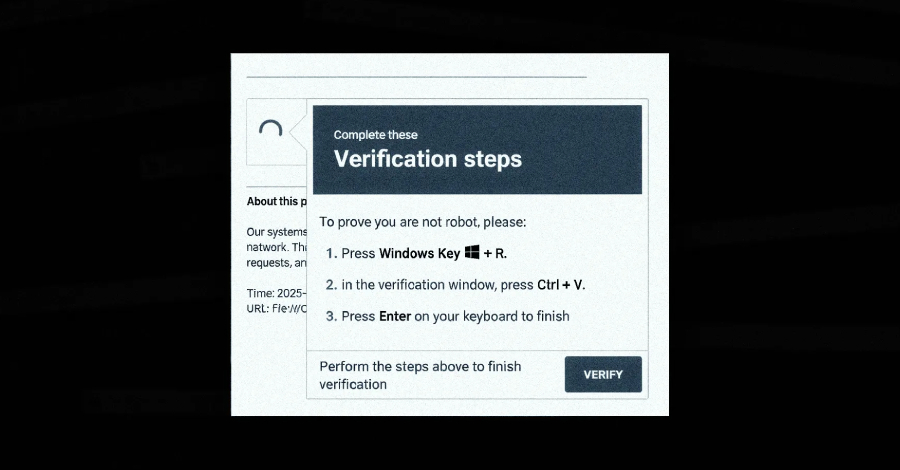

Chuỗi tấn công bắt đầu bằng một thủ đoạn kỹ thuật xã hội ClickFix, trong đó người dùng bị lừa chạy lệnh PowerShell thông qua hộp thoại Run của Windows với lý do khắc phục lỗi giả mạo. Lệnh này sau đó sử dụng công cụ hợp pháp “mshta.exe” để tải xuống và thực thi một trình tải được mã hóa.

Đáng chú ý, mã độc được ngụy trang kỹ lưỡng bằng cách chèn các đoạn mã vô nghĩa nhằm qua mặt các công cụ quét tĩnh. Các chuyên gia cho rằng lớp che giấu này có thể được tạo ra với sự hỗ trợ của AI.

Sau khi xâm nhập, DeepLoad tìm cách hòa trộn vào hệ thống bằng cách ẩn mình trong tiến trình hợp pháp như “LockAppHost.exe”, đồng thời xóa dấu vết bằng cách vô hiệu hóa lịch sử PowerShell và gọi trực tiếp các hàm lõi của Windows thay vì sử dụng lệnh thông thường.

Một kỹ thuật đáng chú ý khác là việc tạo và thực thi mã độc ngay trong bộ nhớ thông qua tính năng Add-Type của PowerShell, giúp tránh để lại dấu vết trên ổ đĩa. Mỗi lần chạy, mã độc tạo ra các tệp DLL tạm thời với tên ngẫu nhiên, khiến việc phát hiện theo chữ ký trở nên khó khăn hơn.

DeepLoad còn sử dụng phương pháp tiêm mã APC (Asynchronous Procedure Call) để chèn mã độc vào tiến trình đáng tin cậy, cho phép thực thi mà không cần ghi mã giải mã xuống đĩa.

Mục tiêu chính của chiến dịch là đánh cắp thông tin đăng nhập. Mã độc có thể trích xuất mật khẩu và phiên đăng nhập từ trình duyệt, đồng thời cài đặt tiện ích mở rộng độc hại để thu thập thông tin người dùng ngay khi nhập vào các trang đăng nhập.

Không dừng lại ở đó, DeepLoad còn có khả năng lây lan qua thiết bị lưu trữ di động như USB bằng cách tạo các tệp giả mạo như “ChromeSetup.lnk” hay “Firefox Installer.lnk”, đánh lừa người dùng kích hoạt mã độc.

Đặc biệt, cơ chế duy trì truy cập của DeepLoad được đánh giá là rất nguy hiểm khi tận dụng Windows Management Instrumentation (WMI) để tái kích hoạt mã độc sau nhiều ngày, ngay cả khi hệ thống đã được làm sạch. Cách tiếp cận này không chỉ giúp né tránh các công cụ phát hiện mà còn phá vỡ chuỗi theo dõi tiến trình truyền thống.

Các chuyên gia cảnh báo, DeepLoad đại diện cho xu hướng mã độc thế hệ mới: hoạt động hoàn toàn trong bộ nhớ, tận dụng công cụ hợp pháp của hệ điều hành và giảm thiểu tối đa dấu vết trên ổ đĩa.

Trong bối cảnh các chiến dịch tấn công ngày càng tinh vi, người dùng được khuyến nghị không chạy các lệnh không rõ nguồn gốc, đặc biệt là từ các hướng dẫn trực tuyến yêu cầu thao tác với PowerShell hoặc hộp thoại Run của Windows.

Theo báo cáo từ các nhà nghiên cứu của ReliaQuest, DeepLoad được thiết kế để né tránh các cơ chế bảo mật truyền thống bằng cách kết hợp nhiều kỹ thuật tinh vi, bao gồm làm mờ mã nguồn có hỗ trợ trí tuệ nhân tạo và tiêm mã trực tiếp vào tiến trình hợp pháp của Windows.

Chuỗi tấn công bắt đầu bằng một thủ đoạn kỹ thuật xã hội ClickFix, trong đó người dùng bị lừa chạy lệnh PowerShell thông qua hộp thoại Run của Windows với lý do khắc phục lỗi giả mạo. Lệnh này sau đó sử dụng công cụ hợp pháp “mshta.exe” để tải xuống và thực thi một trình tải được mã hóa.

Đáng chú ý, mã độc được ngụy trang kỹ lưỡng bằng cách chèn các đoạn mã vô nghĩa nhằm qua mặt các công cụ quét tĩnh. Các chuyên gia cho rằng lớp che giấu này có thể được tạo ra với sự hỗ trợ của AI.

Sau khi xâm nhập, DeepLoad tìm cách hòa trộn vào hệ thống bằng cách ẩn mình trong tiến trình hợp pháp như “LockAppHost.exe”, đồng thời xóa dấu vết bằng cách vô hiệu hóa lịch sử PowerShell và gọi trực tiếp các hàm lõi của Windows thay vì sử dụng lệnh thông thường.

Một kỹ thuật đáng chú ý khác là việc tạo và thực thi mã độc ngay trong bộ nhớ thông qua tính năng Add-Type của PowerShell, giúp tránh để lại dấu vết trên ổ đĩa. Mỗi lần chạy, mã độc tạo ra các tệp DLL tạm thời với tên ngẫu nhiên, khiến việc phát hiện theo chữ ký trở nên khó khăn hơn.

DeepLoad còn sử dụng phương pháp tiêm mã APC (Asynchronous Procedure Call) để chèn mã độc vào tiến trình đáng tin cậy, cho phép thực thi mà không cần ghi mã giải mã xuống đĩa.

Mục tiêu chính của chiến dịch là đánh cắp thông tin đăng nhập. Mã độc có thể trích xuất mật khẩu và phiên đăng nhập từ trình duyệt, đồng thời cài đặt tiện ích mở rộng độc hại để thu thập thông tin người dùng ngay khi nhập vào các trang đăng nhập.

Không dừng lại ở đó, DeepLoad còn có khả năng lây lan qua thiết bị lưu trữ di động như USB bằng cách tạo các tệp giả mạo như “ChromeSetup.lnk” hay “Firefox Installer.lnk”, đánh lừa người dùng kích hoạt mã độc.

Đặc biệt, cơ chế duy trì truy cập của DeepLoad được đánh giá là rất nguy hiểm khi tận dụng Windows Management Instrumentation (WMI) để tái kích hoạt mã độc sau nhiều ngày, ngay cả khi hệ thống đã được làm sạch. Cách tiếp cận này không chỉ giúp né tránh các công cụ phát hiện mà còn phá vỡ chuỗi theo dõi tiến trình truyền thống.

Các chuyên gia cảnh báo, DeepLoad đại diện cho xu hướng mã độc thế hệ mới: hoạt động hoàn toàn trong bộ nhớ, tận dụng công cụ hợp pháp của hệ điều hành và giảm thiểu tối đa dấu vết trên ổ đĩa.

Trong bối cảnh các chiến dịch tấn công ngày càng tinh vi, người dùng được khuyến nghị không chạy các lệnh không rõ nguồn gốc, đặc biệt là từ các hướng dẫn trực tuyến yêu cầu thao tác với PowerShell hoặc hộp thoại Run của Windows.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview