Phạm Thanh Bình

Writer

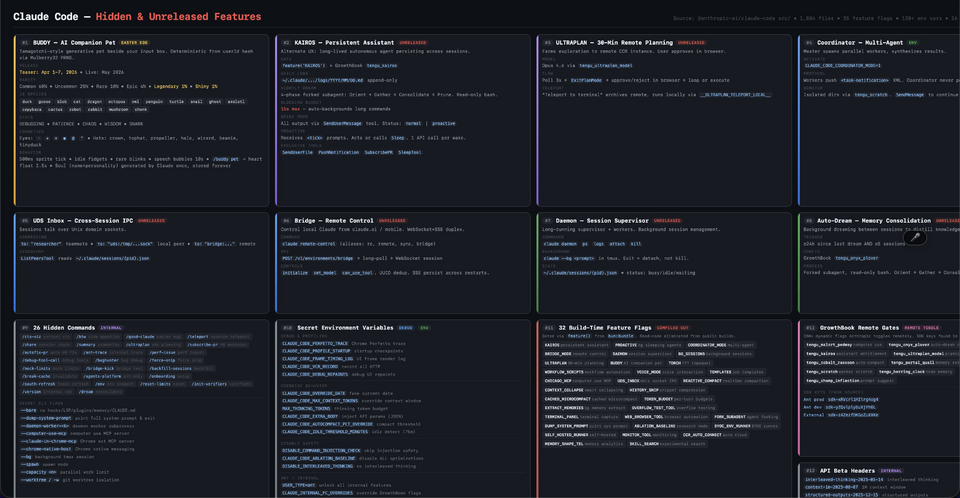

Vào ngày 31/3/2026 (chính là hôm nay), nhà nghiên cứu bảo mật Chaofan Shou đã phát hiện và công khai rằng gói @anthropic-ai/claude-code trên npm registry chứa file cli.js.map (dung lượng ~59,8 MB). File source map này đã vô tình làm lộ toàn bộ mã nguồn TypeScript gốc của Claude Code – hơn 1.900 tập tin, tổng cộng 512.000 dòng mã.

Nhiều kho lưu trữ GitHub (như github.com/instructkr/claude-code và github.com/leeyeel/claude-code-sourcemap) đã sao lưu và công khai mã nguồn bị rò rỉ.

Nguyên nhân do sơ suất cấu hình khi build với Bun (không exclude file .map trong .npmignore), không phải hack hay tấn công mạng. Anthropic chưa chính thức bình luận, nhưng cộng đồng đã xác nhận file source map vẫn có thể tải được từ gói npm công khai và tham chiếu trực tiếp đến bucket R2 nội bộ của họ. Đây cũng là lần thứ hai trong tuần (sau vụ rò rỉ CMS ngày 26/3 liên quan đến Claude Mythos). Hiện tại, kho GitHub sao lưu đã nhanh chóng vượt hàng nghìn stars chỉ trong vài giờ.

Câu hỏi đặt ra là điều gì đáng lo ngại trong câu chuyện này?

Thứ nhất, việc đảo ngược kỹ thuật hệ thống phân quyền. Mã nguồn tiết lộ chi tiết chính xác cách thức hoạt động của mô hình bảo mật của Claude Code, bao gồm cả “Chế độ bỏ qua quyền” và logic phê duyệt cho từng công cụ (bash, ghi tệp, sử dụng máy tính).

Một kẻ tấn công hiểu được kiến trúc này có thể tạo ra các lời nhắc hoặc cấu hình tinh vi hơn để cố gắng vượt qua các rào cản bảo vệ, đặc biệt là trong môi trường doanh nghiệp nơi Claude Code chạy với quyền hạn cao.

Thứ hai, toàn bộ lời nhắc hệ thống nằm trong mã nguồn. Điều này cho phép bất kỳ ai cũng có quyền truy cập đầy đủ vào các hướng dẫn chi phối hành vi của mô hình bên trong Claude Code, bao gồm các quy tắc bảo mật, hạn chế và cơ chế ngăn chặn (“hướng dẫn rủi ro mạng”, v.v.).

Đó là cùng một logic như khi bạn trích xuất lời nhắc hệ thống của chatbot thông qua việc chèn lời nhắc, ngoại trừ việc bây giờ không cần kỹ thuật nào nữa.

Trên thực tế, bất kỳ ai muốn bẻ khóa Claude Code ở chế độ tác nhân giờ đây đều có một bản đồ hoàn chỉnh về những gì cần tránh và những gì cần khai thác.

Thứ ba, dữ liệu đo từ xa. Mã nguồn xác nhận rằng Anthropic gửi các sự kiện đến Datadog kèm theo siêu dữ liệu như: mô hình được sử dụng, ID phiên, loại máy khách, nền tảng, loại đăng ký, liệu người dùng có phải là nhân viên của Anthropic hay không (cái gọi là USER_TYPE === ‘ant’), mã băm kho lưu trữ từ xa và thông tin tổ chức. Nó không gửi mã hoặc đường dẫn tệp (có một kiểu I_VERIFIED_THIS_IS_NOT_CODE_OR_FILEPATHS hoạt động như một khóa kỹ thuật để ngăn chặn điều này), nhưng phạm vi chính xác của những gì được thu thập giờ đây đã minh bạch để bất kỳ ai cũng có thể kiểm tra, và điều này chắc chắn sẽ tạo ra các cuộc tranh luận về quyền riêng tư.

Thứ tư, cơ sở hạ tầng nội bộ trở nên hiển thị. Các điểm cuối phiên, logic JWT cho cầu nối với IDE, cấu trúc WebSocket của việc đăng nhập phiên, hệ thống cờ tính năng thông qua GrowthBook (với các khóa SDK). Không có điều nào trong số này làm tổn hại dữ liệu người dùng, nhưng nó cung cấp cho kẻ thù kỹ thuật một sự hiểu biết sâu sắc về bề mặt tấn công của nền tảng.

Anthropic có thể sẽ xoay vòng các khóa phía máy khách như một biện pháp phòng ngừa. Việc thu thập dữ liệu từ xa có thể bị vô hiệu hóa (mã lệnh hiển thị: DISABLE_TELEMETRY=1 hoặc CLAUDE_CODE_DISABLE_NONESSENTIAL_TRAFFIC=1), đây là thông tin hữu ích hiện đã được ghi lại một cách minh bạch.

Đối với Anthropic, thiệt hại là có thật: mã nguồn là viên ngọc quý của một công ty bán phần mềm độc quyền, và việc rò rỉ thông qua source map trên npm là một lỗi trong quy trình xây dựng, gần như là nghiệp dư, đặc biệt đối với một công ty có giá trị hàng chục tỷ đô la. Ngoài việc lộ thông tin sở hữu trí tuệ, các đối thủ cạnh tranh có thể nghiên cứu kiến trúc agent, hệ thống công cụ, kỹ thuật prompt, và các cờ tính năng cũng như cơ sở hạ tầng thử nghiệm A/B.

Nói một cách đơn giản: sẽ có người phải chịu trách nhiệm! #claudecodelộmãnguồn

Nhiều kho lưu trữ GitHub (như github.com/instructkr/claude-code và github.com/leeyeel/claude-code-sourcemap) đã sao lưu và công khai mã nguồn bị rò rỉ.

Nguyên nhân do sơ suất cấu hình khi build với Bun (không exclude file .map trong .npmignore), không phải hack hay tấn công mạng. Anthropic chưa chính thức bình luận, nhưng cộng đồng đã xác nhận file source map vẫn có thể tải được từ gói npm công khai và tham chiếu trực tiếp đến bucket R2 nội bộ của họ. Đây cũng là lần thứ hai trong tuần (sau vụ rò rỉ CMS ngày 26/3 liên quan đến Claude Mythos). Hiện tại, kho GitHub sao lưu đã nhanh chóng vượt hàng nghìn stars chỉ trong vài giờ.

Câu hỏi đặt ra là điều gì đáng lo ngại trong câu chuyện này?

Thứ nhất, việc đảo ngược kỹ thuật hệ thống phân quyền. Mã nguồn tiết lộ chi tiết chính xác cách thức hoạt động của mô hình bảo mật của Claude Code, bao gồm cả “Chế độ bỏ qua quyền” và logic phê duyệt cho từng công cụ (bash, ghi tệp, sử dụng máy tính).

Một kẻ tấn công hiểu được kiến trúc này có thể tạo ra các lời nhắc hoặc cấu hình tinh vi hơn để cố gắng vượt qua các rào cản bảo vệ, đặc biệt là trong môi trường doanh nghiệp nơi Claude Code chạy với quyền hạn cao.

Thứ hai, toàn bộ lời nhắc hệ thống nằm trong mã nguồn. Điều này cho phép bất kỳ ai cũng có quyền truy cập đầy đủ vào các hướng dẫn chi phối hành vi của mô hình bên trong Claude Code, bao gồm các quy tắc bảo mật, hạn chế và cơ chế ngăn chặn (“hướng dẫn rủi ro mạng”, v.v.).

Đó là cùng một logic như khi bạn trích xuất lời nhắc hệ thống của chatbot thông qua việc chèn lời nhắc, ngoại trừ việc bây giờ không cần kỹ thuật nào nữa.

Trên thực tế, bất kỳ ai muốn bẻ khóa Claude Code ở chế độ tác nhân giờ đây đều có một bản đồ hoàn chỉnh về những gì cần tránh và những gì cần khai thác.

Thứ ba, dữ liệu đo từ xa. Mã nguồn xác nhận rằng Anthropic gửi các sự kiện đến Datadog kèm theo siêu dữ liệu như: mô hình được sử dụng, ID phiên, loại máy khách, nền tảng, loại đăng ký, liệu người dùng có phải là nhân viên của Anthropic hay không (cái gọi là USER_TYPE === ‘ant’), mã băm kho lưu trữ từ xa và thông tin tổ chức. Nó không gửi mã hoặc đường dẫn tệp (có một kiểu I_VERIFIED_THIS_IS_NOT_CODE_OR_FILEPATHS hoạt động như một khóa kỹ thuật để ngăn chặn điều này), nhưng phạm vi chính xác của những gì được thu thập giờ đây đã minh bạch để bất kỳ ai cũng có thể kiểm tra, và điều này chắc chắn sẽ tạo ra các cuộc tranh luận về quyền riêng tư.

Thứ tư, cơ sở hạ tầng nội bộ trở nên hiển thị. Các điểm cuối phiên, logic JWT cho cầu nối với IDE, cấu trúc WebSocket của việc đăng nhập phiên, hệ thống cờ tính năng thông qua GrowthBook (với các khóa SDK). Không có điều nào trong số này làm tổn hại dữ liệu người dùng, nhưng nó cung cấp cho kẻ thù kỹ thuật một sự hiểu biết sâu sắc về bề mặt tấn công của nền tảng.

Anthropic có thể sẽ xoay vòng các khóa phía máy khách như một biện pháp phòng ngừa. Việc thu thập dữ liệu từ xa có thể bị vô hiệu hóa (mã lệnh hiển thị: DISABLE_TELEMETRY=1 hoặc CLAUDE_CODE_DISABLE_NONESSENTIAL_TRAFFIC=1), đây là thông tin hữu ích hiện đã được ghi lại một cách minh bạch.

Đối với Anthropic, thiệt hại là có thật: mã nguồn là viên ngọc quý của một công ty bán phần mềm độc quyền, và việc rò rỉ thông qua source map trên npm là một lỗi trong quy trình xây dựng, gần như là nghiệp dư, đặc biệt đối với một công ty có giá trị hàng chục tỷ đô la. Ngoài việc lộ thông tin sở hữu trí tuệ, các đối thủ cạnh tranh có thể nghiên cứu kiến trúc agent, hệ thống công cụ, kỹ thuật prompt, và các cờ tính năng cũng như cơ sở hạ tầng thử nghiệm A/B.

Nói một cách đơn giản: sẽ có người phải chịu trách nhiệm! #claudecodelộmãnguồn

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview