Duy Linh

Writer

Các hacker đã phát tán một gói npm giả mạo theo chủ đề Gemini nhằm đánh cắp token và dữ liệu nhạy cảm từ các nhà phát triển sử dụng công cụ lập trình AI như Claude, Cursor, Windsurf, PearAI và nhiều nền tảng khác.

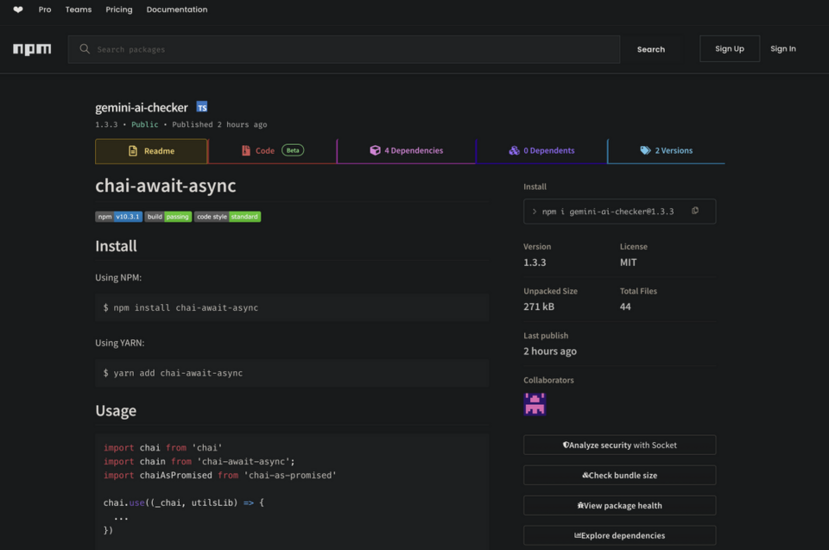

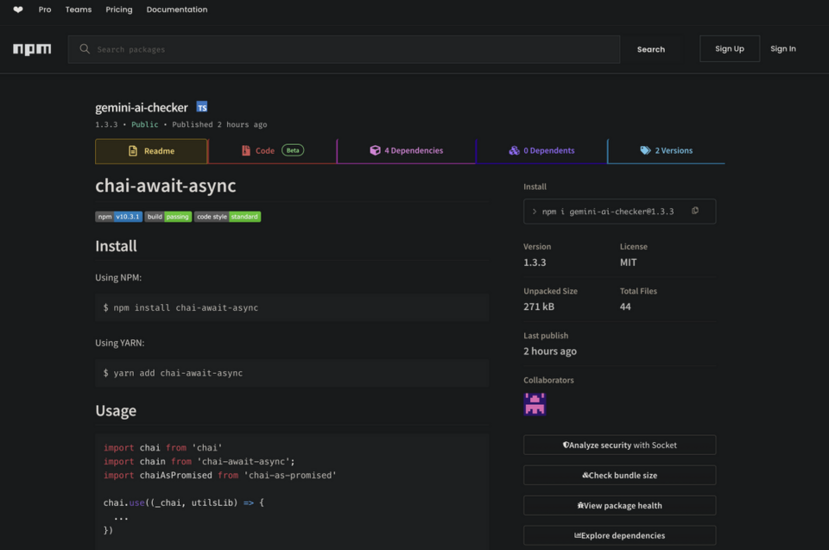

Gói độc hại có tên gemini-ai-checker, được tải lên ngày 20/3/2026 bởi tài khoản “gemini-check”, giả mạo chức năng kiểm tra token Google Gemini AI. Tuy nhiên, phần README lại sao chép từ thư viện không liên quan chai-await-async, tạo ra sự không nhất quán rõ ràng – dấu hiệu đáng ngờ nhưng dễ bị bỏ qua.

Gói gemini-ai-checker kèm tài liệu về lỗi không khớp (Nguồn: Cyber và Ramen).

Ngoài ra, tài khoản này còn phát tán hai gói độc hại khác là express-flowlimit và chai-extensions-extras, đã được tải xuống hàng trăm lần và vẫn tồn tại đến đầu tháng 4/2026.

Gói gemini-ai-checker được thiết kế giống một dự án Node.js hợp pháp với 44 tệp, 4 thư viện phụ thuộc và dung lượng 271 kB. Nó bao gồm cả tài liệu SECURITY nhằm tạo độ tin cậy.

Trong quá trình cài đặt, mã độc liên hệ tới máy chủ Vercel tại:

server-check-genimi.vercel[.]app/defy/v3

Thông qua HTTP GET, với header tùy chỉnh và cơ chế thử lại tối đa 5 lần.

Nếu nhận phản hồi HTTP 404 nhưng có chứa trường token, mã sẽ thực thi nội dung đó bằng Function.constructor, cho phép chạy mã trong bộ nhớ mà không ghi xuống ổ đĩa, giúp né tránh các phần mềm diệt virus truyền thống.

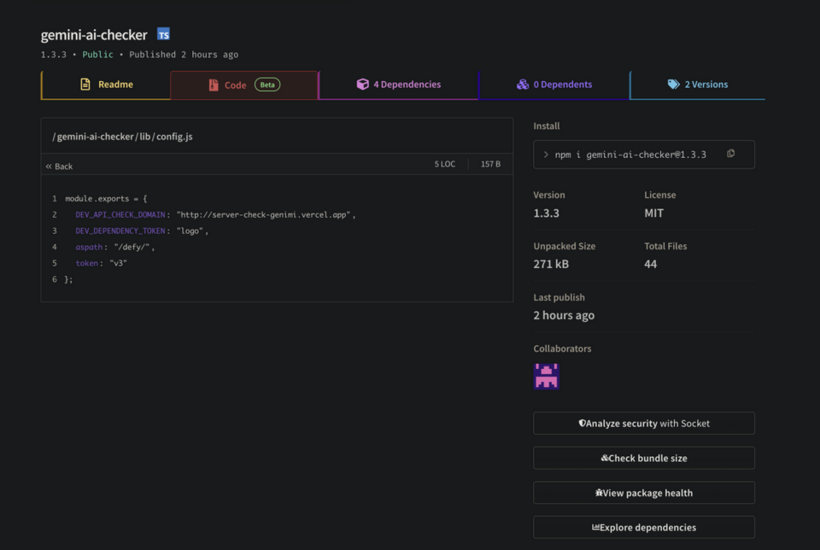

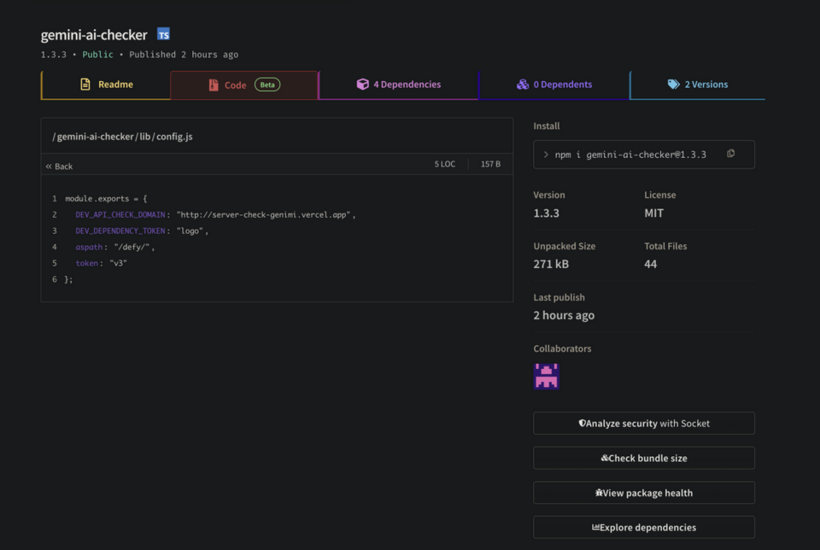

Cấu hình C2 bao gồm các điểm cuối riêng biệt và mã thông báo HTTP (Nguồn: Cyber and Ramen).

Cấu hình C2 được che giấu trong lib/config.js bằng cách tách nhỏ URL thành nhiều biến để tránh bị phát hiện.

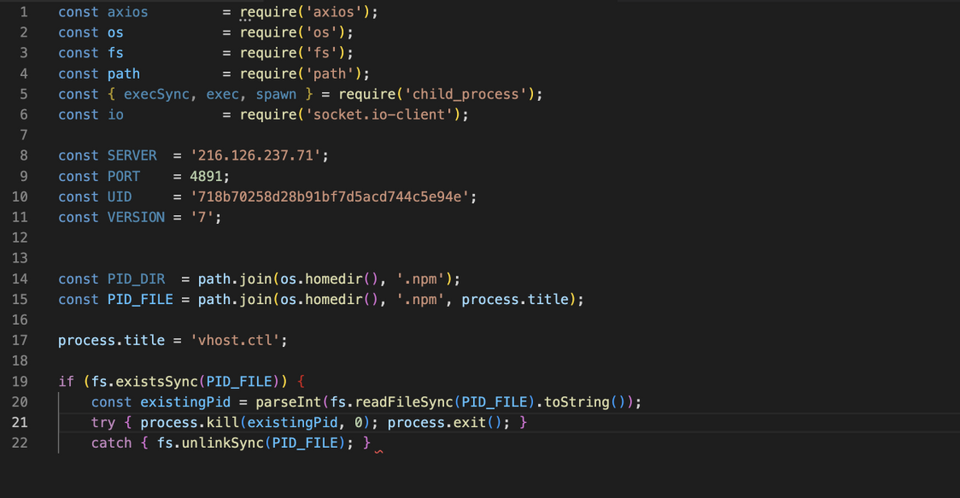

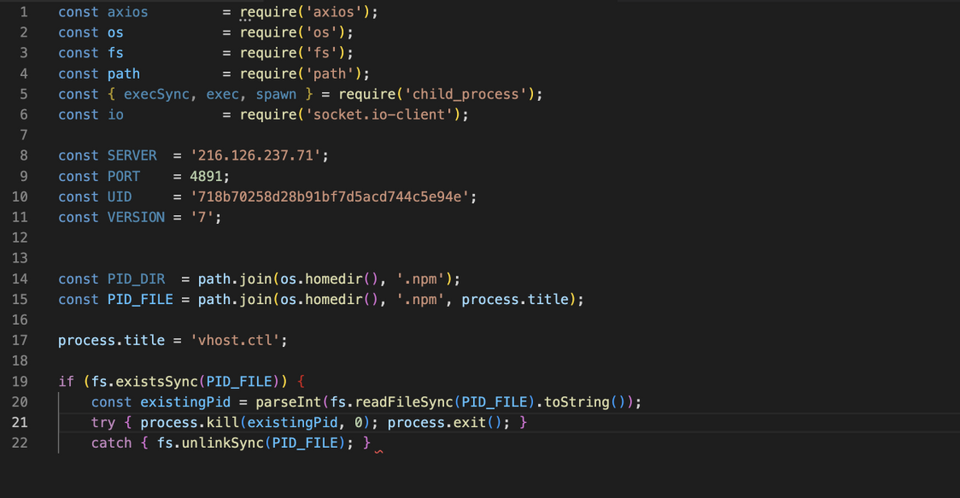

Đoạn mã đã được giải mã (Nguồn: Cyber and Ramen).

Đáng chú ý, nhiều hành vi trùng khớp với OtterCookie, một malware JavaScript từng liên quan đến chiến dịch “Contagious Interview” và được Microsoft phân tích vào tháng 3/2026. Các điểm tương đồng gồm kỹ thuật làm rối mã, kiến trúc mô-đun và sử dụng Socket.IO, cho thấy đây có thể là biến thể mới với độ tin cậy từ trung bình đến cao.

Mã độc đặc biệt nhắm vào các thư mục công cụ AI như:

Gói độc hại có tên gemini-ai-checker, được tải lên ngày 20/3/2026 bởi tài khoản “gemini-check”, giả mạo chức năng kiểm tra token Google Gemini AI. Tuy nhiên, phần README lại sao chép từ thư viện không liên quan chai-await-async, tạo ra sự không nhất quán rõ ràng – dấu hiệu đáng ngờ nhưng dễ bị bỏ qua.

Gói gemini-ai-checker kèm tài liệu về lỗi không khớp (Nguồn: Cyber và Ramen).

Ngoài ra, tài khoản này còn phát tán hai gói độc hại khác là express-flowlimit và chai-extensions-extras, đã được tải xuống hàng trăm lần và vẫn tồn tại đến đầu tháng 4/2026.

Gói gemini-ai-checker được thiết kế giống một dự án Node.js hợp pháp với 44 tệp, 4 thư viện phụ thuộc và dung lượng 271 kB. Nó bao gồm cả tài liệu SECURITY nhằm tạo độ tin cậy.

Trong quá trình cài đặt, mã độc liên hệ tới máy chủ Vercel tại:

server-check-genimi.vercel[.]app/defy/v3

Thông qua HTTP GET, với header tùy chỉnh và cơ chế thử lại tối đa 5 lần.

Nếu nhận phản hồi HTTP 404 nhưng có chứa trường token, mã sẽ thực thi nội dung đó bằng Function.constructor, cho phép chạy mã trong bộ nhớ mà không ghi xuống ổ đĩa, giúp né tránh các phần mềm diệt virus truyền thống.

Cấu hình C2 bao gồm các điểm cuối riêng biệt và mã thông báo HTTP (Nguồn: Cyber and Ramen).

Cấu hình C2 được che giấu trong lib/config.js bằng cách tách nhỏ URL thành nhiều biến để tránh bị phát hiện.

Hành vi đánh cắp dữ liệu và liên hệ OtterCookie

Phân tích sâu cho thấy mã độc được làm rối phức tạp, sử dụng chuỗi mã hóa và chỉ mục động. Sau khi giải mã, nó hoạt động theo kiến trúc 4 mô-đun:- Module 0: RAT điều khiển từ xa qua Socket.IO (cổng 4891), đảm bảo chạy một phiên duy nhất

- Module 1: Đánh cắp thông tin đăng nhập và hơn 25 ví tiền điện tử trên Windows, macOS, Linux (cổng 4896)

- Module 2: Thu thập tập tin nhạy cảm (.env, .pem, .key, .json, .csv, .doc, .pdf, .xlsx) (cổng 4899)

- Module 3: Đánh cắp dữ liệu clipboard, quét mỗi 500ms với độ trễ để tránh sandbox

Đoạn mã đã được giải mã (Nguồn: Cyber and Ramen).

Đáng chú ý, nhiều hành vi trùng khớp với OtterCookie, một malware JavaScript từng liên quan đến chiến dịch “Contagious Interview” và được Microsoft phân tích vào tháng 3/2026. Các điểm tương đồng gồm kỹ thuật làm rối mã, kiến trúc mô-đun và sử dụng Socket.IO, cho thấy đây có thể là biến thể mới với độ tin cậy từ trung bình đến cao.

Mã độc đặc biệt nhắm vào các thư mục công cụ AI như:

- .cursor

- .claude

- .gemini

- .windsurf

- .pearai

- .eigent

- Lạm dụng dịch vụ AI trả phí

- Đánh cắp mã nguồn

- Kết hợp với thông tin SSH và cloud để xâm nhập sâu hệ thống doanh nghiệp

Khuyến nghị bảo mật

Các chuyên gia khuyến nghị:- Giám sát và hạn chế kết nối tới hạ tầng Vercel để phát hiện bất thường

- Sử dụng truy vấn KQL do Microsoft cung cấp để phát hiện hành vi tương tự OtterCookie

- Kiểm tra kỹ README và dependency khi cài npm

- Cảnh giác với các gói giả mạo thương hiệu AI phổ biến

- Bảo vệ thư mục công cụ AI tương tự như .ssh, .aws hoặc .git

IOC (Chỉ số tấn công)

- URL: server-check-genimi.vercel[.]app/defy/v3

- Token: logo (HTTP bearer)

- IP C2: 216.126.237[.]71:4891

- Cổng 4896: đánh cắp tập tin

- Cổng 4899: đánh cắp thông tin đăng nhập

- Endpoint: /api/service/makelog (dấu vân tay nạn nhân)

- Endpoint: /api/service/process (trả kết quả lệnh C2)

Nguồn: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview