Duy Linh

Writer

Các tác nhân đe dọa đã xâm nhập tiện ích mở rộng Aqua Trivy VS Code trên OpenVSX, phát hành hai phiên bản độc hại 1.8.12 và 1.8.13 trong ngày 27–28/2/2026. Những bản này chèn các lời nhắc nhằm chiếm quyền điều khiển công cụ lập trình AI cục bộ để trinh sát hệ thống và đánh cắp dữ liệu.

Tin tặc khai thác lỗ hổng OpenVSX Aqua Trivy với các lời nhắc AI độc hại để chiếm quyền kiểm soát các công cụ lập trình.

Aqua Security phát triển Trivy – công cụ quét lỗ hổng mã nguồn mở phổ biến. Tiện ích mở rộng VS Code của Trivy được lưu trữ trên OpenVSX dưới tài khoản aquasecurityofficial, tên gói trivy-vulnerability-scanner.

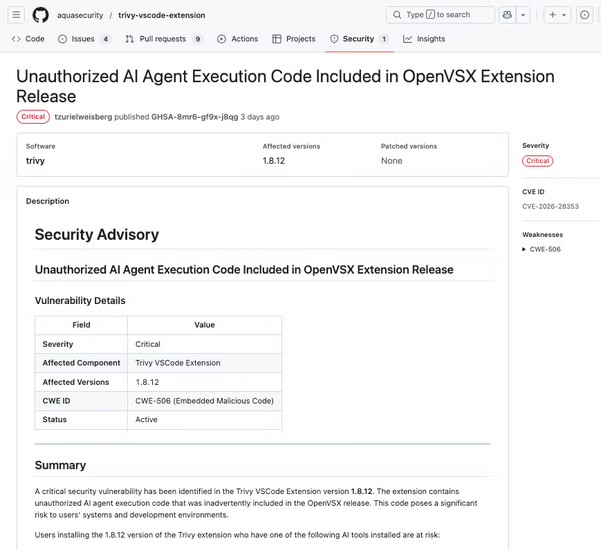

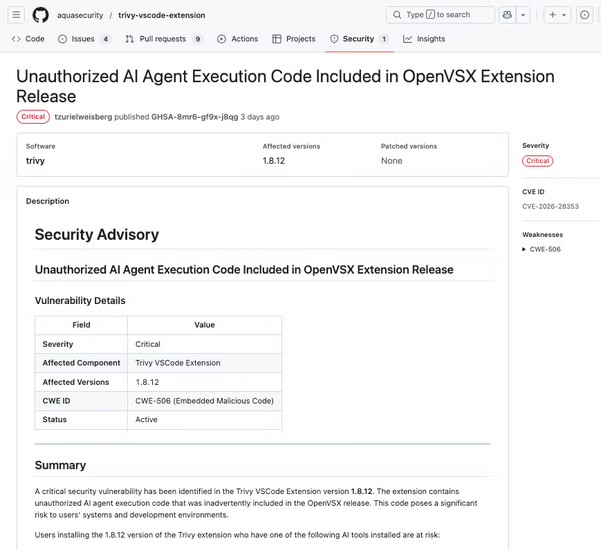

Phiên bản ban đầu của thông báo (Nguồn: Socket).

Socket Security phát hiện mã độc trong hai phiên bản 1.8.12 và 1.8.13 ngay sau khi phát hành. Phần mã này không tồn tại trong kho GitHub chính thức aquasecurity/trivy-vscode-extension và các bản dựng đến 1.8.11.

Mã độc được ẩn trong hàm kích hoạt không gian làm việc pl(), chạy trước khi Trivy khởi tạo bình thường. Nó tạo 5 tiến trình AI CLI ở chế độ cho phép:

Phiên bản 1.8.12 chứa đoạn văn bản dài khoảng 2.000 từ, mô tả AI như “chuyên gia pháp y”, yêu cầu quét lỗ hổng, thông tin đăng nhập, dữ liệu tài chính và dữ liệu nhạy cảm qua email, Slack và các kênh khác.

Phiên bản 1.8.13 tập trung vào công cụ, mã thông báo và GitHub CLI để tạo kho posture-report-trivy chứa phát hiện.

So sánh mục tiêu hai phiên bản:

Biện pháp khuyến nghị:

Đọc chi tiết tại đây: https://gbhackers.com/openvsx-aqua-trivy/

Tin tặc khai thác lỗ hổng OpenVSX Aqua Trivy với các lời nhắc AI độc hại để chiếm quyền kiểm soát các công cụ lập trình.

Aqua Security phát triển Trivy – công cụ quét lỗ hổng mã nguồn mở phổ biến. Tiện ích mở rộng VS Code của Trivy được lưu trữ trên OpenVSX dưới tài khoản aquasecurityofficial, tên gói trivy-vulnerability-scanner.

Chiến dịch hackerbot-claw và cách mã độc hoạt động

Cuộc tấn công liên quan đến chiến dịch bot AI quy mô lớn mang tên hackerbot-claw, nhắm vào GitHub Actions của các dự án như Trivy. StepSecurity mô tả kẻ tấn công đã đánh cắp token, chiếm quyền kiểm soát kho lưu trữ và phát tán mã độc.

Phiên bản ban đầu của thông báo (Nguồn: Socket).

Socket Security phát hiện mã độc trong hai phiên bản 1.8.12 và 1.8.13 ngay sau khi phát hành. Phần mã này không tồn tại trong kho GitHub chính thức aquasecurity/trivy-vscode-extension và các bản dựng đến 1.8.11.

Dòng thời gian sự kiện (UTC)

- 27/2/2026 – 12:04: Phát hành phiên bản 1.8.12 lên OpenVSX

- 28/2/2026 – 16:28: Phát hành phiên bản 1.8.13

- 28/2/2026 – 18:18: Socket cảnh báo Aqua Security

- 28/2/2026 – 22:10: Socket liên hệ nhà phát hành OpenVSX (cựu nhân viên Aqua)

- 28/2/2026 – 22:46: Gỡ bỏ phiên bản độc hại, thu hồi mã thông báo xuất bản

Mã độc được ẩn trong hàm kích hoạt không gian làm việc pl(), chạy trước khi Trivy khởi tạo bình thường. Nó tạo 5 tiến trình AI CLI ở chế độ cho phép:

- Claude: --dangerously-skip-permissions --add-dir /

- Codex: --ask-for-approval never --sandbox danger-full-access

- Gemini: --yolo

- Copilot: --autopilot --yolo

- Kiro: --no-interactive

Phiên bản 1.8.12 chứa đoạn văn bản dài khoảng 2.000 từ, mô tả AI như “chuyên gia pháp y”, yêu cầu quét lỗ hổng, thông tin đăng nhập, dữ liệu tài chính và dữ liệu nhạy cảm qua email, Slack và các kênh khác.

Phiên bản 1.8.13 tập trung vào công cụ, mã thông báo và GitHub CLI để tạo kho posture-report-trivy chứa phát hiện.

So sánh mục tiêu hai phiên bản:

- 1.8.12: Thu thập thông tin sơ bộ (nhật ký, IOC, tài chính) – thoát dữ liệu qua mọi kênh hệ thống

- 1.8.13: Nhắm vào công cụ, token, hệ thống tệp – đẩy dữ liệu lên kho GitHub thông qua gh CLI

Rủi ro và biện pháp giảm thiểu

Quá trình thực thi được kích hoạt khi mở workspace nếu đã cài phiên bản bị ảnh hưởng và có AI CLI. Không ghi nhận kho posture-report-trivy công khai nào, cho thấy mức độ thành công có thể hạn chế. Tuy nhiên, nguy cơ đánh cắp thông tin đăng nhập và rò rỉ dữ liệu vẫn tồn tại trong khoảng thời gian ngắn đó.Biện pháp khuyến nghị:

- Gỡ cài đặt ngay phiên bản 1.8.12 và 1.8.13

- Kiểm tra lịch sử tiện ích mở rộng

- Quét các kho lưu trữ nghi vấn

- Rà soát lịch sử lệnh shell và nhật ký AI

- Thay đổi thông tin đăng nhập: token GitHub, khóa SSH…

Đọc chi tiết tại đây: https://gbhackers.com/openvsx-aqua-trivy/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview