Duy Linh

Writer

“Lập trình dựa trên cảm nhận” (vibe coding) không còn là trào lưu mà đã trở thành một mặt trận thực sự trong an ninh mạng. Khi các mô hình ngôn ngữ lớn (LLM) giúp lập trình nhanh hơn, tin tặc cũng tận dụng chính công nghệ này để mở rộng quy mô tấn công với chi phí và kỹ năng tối thiểu.

Các công cụ giả mạo và CDN đang thúc đẩy chiến dịch phần mềm độc hại “Vibe-Coded” mới.

Thuật ngữ vibe coding xuất hiện đầu năm 2025, mô tả cách lập trình viên chỉ cần mô tả yêu cầu bằng ngôn ngữ tự nhiên và để AI tạo ra mã hoàn chỉnh. Quy trình này nhanh chóng lan rộng trong cộng đồng công nghệ.

Tuy nhiên, McAfee Labs phát hiện tin tặc đã lợi dụng xu hướng này. Chúng sử dụng AI để tạo và tinh chỉnh các thành phần trong chuỗi tấn công, giúp giảm đáng kể thời gian và trình độ cần thiết để triển khai chiến dịch quy mô lớn.

Các tệp này được phát tán qua Discord, SourceForge, FOSSHub, MediaFire và nhiều trang chia sẻ tệp khác, tạo vỏ bọc hợp pháp và phạm vi lan rộng.

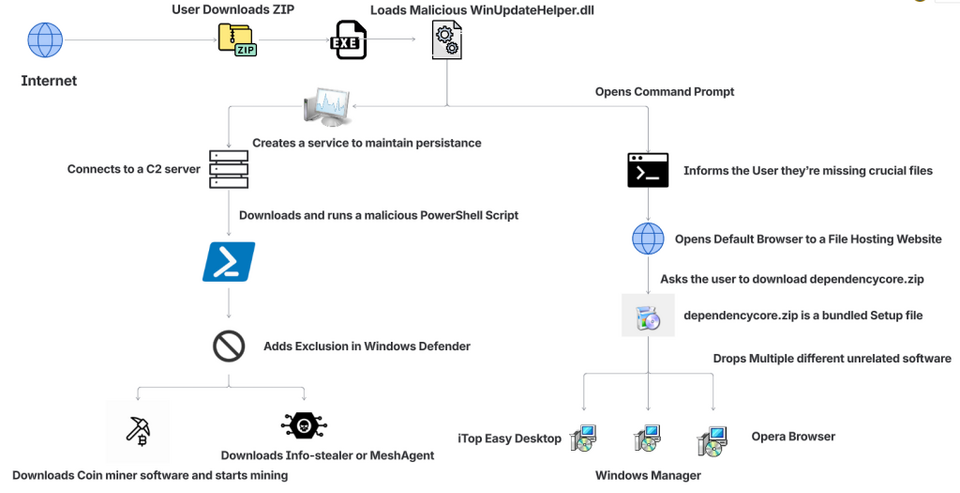

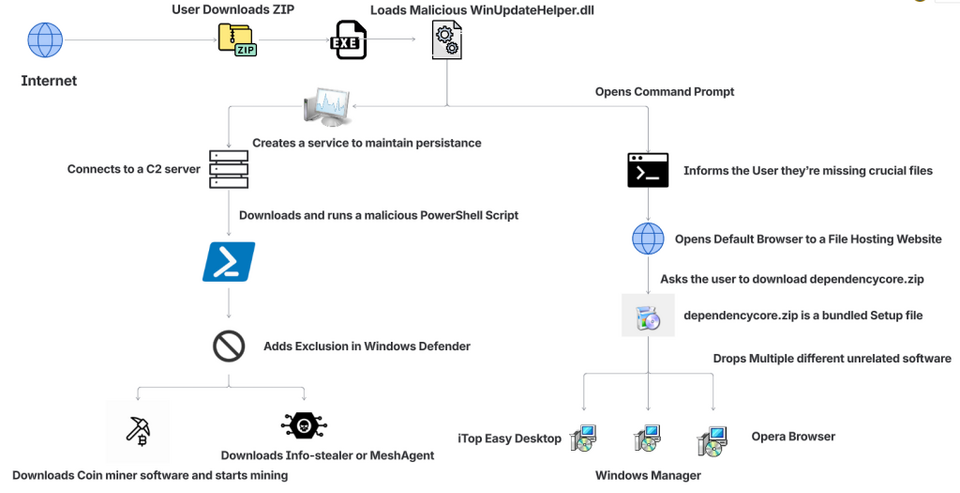

Vector tấn công (Nguồn: McAfee).

Mỗi tệp ZIP thường chứa một file thực thi “an toàn” đi kèm DLL độc hại WinUpdateHelper.dll – đã được theo dõi từ cuối 2024 với ít nhất 48 biến thể.

Khi chạy, DLL này giả vờ thiếu “phần mềm phụ thuộc”, đánh lạc hướng người dùng bằng việc mở trình duyệt tải phần mềm giả, trong khi âm thầm kết nối máy chủ điều khiển (C2) và chạy mã PowerShell trong bộ nhớ.

Để duy trì hoạt động, malware tạo dịch vụ “Microsoft Console Host” khởi động cùng hệ thống và sinh tên miền C2 dựa trên thời gian Unix (ví dụ: 1765000000.xyz), thay đổi khoảng 58 ngày/lần, gây khó khăn cho việc chặn.

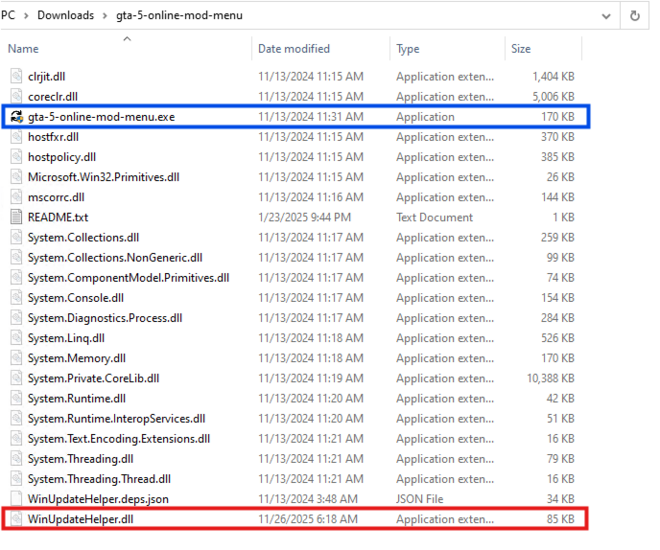

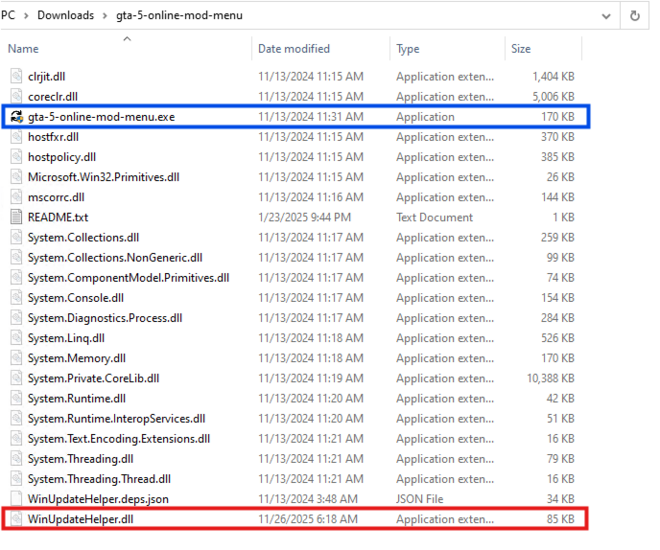

Các tệp tin bên trong kho lưu trữ zip (Nguồn: McAfee).

Sau đó, mã độc tải các tệp khai thác tiền điện tử, giả dạng tiến trình hệ thống như:

Đáng chú ý, các script PowerShell có chú thích chi tiết như hướng dẫn từng bước – dấu hiệu cho thấy chúng được tạo hoặc hỗ trợ mạnh bởi AI, đúng với mô hình “vibe coding”.

Ngoài ra, file Dependecycore.zip còn cài thêm phần mềm bên thứ ba không liên quan để tăng nhiễu.

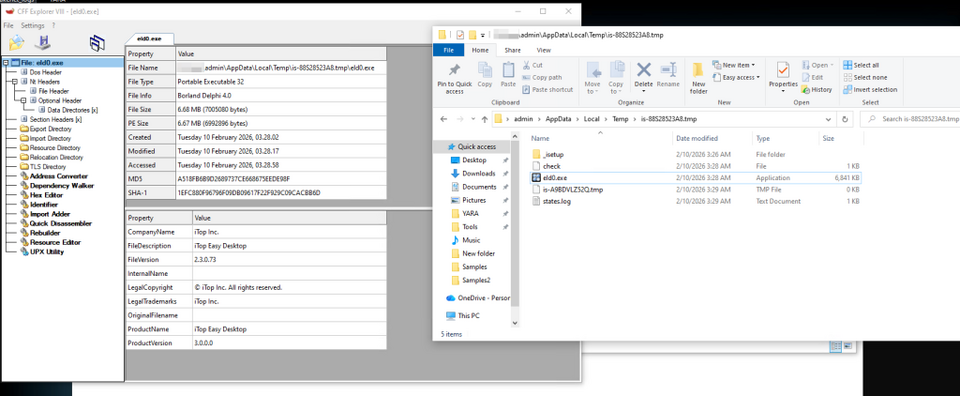

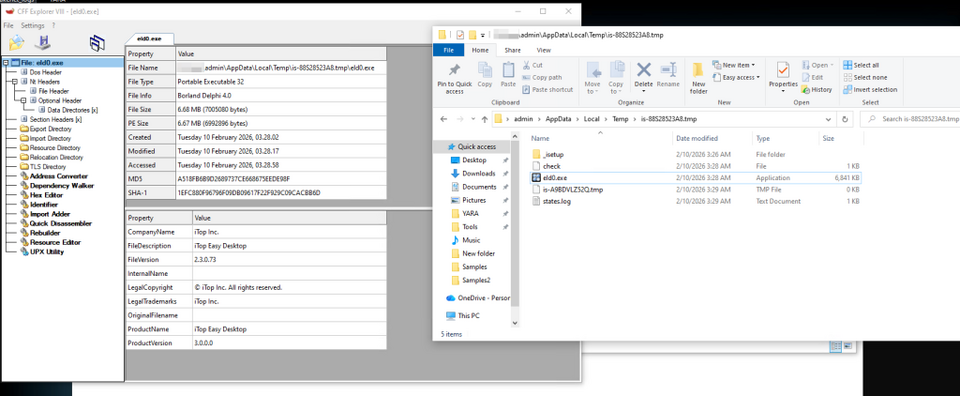

Các tệp được Dependecycore.zip thả vào thư mục tạm thời (Nguồn: McAfee).

Hạ tầng C2 cũng chống phân tích bằng cách:

Chiến dịch phổ biến nhất tại:

McAfee cảnh báo ngay cả người dùng cố tình tải phần mềm crack hoặc gian lận cũng có thể bị tấn công bởi những đối tượng tinh vi hơn.

Khuyến nghị:

Đọc chi tiết tại đây: https://gbhackers.com/vibe-coded-malware/

Các công cụ giả mạo và CDN đang thúc đẩy chiến dịch phần mềm độc hại “Vibe-Coded” mới.

Thuật ngữ vibe coding xuất hiện đầu năm 2025, mô tả cách lập trình viên chỉ cần mô tả yêu cầu bằng ngôn ngữ tự nhiên và để AI tạo ra mã hoàn chỉnh. Quy trình này nhanh chóng lan rộng trong cộng đồng công nghệ.

Tuy nhiên, McAfee Labs phát hiện tin tặc đã lợi dụng xu hướng này. Chúng sử dụng AI để tạo và tinh chỉnh các thành phần trong chuỗi tấn công, giúp giảm đáng kể thời gian và trình độ cần thiết để triển khai chiến dịch quy mô lớn.

Chiến dịch phần mềm độc hại được “vibe code”

Tháng 1/2026, McAfee phát hiện hơn 440 tệp ZIP độc hại giả dạng nhiều loại phần mềm như công cụ AI xử lý hình ảnh, VPN, trình điều khiển, phần mềm gian lận game, tiện ích chỉnh sửa và công cụ đánh cắp dữ liệu.Các tệp này được phát tán qua Discord, SourceForge, FOSSHub, MediaFire và nhiều trang chia sẻ tệp khác, tạo vỏ bọc hợp pháp và phạm vi lan rộng.

Vector tấn công (Nguồn: McAfee).

Mỗi tệp ZIP thường chứa một file thực thi “an toàn” đi kèm DLL độc hại WinUpdateHelper.dll – đã được theo dõi từ cuối 2024 với ít nhất 48 biến thể.

Khi chạy, DLL này giả vờ thiếu “phần mềm phụ thuộc”, đánh lạc hướng người dùng bằng việc mở trình duyệt tải phần mềm giả, trong khi âm thầm kết nối máy chủ điều khiển (C2) và chạy mã PowerShell trong bộ nhớ.

Để duy trì hoạt động, malware tạo dịch vụ “Microsoft Console Host” khởi động cùng hệ thống và sinh tên miền C2 dựa trên thời gian Unix (ví dụ: 1765000000.xyz), thay đổi khoảng 58 ngày/lần, gây khó khăn cho việc chặn.

Các tệp tin bên trong kho lưu trữ zip (Nguồn: McAfee).

Sau đó, mã độc tải các tệp khai thác tiền điện tử, giả dạng tiến trình hệ thống như:

- C:\ProgramData\fontdrvhost.exe

- RuntimeBroker.exe

- Vô hiệu hóa miner cạnh tranh

- Thêm thư mục vào danh sách loại trừ của Windows Defender

- Tải miner từ URL ngắn hạn (hết hạn sau ~1 phút)

- Zephyr (CPU)

- Ravencoin (GPU)

- solo-zeph.2miners.com

- solo-rvn.2miners.com

Đáng chú ý, các script PowerShell có chú thích chi tiết như hướng dẫn từng bước – dấu hiệu cho thấy chúng được tạo hoặc hỗ trợ mạnh bởi AI, đúng với mô hình “vibe coding”.

Ngoài ra, file Dependecycore.zip còn cài thêm phần mềm bên thứ ba không liên quan để tăng nhiễu.

Các tệp được Dependecycore.zip thả vào thư mục tạm thời (Nguồn: McAfee).

Hạ tầng C2 cũng chống phân tích bằng cách:

- Chỉ phản hồi yêu cầu có user-agent PowerShell

- Trả về lỗi 301/404 với trình duyệt hoặc công cụ như curl

Tác động tài chính và cảnh báo bảo mật

Các ví tiền điện tử trong chiến dịch cho phép theo dõi dòng tiền. McAfee xác định:- Ít nhất 7 ví Bitcoin

- Số dư khoảng 4.500 USD (~112.500.000 VNĐ)

- Tổng dòng tiền khoảng 11.500 USD (~287.500.000 VNĐ)

Chiến dịch phổ biến nhất tại:

- Hoa Kỳ

- Vương quốc Anh

- Ấn Độ

- Brazil

- Pháp

- Canada

- Úc

McAfee cảnh báo ngay cả người dùng cố tình tải phần mềm crack hoặc gian lận cũng có thể bị tấn công bởi những đối tượng tinh vi hơn.

Khuyến nghị:

- Chỉ tải phần mềm từ nguồn chính thức

- Cảnh giác với công cụ “quá tốt để là thật”

- Cập nhật phần mềm bảo mật thường xuyên

- Giám sát lưu lượng khai thác tiền điện tử bất thường

- Theo dõi tên miền .xyz theo thời gian

- Kiểm tra thay đổi trong Windows Defender

- Phát hiện dịch vụ giả mạo hệ thống

Đọc chi tiết tại đây: https://gbhackers.com/vibe-coded-malware/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview