Duy Linh

Writer

Trợ lý AI mã nguồn mở OpenClaw đã chứng kiến mức tăng trưởng hiếm thấy khi số phiên bản đang hoạt động tăng từ khoảng 1.000 lên hơn 21.000 chỉ trong vòng bảy ngày. Tốc độ mở rộng này phản ánh sức hút lớn của các trợ lý AI cá nhân có khả năng tự động hóa sâu, nhưng đồng thời cũng đặt ra nhiều câu hỏi nghiêm trọng về an ninh mạng.

OpenClaw AI rò rỉ dữ liệu cá nhân

Được phát triển bởi lập trình viên người Áo Peter Steinberger, OpenClaw được thiết kế như một trợ lý AI cá nhân có thể tích hợp trực tiếp với email, lịch làm việc, hệ thống nhà thông minh và cả các dịch vụ giao đồ ăn. Khả năng truy cập và thực thi tác vụ trên nhiều nền tảng giúp OpenClaw vượt xa giới hạn của các chatbot truyền thống, nhưng cũng khiến nó trở thành mục tiêu hấp dẫn nếu bị khai thác trái phép.

Quá trình phát triển của dự án diễn ra nhanh và liên tục thay đổi. Ban đầu, trợ lý này ra mắt với tên Clawdbot, lấy cảm hứng từ hình ảnh tôm hùm và liên tưởng đến mô hình AI Claude của Anthropic. Sau khi Anthropic bày tỏ lo ngại về vấn đề bản quyền thương hiệu, dự án được đổi tên thành Moltbot vào ngày 27/1/2026, trước khi chính thức mang tên OpenClaw chỉ vài ngày sau đó.

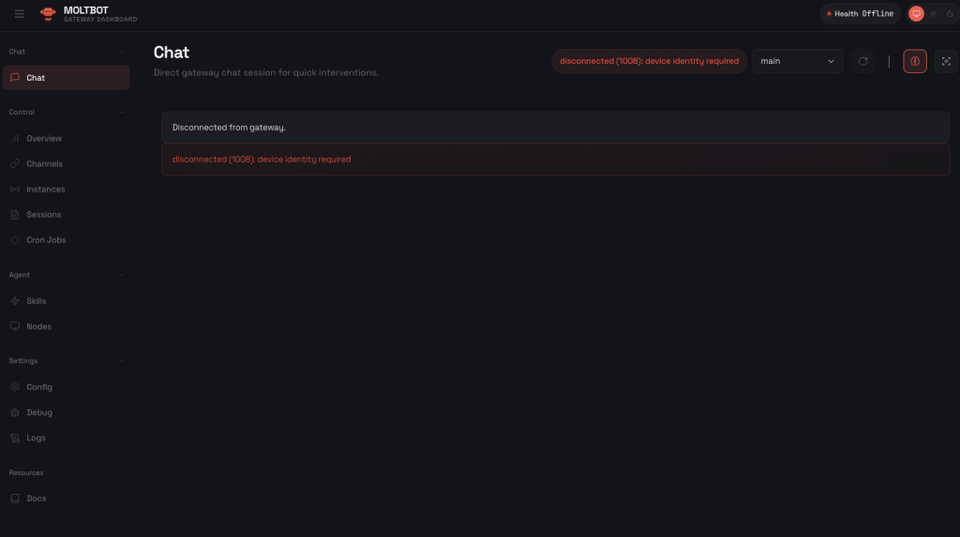

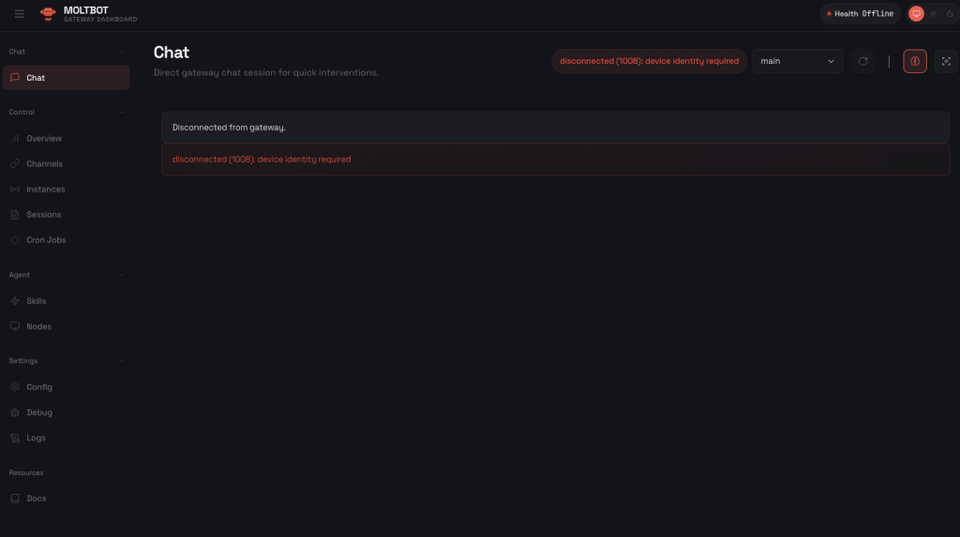

Trang đích khi xem một phiên bản Moltbot từ xa (nguồn: censys)

Song song với OpenClaw, hệ sinh thái này còn mở rộng sang Moltbook, một nền tảng mạng xã hội hoạt động theo mô hình tương tự Reddit, nơi các tác nhân AI có thể tự động giao tiếp với nhau. Tuy nhiên, Moltbook nhanh chóng bộc lộ những vấn đề quen thuộc của mạng xã hội, bao gồm nhập vai độc hại, nội dung mang tính chống lại loài người và các hành vi thao túng người dùng.

Công ty an ninh mạng Censys đã xác định được 21.639 phiên bản OpenClaw đang bị lộ trên Internet công cộng, thông qua việc truy vấn tiêu đề HTML của các trang “Moltbot Control” và “clawdbot Control”. Dù phần lớn các hệ thống này yêu cầu xác thực, việc số lượng lớn máy chủ bị công khai vẫn làm dấy lên những lo ngại nghiêm trọng về an toàn thông tin.

Phân bố địa lý của các trường hợp OpenClaw được quan sát (nguồn: censys)

Phân tích theo khu vực cho thấy Hoa Kỳ là nơi tập trung nhiều phiên bản OpenClaw bị lộ nhất, tiếp theo là Trung Quốc và Singapore. Đáng chú ý, ít nhất 30% số trường hợp được phát hiện đang chạy trên hạ tầng Alibaba Cloud, dù các chuyên gia thừa nhận rằng khả năng quan sát có thể ảnh hưởng đến tỷ lệ phân bố thực tế.

Một số nhà điều hành được cho là sử dụng Cloudflare Tunnels để truy cập từ xa, qua đó giảm thiểu việc phơi bày trực tiếp dịch vụ ra Internet. Tuy nhiên, hiện chưa có số liệu đầy đủ để đánh giá mức độ phổ biến của biện pháp này.

Sự phân bố rộng khắp của các phiên bản OpenClaw trên nhiều nhà cung cấp đám mây lớn và tại nhiều khu vực địa lý khác nhau cho thấy quy mô của nguy cơ tiềm ẩn không hề nhỏ. Điều này đòi hỏi cả tổ chức lẫn người dùng cá nhân phải thận trọng hơn trong quá trình triển khai.

Các chuyên gia khuyến nghị rằng mọi hệ thống OpenClaw cần được cấu hình cẩn thận, áp dụng kiểm soát truy cập chặt chẽ và tiến hành đánh giá bảo mật toàn diện trước khi cho phép truy cập từ xa. Sự cố này là minh chứng rõ ràng cho thách thức ngày càng lớn trong việc bảo mật các hệ thống AI mới nổi, đặc biệt khi chúng được đưa lên Internet với tốc độ nhanh hơn nhiều so với khả năng kiểm soát an toàn trong toàn bộ vòng đời ứng dụng. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/openclaw-ai-instances-leak-data/

OpenClaw AI rò rỉ dữ liệu cá nhân

Được phát triển bởi lập trình viên người Áo Peter Steinberger, OpenClaw được thiết kế như một trợ lý AI cá nhân có thể tích hợp trực tiếp với email, lịch làm việc, hệ thống nhà thông minh và cả các dịch vụ giao đồ ăn. Khả năng truy cập và thực thi tác vụ trên nhiều nền tảng giúp OpenClaw vượt xa giới hạn của các chatbot truyền thống, nhưng cũng khiến nó trở thành mục tiêu hấp dẫn nếu bị khai thác trái phép.

Quá trình phát triển của dự án diễn ra nhanh và liên tục thay đổi. Ban đầu, trợ lý này ra mắt với tên Clawdbot, lấy cảm hứng từ hình ảnh tôm hùm và liên tưởng đến mô hình AI Claude của Anthropic. Sau khi Anthropic bày tỏ lo ngại về vấn đề bản quyền thương hiệu, dự án được đổi tên thành Moltbot vào ngày 27/1/2026, trước khi chính thức mang tên OpenClaw chỉ vài ngày sau đó.

Trang đích khi xem một phiên bản Moltbot từ xa (nguồn: censys)

Song song với OpenClaw, hệ sinh thái này còn mở rộng sang Moltbook, một nền tảng mạng xã hội hoạt động theo mô hình tương tự Reddit, nơi các tác nhân AI có thể tự động giao tiếp với nhau. Tuy nhiên, Moltbook nhanh chóng bộc lộ những vấn đề quen thuộc của mạng xã hội, bao gồm nhập vai độc hại, nội dung mang tính chống lại loài người và các hành vi thao túng người dùng.

Mối lo ngại về rủi ro an ninh

Theo thiết kế, OpenClaw chạy cục bộ trên cổng TCP 18789 và được truy cập thông qua trình duyệt web. Tài liệu chính thức của dự án khuyến nghị người dùng nên sử dụng đường hầm SSH để truy cập từ xa, thay vì phơi bày dịch vụ trực tiếp ra Internet. Dù vậy, trên thực tế, nhiều nhà vận hành đã triển khai OpenClaw công khai mà không áp dụng các biện pháp bảo vệ cần thiết.Công ty an ninh mạng Censys đã xác định được 21.639 phiên bản OpenClaw đang bị lộ trên Internet công cộng, thông qua việc truy vấn tiêu đề HTML của các trang “Moltbot Control” và “clawdbot Control”. Dù phần lớn các hệ thống này yêu cầu xác thực, việc số lượng lớn máy chủ bị công khai vẫn làm dấy lên những lo ngại nghiêm trọng về an toàn thông tin.

Phân bố địa lý của các trường hợp OpenClaw được quan sát (nguồn: censys)

Phân tích theo khu vực cho thấy Hoa Kỳ là nơi tập trung nhiều phiên bản OpenClaw bị lộ nhất, tiếp theo là Trung Quốc và Singapore. Đáng chú ý, ít nhất 30% số trường hợp được phát hiện đang chạy trên hạ tầng Alibaba Cloud, dù các chuyên gia thừa nhận rằng khả năng quan sát có thể ảnh hưởng đến tỷ lệ phân bố thực tế.

Một số nhà điều hành được cho là sử dụng Cloudflare Tunnels để truy cập từ xa, qua đó giảm thiểu việc phơi bày trực tiếp dịch vụ ra Internet. Tuy nhiên, hiện chưa có số liệu đầy đủ để đánh giá mức độ phổ biến của biện pháp này.

Rủi ro từ triển khai AI thiếu kiểm soát

Việc OpenClaw được triển khai ồ ạt mà thiếu cấu hình bảo mật phù hợp cho thấy một mô hình lỗ hổng đáng báo động. Do trợ lý AI này có quyền truy cập vào thông tin cá nhân nhạy cảm như dữ liệu email, lịch làm việc và hệ thống nhà thông minh, bất kỳ sự xâm nhập trái phép nào cũng có thể dẫn đến rủi ro nghiêm trọng về quyền riêng tư và an ninh.Sự phân bố rộng khắp của các phiên bản OpenClaw trên nhiều nhà cung cấp đám mây lớn và tại nhiều khu vực địa lý khác nhau cho thấy quy mô của nguy cơ tiềm ẩn không hề nhỏ. Điều này đòi hỏi cả tổ chức lẫn người dùng cá nhân phải thận trọng hơn trong quá trình triển khai.

Các chuyên gia khuyến nghị rằng mọi hệ thống OpenClaw cần được cấu hình cẩn thận, áp dụng kiểm soát truy cập chặt chẽ và tiến hành đánh giá bảo mật toàn diện trước khi cho phép truy cập từ xa. Sự cố này là minh chứng rõ ràng cho thách thức ngày càng lớn trong việc bảo mật các hệ thống AI mới nổi, đặc biệt khi chúng được đưa lên Internet với tốc độ nhanh hơn nhiều so với khả năng kiểm soát an toàn trong toàn bộ vòng đời ứng dụng. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/openclaw-ai-instances-leak-data/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview