Mạnh Quân

Writer

Sự cố của Claude Code suy cho cùng chỉ là một lỗi nội bộ. Đáng xấu hổ, nhưng ít nhất vẫn nằm trong phạm vi kiểm soát và không có dấu hiệu bị tấn công từ bên ngoài. Còn câu chuyện của Mercor lại thuộc một đẳng cấp hoàn toàn khác. Đây là một cuộc tấn công chuỗi cung ứng nhiều tầng, được chuẩn bị kỹ lưỡng và triển khai theo cách gần như không thể phát hiện ở giai đoạn đầu.

Điều khiến vụ việc này nguy hiểm nằm ở cách nó diễn ra. Tin tặc không tấn công trực diện vào Mercor. Thay vào đó, chúng đi đường vòng, bắt đầu từ những công cụ bảo mật mã nguồn mở vốn được các hệ thống tin tưởng tuyệt đối. Từ đây, chúng cài mã độc để âm thầm thu thập thông tin đăng nhập trong môi trường phát triển. Khi đã có đủ “chìa khóa”, chúng tiếp tục tiến sâu hơn vào các lớp hạ tầng phía sau.

Mắt xích quan trọng trong chuỗi này là LiteLLM, một thư viện proxy rất phổ biến trong hệ sinh thái AI. LiteLLM đóng vai trò trung gian, giúp các hệ thống kết nối tới hàng trăm dịch vụ mô hình lớn, bao gồm cả OpenAI và Anthropic. Chỉ trong khoảng 40 phút, hai phiên bản bị cài mã độc đã được phát hành. Ngắn ngủi, nhưng đủ để bất kỳ hệ thống nào cập nhật trong thời gian đó vô tình bị xâm nhập.

Vấn đề là LiteLLM không phải thư viện bình thường. Nó thường nắm giữ lượng lớn khóa API và thông tin truy cập đám mây. Khi bị cài mã độc, nó trở thành một trạm trung chuyển hoàn hảo. Từ đây, hacker có thể sử dụng các thông tin đánh cắp để thâm nhập vào những hệ thống lớn hơn, trong đó có Mercor.

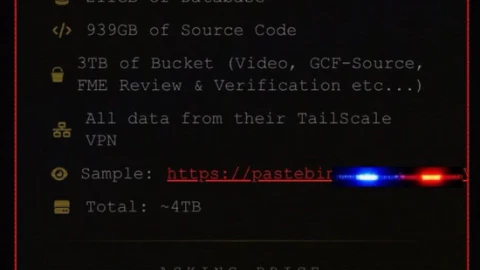

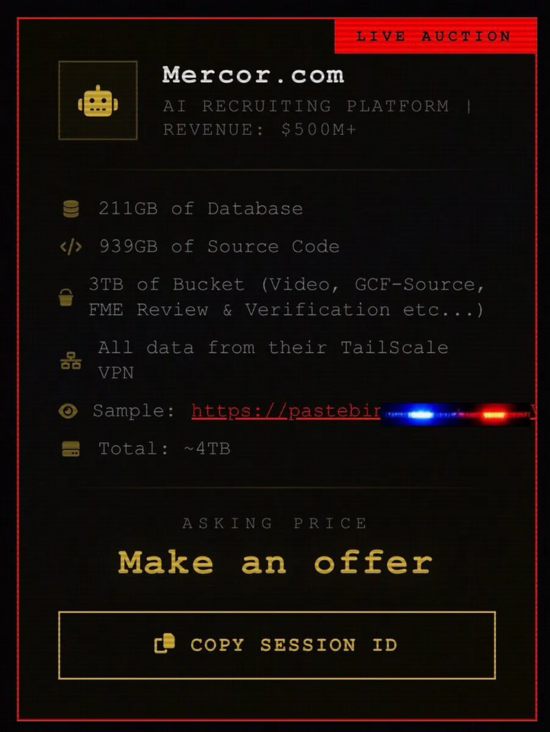

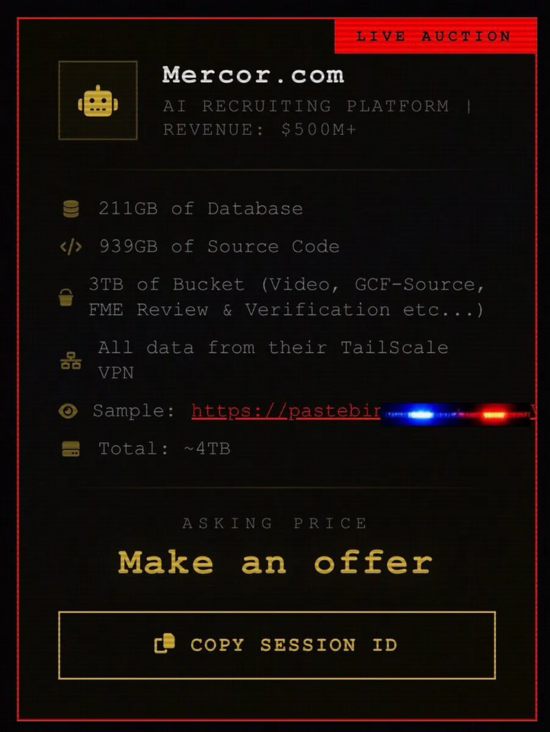

Đến khi sự việc bị phát hiện, nhóm Lapsus$ tuyên bố đang nắm giữ khoảng 4 TB dữ liệu và công khai rao bán trên dark web. Những gì bị rò rỉ không chỉ là mã nguồn hay dữ liệu hệ thống, mà còn bao gồm video phỏng vấn, hồ sơ cá nhân và giấy tờ tùy thân của hàng chục nghìn người. Đây là loại dữ liệu nhạy cảm gần như không thể thay đổi nếu đã bị lộ.

Mercor xác nhận mình là một trong những nạn nhân, nhưng đồng thời cũng nhấn mạnh đây chỉ là một phần của một sự cố lớn hơn. Thực tế, họ không phải mục tiêu ban đầu, mà là một mắt xích trong chuỗi bị kéo theo sau khi các lớp trung gian bị “đầu độc”.

Để hiểu vì sao vụ việc này nghiêm trọng, cần làm rõ Mercor thực chất là gì. Công ty này không phải là một phòng thí nghiệm AI như OpenAI hay Anthropic, cũng không trực tiếp xây dựng mô hình. Vai trò của họ nằm ở phía sau: cung cấp dữ liệu và lực lượng con người phục vụ quá trình huấn luyện AI.

Mercor vận hành một mạng lưới cộng tác viên thực hiện các công việc như gán nhãn dữ liệu, đánh giá câu trả lời của AI, so sánh các phản hồi và tham gia kiểm thử hệ thống. Đây là những bước quan trọng trong quá trình tinh chỉnh mô hình, thường được gọi là human-in-the-loop. Nói cách khác, nếu các công ty như OpenAI hay Anthropic xây “bộ não”, thì Mercor giúp “dạy” bộ não đó hoạt động tốt hơn thông qua dữ liệu và đánh giá của con người.

Chính vì đứng ở vị trí trung gian này, Mercor nắm giữ một lượng lớn dữ liệu nhạy cảm, không chỉ liên quan đến hệ thống mà còn liên quan trực tiếp đến con người. Khi lớp này bị xâm nhập, hậu quả không dừng lại ở một công ty, mà có thể lan sang toàn bộ chuỗi giá trị phía sau.

Vụ này cho thấy điểm yếu không nằm ở cửa chính mà nằm ở những công cụ nhỏ mà tất cả mọi người dùng hàng ngày và tin tưởng tuyệt đối mà không kiểm tra. Cũng giống như bạn khóa cửa rất chắc nhưng quên mất rằng thợ sửa điện vừa vào nhà mình hôm qua có thể đã sao chép chìa khóa.

Trong thế giới phần mềm, không có gì là an toàn tuyệt đối, kể cả những công cụ được tạo ra để bảo vệ bạn.

Điều khiến vụ việc này nguy hiểm nằm ở cách nó diễn ra. Tin tặc không tấn công trực diện vào Mercor. Thay vào đó, chúng đi đường vòng, bắt đầu từ những công cụ bảo mật mã nguồn mở vốn được các hệ thống tin tưởng tuyệt đối. Từ đây, chúng cài mã độc để âm thầm thu thập thông tin đăng nhập trong môi trường phát triển. Khi đã có đủ “chìa khóa”, chúng tiếp tục tiến sâu hơn vào các lớp hạ tầng phía sau.

Mắt xích quan trọng trong chuỗi này là LiteLLM, một thư viện proxy rất phổ biến trong hệ sinh thái AI. LiteLLM đóng vai trò trung gian, giúp các hệ thống kết nối tới hàng trăm dịch vụ mô hình lớn, bao gồm cả OpenAI và Anthropic. Chỉ trong khoảng 40 phút, hai phiên bản bị cài mã độc đã được phát hành. Ngắn ngủi, nhưng đủ để bất kỳ hệ thống nào cập nhật trong thời gian đó vô tình bị xâm nhập.

Vấn đề là LiteLLM không phải thư viện bình thường. Nó thường nắm giữ lượng lớn khóa API và thông tin truy cập đám mây. Khi bị cài mã độc, nó trở thành một trạm trung chuyển hoàn hảo. Từ đây, hacker có thể sử dụng các thông tin đánh cắp để thâm nhập vào những hệ thống lớn hơn, trong đó có Mercor.

Đến khi sự việc bị phát hiện, nhóm Lapsus$ tuyên bố đang nắm giữ khoảng 4 TB dữ liệu và công khai rao bán trên dark web. Những gì bị rò rỉ không chỉ là mã nguồn hay dữ liệu hệ thống, mà còn bao gồm video phỏng vấn, hồ sơ cá nhân và giấy tờ tùy thân của hàng chục nghìn người. Đây là loại dữ liệu nhạy cảm gần như không thể thay đổi nếu đã bị lộ.

Mercor xác nhận mình là một trong những nạn nhân, nhưng đồng thời cũng nhấn mạnh đây chỉ là một phần của một sự cố lớn hơn. Thực tế, họ không phải mục tiêu ban đầu, mà là một mắt xích trong chuỗi bị kéo theo sau khi các lớp trung gian bị “đầu độc”.

Để hiểu vì sao vụ việc này nghiêm trọng, cần làm rõ Mercor thực chất là gì. Công ty này không phải là một phòng thí nghiệm AI như OpenAI hay Anthropic, cũng không trực tiếp xây dựng mô hình. Vai trò của họ nằm ở phía sau: cung cấp dữ liệu và lực lượng con người phục vụ quá trình huấn luyện AI.

Mercor vận hành một mạng lưới cộng tác viên thực hiện các công việc như gán nhãn dữ liệu, đánh giá câu trả lời của AI, so sánh các phản hồi và tham gia kiểm thử hệ thống. Đây là những bước quan trọng trong quá trình tinh chỉnh mô hình, thường được gọi là human-in-the-loop. Nói cách khác, nếu các công ty như OpenAI hay Anthropic xây “bộ não”, thì Mercor giúp “dạy” bộ não đó hoạt động tốt hơn thông qua dữ liệu và đánh giá của con người.

Chính vì đứng ở vị trí trung gian này, Mercor nắm giữ một lượng lớn dữ liệu nhạy cảm, không chỉ liên quan đến hệ thống mà còn liên quan trực tiếp đến con người. Khi lớp này bị xâm nhập, hậu quả không dừng lại ở một công ty, mà có thể lan sang toàn bộ chuỗi giá trị phía sau.

Vụ này cho thấy điểm yếu không nằm ở cửa chính mà nằm ở những công cụ nhỏ mà tất cả mọi người dùng hàng ngày và tin tưởng tuyệt đối mà không kiểm tra. Cũng giống như bạn khóa cửa rất chắc nhưng quên mất rằng thợ sửa điện vừa vào nhà mình hôm qua có thể đã sao chép chìa khóa.

Trong thế giới phần mềm, không có gì là an toàn tuyệt đối, kể cả những công cụ được tạo ra để bảo vệ bạn.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview