404 Not Found

Writer

Chỉ trong vòng 12 ngày của tháng 2/2026, một chiến dịch lừa đảo tinh vi nhắm vào người dùng Zoom đã lây nhiễm phần mềm giám sát lên 1.437 máy tính Windows trên toàn cầu. Thay vì sử dụng các loại mã độc truyền thống, kẻ tấn công đã lợi dụng tâm lý người dùng và các công cụ quản lý doanh nghiệp hợp pháp để âm thầm theo dõi mọi hoạt động của nạn nhân mà không để lại bất kỳ dấu hiệu khả nghi nào.

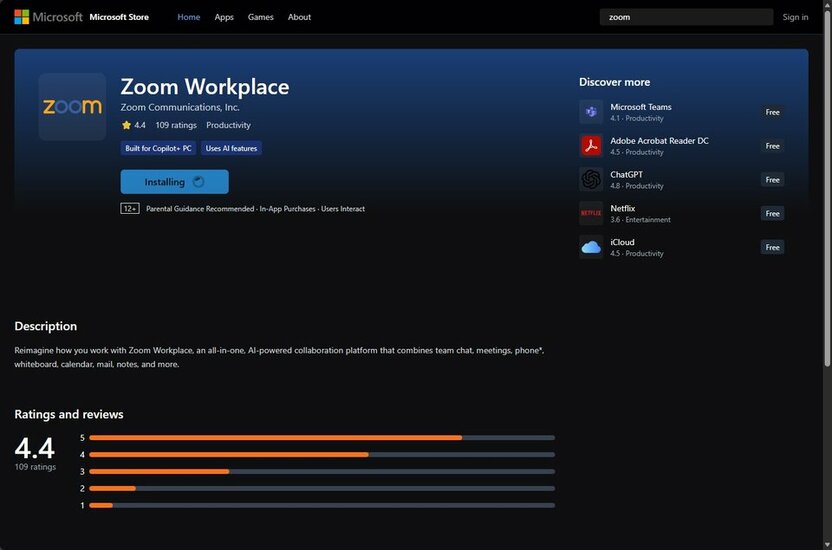

Theo ghi nhận từ Microsoft Defender for Endpoint và Malwarebytes, cuộc tấn công bắt đầu khi người dùng truy cập vào trang web giả mạo tại địa chỉ uswebzoomus[.]com. Trang web này được thiết kế giống hệt một phòng chờ Zoom thực tế với đầy đủ hiệu ứng âm thanh và hình ảnh của các thành viên ảo. Để tăng tính thuyết phục, hệ thống cố tình tạo ra các thông báo lỗi mạng "Network Issue" và âm thanh giật lag, khiến người dùng tin rằng ứng dụng của họ đang gặp sự cố kỹ thuật và cần phải cập nhật ngay lập tức.

Thủ đoạn cốt lõi của chiến dịch này nằm ở sự thao túng tâm lý. Sau 10 giây giả vờ lỗi kết nối, một cửa sổ "Update Available" sẽ hiện ra với đồng hồ đếm ngược 5 giây, ép buộc người dùng phải tải về tệp cài đặt độc hại. Đáng chú ý, kẻ tấn công không sử dụng mã độc tự chế mà triển khai một phiên bản cấu hình ẩn của Teramind - một công cụ giám sát nhân viên thương mại. Khi đã xâm nhập thành công, phần mềm này sẽ hoạt động hoàn toàn trong nền, không xuất hiện trên thanh tác vụ hay danh sách chương trình, cho phép hacker ghi lại thao tác bàn phím, chụp màn hình và thu thập dữ liệu bộ nhớ tạm 24/7.

Để bảo vệ an toàn thông tin cá nhân, người dùng được khuyến cáo cần đặc biệt cẩn trọng với các yêu cầu cập nhật phần mềm đột ngột từ trình duyệt. Dấu hiệu nhận biết rõ nhất là tên miền lạ (không phải zoom.us) và quy trình cập nhật cưỡng ép. Chuyên gia an ninh mạng cũng đưa ra lời khuyên người dùng nên chủ động kiểm tra hệ thống bằng cách truy cập vào đường dẫn C:\ProgramData. Nếu phát hiện thư mục lạ có tên dạng {4CEC2908...} hoặc dịch vụ tsvchst đang chạy ngầm cùng tệp nhị phân dwm.exe, rất có thể thiết bị đã bị xâm nhập.

Trong trường hợp nghi ngờ máy tính bị lây nhiễm, người dùng tuyệt đối không mở các tệp tin vừa tải về, thực hiện quét virus toàn bộ hệ thống và thay đổi toàn bộ mật khẩu quan trọng từ một thiết bị sạch khác. Đối với môi trường doanh nghiệp, các quản trị viên cần sớm bổ sung tên miền độc hại và mã băm (SHA-256) của tệp tin này vào danh sách ngăn chặn để đảm bảo an toàn cho hạ tầng mạng chung.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview